Annuncio

È un dilemma che tutti abbiamo dovuto affrontare prima o poi. Il tuo capo ti ha inviato un file via email.

Da un lato, ti conosci avere per guardarlo. Ma d'altra parte, sai com'è il tuo capo. Il loro browser è coperto da 25 diverse barre degli strumenti 4 fastidiose barre degli strumenti del browser e come sbarazzarseneLe barre degli strumenti del browser non sembrano scomparire. Diamo un'occhiata ad alcuni fastidi comuni e dettagliamo come rimuoverli. Per saperne di più , e il tuo capo ha no idea di come ci siano arrivati. Quasi ogni settimana, il loro computer deve essere messo in quarantena, disinfettato e lavato dal reparto IT.

Puoi davvero fidarti di quel file? Probabilmente no. Voi Potevo aprilo sul tuo computer e rischi di contrarre una brutta infezione. Oppure puoi semplicemente eseguirlo in una macchina virtuale.

Che cos'è una macchina virtuale?

Se vuoi pensare a un computer come un insieme di componenti hardware fisici, una macchina virtuale Che cos'è una macchina virtuale? Tutto quello che c'è da sapere Le macchine virtuali ti consentono di eseguire altri sistemi operativi sul tuo computer attuale. Ecco cosa dovresti sapere su di loro. Per saperne di più è una raccolta di componenti simulati. Piuttosto che avere un disco rigido fisico, una RAM fisica e una CPU fisica, ognuno di questi è simulato sull'hardware del computer già esistente.

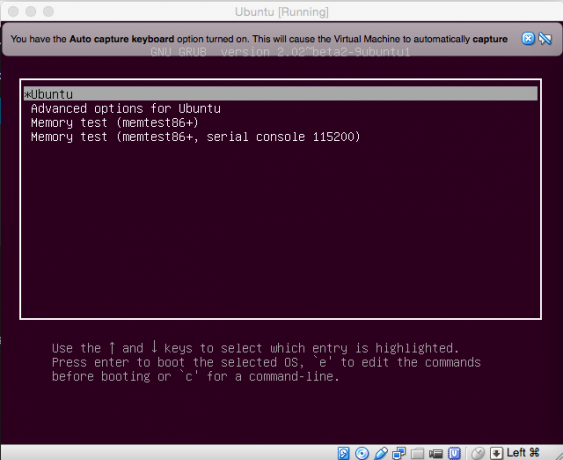

Poiché i componenti di un computer sono simulati, diventa quindi possibile installare un sistema operativo per computer su quell'hardware simulato, come Windows, Linux o FreeBSD Linux vs. BSD: quale dovresti usare?Entrambi sono basati su Unix, ma è qui che finiscono le somiglianze. Ecco tutto ciò che devi sapere sulle differenze tra Linux e BSD. Per saperne di più .

Le persone usano le macchine virtuali per un'ampia varietà di cose, come l'esecuzione di server (inclusi i server Web), giocare a giochi più vecchi Come eseguire vecchi giochi e software in Windows 8Uno dei grandi punti di forza - e punti deboli - di Microsoft è la loro attenzione alla retrocompatibilità. La maggior parte delle applicazioni Windows funzionerà bene su Windows 8. Ciò è particolarmente vero se hanno funzionato su Windows 7, ... Per saperne di più che faticano a funzionare correttamente sui moderni sistemi operativi e per lo sviluppo web.

Ma soprattutto, è importante ricordare che ciò che accade su quella macchina virtuale non si riversa poi in cascata verso il computer host. Potresti, ad esempio, installare intenzionalmente il virus CryptoLocker CryptoLocker è il malware più pericoloso di sempre ed ecco cosa puoi fareCryptoLocker è un tipo di software dannoso che rende il tuo computer completamente inutilizzabile crittografando tutti i tuoi file. Quindi richiede il pagamento in denaro prima che venga restituito l'accesso al computer. Per saperne di più su una macchina virtuale e la macchina host non sarebbe interessata. Ciò è particolarmente utile quando ti è stato inviato un file sospetto e devi determinare se è sicuro aprirlo.

Ottenere una VM

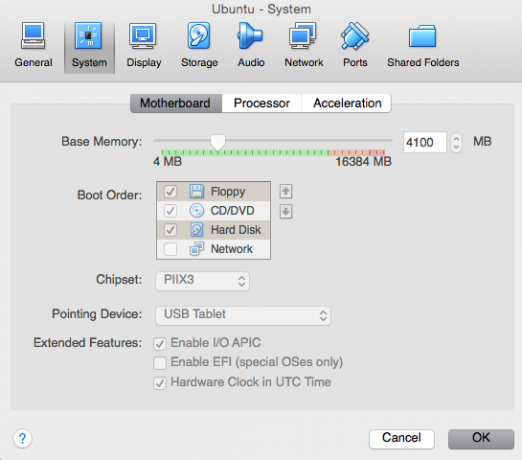

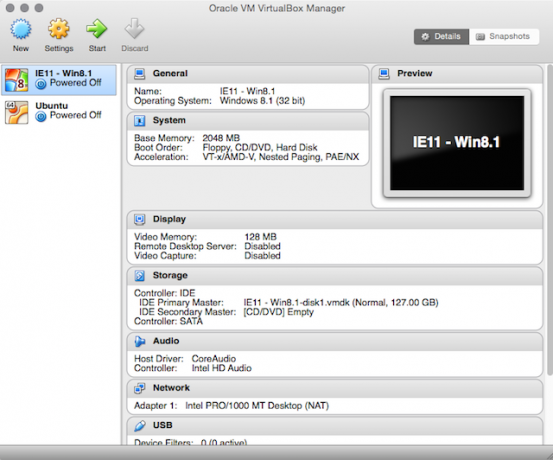

Non mancano le piattaforme VM disponibili. Alcuni di questi sono prodotti proprietari a pagamento, come Parallels per Mac. Ma ci sono anche una serie di pacchetti open source gratuiti che fanno altrettanto bene. Uno dei più importanti è VirtualBox di Oracle Come usare VirtualBox: Guida per l'utenteCon VirtualBox puoi facilmente installare e testare più sistemi operativi. Ti mostreremo come configurare Windows 10 e Ubuntu Linux come macchina virtuale. Per saperne di più , disponibile per Windows, Linux e Mac.

Una volta scelto il software della VM, devi scegliere il sistema operativo che verrà eseguito sulla tua macchina. Ottenere una copia di Linux è semplicemente una questione di scaricare una ISO, ma per quanto riguarda Windows?

Windows di solito non è gratuito, anche per le persone che cercano solo di creare un banco di prova per macchine virtuali. Ma c'è una soluzione alternativa, con modern.ie.

VM gratuite?

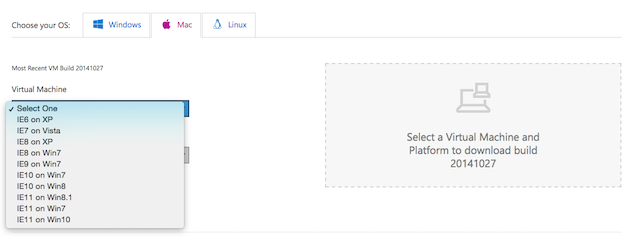

Modern.ie consente a chiunque di scaricare una versione limitata nel tempo di Microsoft XP su Windows 10, gratuitamente, senza registrazione. Regalando versioni gratuite, anche se danneggiate, di Windows, Microsoft spera che catturino l'interesse degli sviluppatori web, molti dei quali sono passati a Mac e Linux.

Ma non devi essere uno sviluppatore web per scaricare una VM da modern.ie. Ciò consente di testare il software sospetto, ma senza il rischio di danneggiare irreparabilmente l'installazione di Windows.

Basta selezionare la piattaforma che desideri testare e il software di virtualizzazione che stai utilizzando e scaricherai un file ZIP (di dimensioni considerevoli) contenente una macchina virtuale. Aprilo con la piattaforma di virtualizzazione scelta e sei pronto.

Impara qualcosa di nuovo

Uno dei principali vantaggi di avere una scatola sicura e senza conseguenze con cui giocare è che ti consente di correre rischi che altrimenti non avresti corso. Per molti, questo rappresenta un'opportunità per apprendere abilità che si prestano favorevolmente a una carriera nel campo in forte espansione dell'hacking etico Puoi guadagnarti da vivere con l'hacking etico?Essere etichettati come "hacker" di solito ha molte connotazioni negative. Se ti definisci un hacker, le persone spesso ti percepiranno come qualcuno che provoca danni solo per le risatine. Ma c'è una differenza... Per saperne di più .

Potresti, ad esempio, provare una varietà di strumenti di sicurezza di rete Come testare la sicurezza della rete domestica con strumenti di hacking gratuitiNessun sistema può essere completamente "a prova di hacker", ma i test di sicurezza del browser e le misure di protezione della rete possono rendere la tua configurazione più solida. Usa questi strumenti gratuiti per identificare i "punti deboli" nella tua rete domestica. Per saperne di più , senza rompere qualsiasi legge sulla criminalità informatica The Computer Misuse Act: la legge che criminalizza l'hacking nel Regno UnitoNel Regno Unito il Computer Misuse Act 1990 si occupa di reati di pirateria informatica. Questa controversa legislazione è stata recentemente aggiornata per dare all'organizzazione di intelligence del Regno Unito GCHQ il diritto legale di hackerare qualsiasi computer. Anche il tuo. Per saperne di più . Oppure, se è per questo, potresti conoscere l'analisi del malware, fare ricerche e condividere le tue scoperte e ottenere un lavoro in questo campo in forte espansione.

Blogger e analista di sicurezza Javvad Malik ritiene che questo modo di apprendere sia molto più efficace dell'ottenimento di certificazioni e qualifiche:

“La sicurezza informatica è tanto una forma d'arte quanto una disciplina scientifica. Vediamo molti grandi professionisti della sicurezza entrare nel settore attraverso percorsi non convenzionali. Mi viene spesso chiesto da persone che vogliono entrare nel settore di quale certificazione hanno bisogno o cosa certo che dovrebbero perseguire e la mia risposta è che non esiste un vero modo "giusto" per entrare sicurezza. Non è come legge o contabilità: puoi andare là fuori e praticare il tuo mestiere, condividere le tue scoperte e diventare un contributore alla comunità della sicurezza delle informazioni. Questo probabilmente aprirà molte più porte in termini di carriera rispetto a un canale formale”.

Ma le macchine virtuali sono davvero sicure?

Le macchine virtuali sono sicure in quanto isolano il computer simulato da quello fisico. Questo è qualcosa che è, per la maggior parte, assolutamente vero. Anche se ci sono state alcune eccezioni.

Eccezioni come il bug di Venom recentemente corretto, che ha interessato le piattaforme di virtualizzazione XEN, QEMU e KVM e ha consentito a un utente malintenzionato di uscire da un sistema operativo protetto e ottenere il controllo della piattaforma sottostante.

Il rischio di questo bug, noto come bug di "escalation dei privilegi dell'hypervisor", non può essere sottovalutato. Ad esempio, se un utente malintenzionato si registrasse per un VPS su un provider vulnerabile e utilizzasse un exploit di Venom, glielo consentirebbe per accedere a tutte le altre macchine virtuali del sistema, consentendo loro di rubare chiavi di crittografia, password e bitcoin portafogli.

Symentec - una società di sicurezza molto rispettata - ha anche sollevato preoccupazioni sullo stato della sicurezza della virtualizzazione, osservando nel loro "Minacce agli ambienti virtuali” white paper che i produttori di malware stanno prendendo in considerazione della tecnologia di virtualizzazione, al fine di eludere il rilevamento e ulteriori analisi.

“I malware più recenti utilizzano spesso tecniche di rilevamento per determinare se la minaccia viene eseguita in un ambiente virtualizzato. Abbiamo scoperto che circa il 18% di tutti i campioni di malware rileva VMware e interrompe l'esecuzione su di esso".

Coloro che usano le macchine virtuali per cose pratiche e del mondo reale dovrebbero anche notare che i loro sistemi non sono invulnerabili ai numerosi rischi per la sicurezza che i computer fisici devono affrontare.

"L'argomento inverso mostra che quattro campioni di malware su cinque verranno eseguiti su macchine virtuali, il che significa che anche questi sistemi necessitano di una protezione regolare dal malware".

Tuttavia, i rischi per la sicurezza delle macchine virtuali sono facilmente mitigabili. Gli utenti di sistemi operativi virtualizzati sono incoraggiati a rafforzare il proprio sistema operativo, installare il rilevamento avanzato del malware software e software di rilevamento delle intrusioni e per garantire che il loro sistema sia bloccato e riceva regolarmente aggiornamenti.

Metti nel contesto

Vale la pena aggiungere che è eccezionalmente raro che un malware sfugga a una VM. Quando viene trovato un exploit per un software di virtualizzazione, si risolve rapidamente. In breve, è molto più sicuro testare software e file sospetti in una macchina virtuale che altrove.

Avete strategie per gestire i file sospetti? Hai trovato un nuovo utilizzo correlato alla sicurezza per le VM? Voglio sentire parlare di loro. Lasciami un commento qui sotto e parleremo.

Matthew Hughes è uno sviluppatore di software e scrittore di Liverpool, in Inghilterra. Raramente si trova senza una tazza di caffè nero forte in mano e adora assolutamente il suo Macbook Pro e la sua fotocamera. Puoi leggere il suo blog su http://www.matthewhughes.co.uk e seguilo su Twitter a @matthewhughes.