Annuncio

Ci sono ottime notizie per chiunque sia colpito dal ransomware CrypBoss, HydraCrypt e UmbreCrypt. Fabian Wosar, un ricercatore di Emsisoft, ha riuscito a decodificarli, e nel processo ha rilasciato un programma in grado di decifrare file che altrimenti andrebbero persi.

Questi tre programmi malware sono molto simili. Ecco cosa devi sapere su di loro e come puoi recuperare i tuoi file.

Incontro con la famiglia CrypBoss

La creazione di malware è sempre stata un'attività artigianale da miliardi di dollari. Gli sviluppatori di software malintenzionati scrivono nuovi programmi malware e li mettono all'asta a criminali organizzati negli angoli più sporchi di la rete oscura Viaggio nel web nascosto: una guida per i nuovi ricercatoriQuesto manuale ti condurrà in un tour attraverso i molti livelli del deep web: database e informazioni disponibili nelle riviste accademiche. Finalmente arriveremo alle porte di Tor. Per saperne di più .

Questi criminali poi li distribuiscono in lungo e in largo, nel processo infettando migliaia di macchine e facendo un

somma di denaro empi Cosa motiva le persone ad hackerare i computer? Suggerimento: soldiI criminali possono usare la tecnologia per fare soldi. Lo sai. Ma rimarrai sorpreso da quanto possano essere ingegnosi, dall'hacking e dalla rivendita di server alla riconfigurazione come redditizi minatori di Bitcoin. Per saperne di più .Sembra che sia quello che è successo qui.

Entrambi HydraCrypt e UmbreCrypt sono varianti leggermente modificate di un altro programma malware chiamato CrypBoss. Oltre ad avere una discendenza condivisa, sono anche distribuiti attraverso il kit di exploit del pescatore, che utilizza il metodo dei download drive-by per infettare le vittime. Dann Albright ha scritto ampiamente sui kit di exploit Ecco come ti hackerano: il mondo oscuro dei kit di exploitI truffatori possono utilizzare le suite software per sfruttare le vulnerabilità e creare malware. Ma cosa sono questi exploit kit? Da dove vengono? E come si possono fermare? Per saperne di più nel passato.

Ci sono state molte ricerche sulla famiglia CrypBoss da parte di alcuni dei più grandi nomi nella ricerca sulla sicurezza informatica. Il codice sorgente di CrypBoss è trapelato l'anno scorso su PasteBin ed è stato quasi immediatamente divorato dalla comunità della sicurezza. Alla fine della scorsa settimana, McAfee ha pubblicato una delle migliori analisi di HydraCrypt, che ha spiegato come funziona ai livelli più bassi.

Le differenze tra HydraCrypt e UmbreCrypt

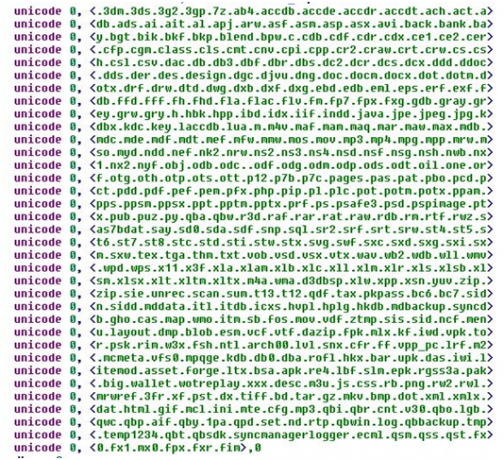

In termini di funzionalità essenziali, HydraCrypt e UmbreCrypt fanno entrambi la stessa cosa. Quando infettano per la prima volta un sistema, iniziano a crittografare i file in base alla loro estensione, utilizzando una forte forma di crittografia asimmetrica.

Hanno anche altri comportamenti non fondamentali che sono piuttosto comuni all'interno del software ransomware.

Ad esempio, entrambi consentono all'aggressore di caricare ed eseguire software aggiuntivo sulla macchina infetta. Entrambi eliminano le copie shadow dei file crittografati, rendendo impossibile il loro ripristino.

Forse la più grande differenza tra i due programmi è il modo in cui "riscattano" i file.

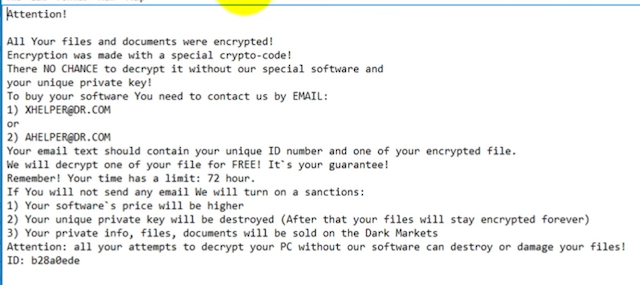

UmbreCrypt è molto pratico. Dice alle vittime che sono state infettate e non c'è alcuna possibilità che possano recuperare i loro file senza collaborare. Affinché la vittima possa avviare il processo di decrittazione, deve inviare un'e-mail a uno dei due indirizzi. Questi sono ospitati rispettivamente su "engineer.com" e "consultant.com".

Poco dopo, qualcuno di UmbreCrypt risponderà con le informazioni di pagamento. L'avviso di ransomware non dice alla vittima quanto pagherà, anche se dice alla vittima che la commissione verrà moltiplicata se non paga entro 72 ore.

Esilarante, le istruzioni fornite da UmbreCrypt dicono alla vittima di non inviarle un'e-mail con "minacce e maleducazione". Forniscono anche un formato di posta elettronica di esempio che le vittime possono utilizzare.

HydraCrypt differisce leggermente nel modo in cui è la loro richiesta di riscatto lontano più minaccioso.

Dicono che a meno che la vittima non paghi entro 72 ore, emetteranno una sanzione. Questo può essere un aumento del riscatto o la distruzione della chiave privata, rendendo così impossibile la decrittografia dei file.

Minacciano anche di rilasciare le informazioni private Ecco quanto potrebbe valere la tua identità nel Dark WebÈ scomodo pensare a te stesso come a una merce, ma tutti i tuoi dati personali, dal nome e l'indirizzo ai dettagli del conto bancario, valgono qualcosa per i criminali online. quanto vali? Per saperne di più , file e documenti di non paganti sul Dark web. Questo lo rende un po' una rarità tra i ransomware, in quanto ha una conseguenza molto peggiore del non recuperare i file.

Come recuperare i tuoi file?

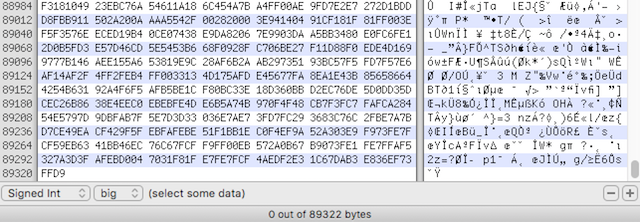

Come accennato in precedenza, Fabian Wosar di Emisoft è stato in grado di violare la crittografia utilizzata e ha rilasciato uno strumento per recuperare i tuoi file, chiamato DecryptHydraCrypt.

Perché funzioni, devi avere due file a portata di mano. Questi dovrebbero essere qualsiasi file crittografato, più una copia non crittografata di quel file. Se hai un documento sul tuo disco rigido di cui hai eseguito il backup su Google Drive o sul tuo account e-mail, usa questo.

In alternativa, se non lo hai, cerca un file PNG crittografato e usa qualsiasi altro file PNG casuale che crei tu stesso o scarichi da Internet.

Quindi, trascinali nell'app di decrittazione. Quindi entrerà in azione e inizierà a provare a determinare la chiave privata.

Dovresti essere avvertito che questo non sarà istantaneo. Il decryptor farà dei calcoli piuttosto complicati per elaborare la tua chiave di decrittazione e questo processo potrebbe richiedere diversi giorni, a seconda della tua CPU.

Una volta elaborata la chiave di decrittazione, si aprirà una finestra e ti consentirà di selezionare le cartelle di cui desideri decrittografare il contenuto. Funziona in modo ricorsivo, quindi se hai una cartella in una cartella, dovrai solo selezionare la cartella principale.

Vale la pena notare che HydraCrypt e UmbreCrypt hanno un difetto, in cui gli ultimi 15 byte di ogni file crittografato sono danneggiati irrimediabilmente.

Questo non dovrebbe preoccuparti troppo, poiché questi byte vengono solitamente utilizzati per il riempimento o per i metadati non essenziali. Fuffa, in sostanza. Ma se non riesci ad aprire i file decifrati, prova ad aprirli con uno strumento di ripristino file.

Senza fortuna?

È possibile che questo non funzioni per te. Ciò potrebbe essere dovuto a una serie di motivi. Molto probabilmente stai cercando di eseguirlo su un programma ransomware che non è HydraCrypt, CrypBoss o UmbraCrypt.

Un'altra possibilità è che i creatori del malware lo abbiano modificato per utilizzare un algoritmo di crittografia diverso.

A questo punto, hai un paio di opzioni.

La scommessa più rapida e promettente è pagare il riscatto. Questo varia un po', ma generalmente si aggira intorno ai $ 300 e vedrà i tuoi file ripristinati in poche ore.

Va da sé che hai a che fare con criminali organizzati, quindi non ci sono garanzie in realtà decrittograferanno i file e, se non sei soddisfatto, non hai alcuna possibilità di ottenere un rimborso.

Dovresti anche considerare l'argomento che il pagamento di questi riscatti perpetua la diffusione di ransomware e continua a rendere finanziariamente redditizio per gli sviluppatori scrivere ransomware programmi.

La seconda opzione è aspettare nella speranza che qualcuno rilasci uno strumento di decrittazione per il malware con cui sei stato colpito. Questo è successo con CryptoLocker CryptoLocker è morto: ecco come recuperare i tuoi file! Per saperne di più , quando le chiavi private sono trapelate da un server di comando e controllo. Qui, il programma di decrittazione era il risultato di un codice sorgente trapelato.

Non c'è alcuna garanzia per questo però. Molto spesso, non esiste una soluzione tecnologica per recuperare i tuoi file senza pagare un riscatto.

Prevenire è meglio che curare

Naturalmente, il modo più efficace per gestire i programmi ransomware è assicurarsi di non essere infettati in primo luogo. Prendendo alcune semplici precauzioni, come eseguire un antivirus completamente aggiornato e non scaricare file da luoghi sospetti, puoi ridurre le possibilità di essere infettato.

Sei stato colpito da HydraCrypt o UmbreCrypt? Sei riuscito a recuperare i tuoi file? Fammi sapere nei commenti qui sotto.

Crediti immagine: Utilizzando un laptop, dito sul touchpad e sulla tastiera (Scyther5 tramite ShutterStock), Bitcoin sulla tastiera (AztekPhoto tramite ShutterStock)

Matthew Hughes è uno sviluppatore di software e scrittore di Liverpool, in Inghilterra. Raramente si trova senza una tazza di caffè nero forte in mano e adora assolutamente il suo Macbook Pro e la sua fotocamera. Puoi leggere il suo blog su http://www.matthewhughes.co.uk e seguilo su Twitter a @matthewhughes.