Annuncio pubblicitario

Il ransomware si sta evolvendo Una storia di ransomware: dove è iniziata e dove sta andandoIl ransomware risale alla metà degli anni 2000 e, come molte minacce alla sicurezza informatica, è nato dalla Russia e dall'Europa orientale prima di evolversi per diventare una minaccia sempre più potente. Ma cosa riserva il futuro per i ransomware? Leggi di più . Ti sento gridare "Di nuovo in evoluzione?" Al che dico "Sì, amici, e fareste meglio a stare attenti ..." Perché questa volta, il ransomware si sta muovendo dalle sue radici 3 Termini essenziali di sicurezza che devi capireConfuso dalla crittografia? Sconcertato da OAuth o pietrificato da Ransomware? Scopriamo alcuni dei termini di sicurezza più comunemente usati, ed esattamente cosa significano. Leggi di più come strumento di criminali e malfattori in un settore dei servizi preoccupante.

Molto presto ci sarà una linea definita tra i creatori di ransomware e coloro che distribuiscono il ransomware a un pubblico più vasto. In alcuni ambienti, il ransomware-as-a-service è pubblicizzato come uno strumento educativo. In altri, è semplicemente un mezzo per raggiungere un fine, poiché il commerciante di ransomware raccoglie il 20 percento dei riscatti ricevuti.

#Ransomware-as-a-Service (RaaS) è ora disponibile su #DarkWeb per "scopi educativi" #hacking#cybersecurity#infosec#malware

- TheCyberSecurityHub (@TheCyberSecHub) 5 febbraio 2017

Win-Win

La proliferazione di facile accesso è una situazione vantaggiosa per gli sviluppatori e i distributori di malware. È assolutamente ripugnante per chiunque altro Il sito Web Ultimate Ransomware che dovresti conoscereIl ransomware è una minaccia crescente e dovresti fare tutto il possibile per prevenirlo. Se hai bisogno di informazioni o hai bisogno di aiuto dopo essere stato colpito dal ransomware, questa fantastica risorsa può aiutarti. Leggi di più . Le varianti di malware sono state a lungo vendute e non solo al miglior offerente. Le reti di distribuzione di malware mercificate non dovrebbero essere una sorpresa e i servizi pay-per-install hanno da tempo svolto un ruolo integrante nel moderno mercato dei malware.

I miscredenti determinano semplicemente il numero grezzo di sistemi di vittime (compresa la distribuzione geografica specifica, se lo si desidera) che si adatta al loro budget, fornire un servizio PPI con eseguibili di pagamento e malware di scelta sbagliata, e in breve tempo il loro malware è installato su migliaia di nuovi sistemi. Nel mercato odierno, l'intero processo costa pochi centesimi per host target - abbastanza economico per i botmaster semplicemente ricostruire i loro ranghi da zero di fronte ai difensori che lanciano sforzi estensivi, energici e di abbattimento. — Misurazione del pay-per-install: la mercificazione della distribuzione di malware, IMDEA Software Institute

Il ransomware è una scelta ovvia per lo sviluppo criminale. dato che difficoltà quasi senza pari di rimuovere un'infezione da cripto-ransomware Sconfiggi i truffatori con questi strumenti di decrittazione di ransomwareSe sei stato infettato da ransomware, questi strumenti di decrittografia gratuiti ti aiuteranno a sbloccare e recuperare i file persi. Non aspettare un altro minuto! Leggi di più insieme con il metodo di pagamento immediato, diretto ed essenzialmente non rintracciabile di Bitcoin Il crimine informatico diventa offline: il ruolo dei bitcoin in riscatto ed estorsione Leggi di più , ransomware-as-a-service (RaaS) è in circolazione da qualche tempo.

Satana

Ricercatore di malware indipendente @ Xylit0l scoperto il ransomware di Satana. Questa variante utilizzava la crittografia RSA-2048 e AES-256, rendendola sostanzialmente - almeno con l'attuale potenza di calcolo - infrangibile. Nonostante la crittografia estremamente potente, Satana non era degno di nota, chiedendo un riscatto tra $ 500 e $ 1,500, da pagare in Bitcoin. Tuttavia, la ricerca mostra che i distributori di Satan ransomware in realtà non ha funzionato su un pagamento, illustrando il pericolo di trattare con criminali.

Nuovo #RaaShttps://t.co/wbqn2GOuvopic.twitter.com/skTTNCDbod

- Xilitolo (@ Xilit0l) 18 gennaio 2017

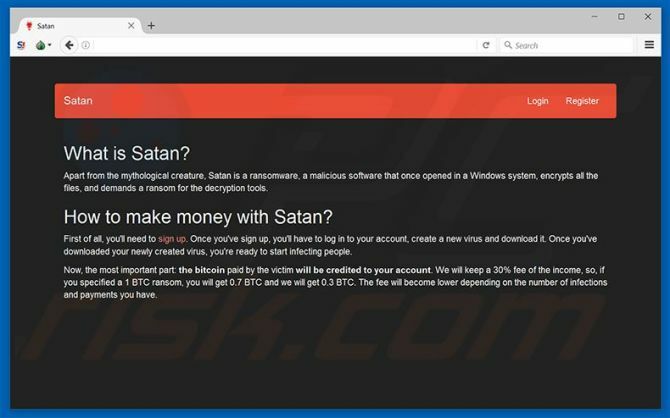

Ulteriori indagini hanno rivelato che Satana era un ransomware come servizio, che offriva un kit di ransomware gratuito. Un potenziale utente dovrebbe solo registrare un account sul sito prima di ottenere l'accesso al kit ransomware. Lo sviluppatore di ransomware chiede solo che il distributore accetti di separarsi dal 30 percento delle entrate generate dal kit. Di seguito è riportata la pagina di accesso di Satan ransomware, completa del "contratto" del 30 percento.

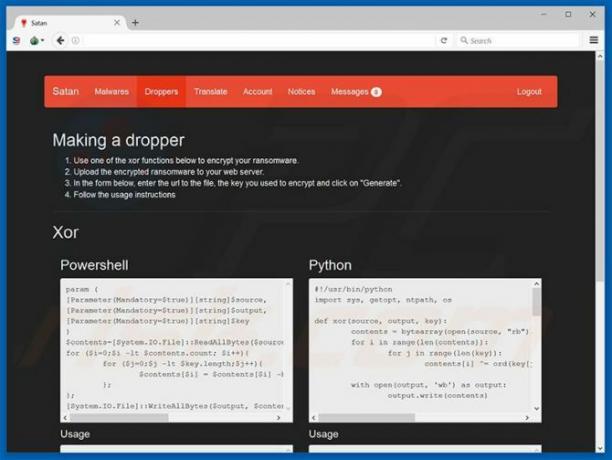

È anche un servizio completo, che non si ferma solo con il ransomware. Il sito Satan RaaS è venuto con le istruzioni dettagliate su come creare un proxy gateway per garantire l'anonimato, come creare un contagocce crittografato, servizi di traduzione, una pagina di panoramica dell'account, note per il monitoraggio delle vittime e un messaggio tavola.

Satan Ransomware è demoniaco?

Mentre la minaccia offerta dal ransomware varia da uno sforzo all'altro, è importante capire quanto possa essere pericoloso anche un kit gratuito.

Cylance completato uno smantellamento completo del Satan ransomware. Hanno scoperto che “il vero binario è crittografato e contiene molte tecniche anti-debugging e anti-analisi per rendere difficile l'analisi dinamica e statica. Molto probabilmente, gli autori di malware hanno già una libreria prontamente disponibile per queste tecniche che includono nel loro malware, dal momento che sono stati già visti in altri malware. "

Il ransomware di Satana potrebbe essere gratuito, ma è un pezzo avanzato di malware avanzato che viene rilasciato nelle mani dei bambini. Non ho nemmeno intenzione di porre le domande di responsabilità e moralità, perché penso che possiamo essere d'accordo sul fatto che sono entrambi discutibili.

Satana è venuto con gli amici

Satana non è l'unico RaaS là fuori. Ci sono almeno altri otto servizi, che offrono diversi kit ransomware e richiedono un taglio.

- Tox - Uno dei primi kit ransomware-as-a-service, che consente la creazione di un eseguibile che vola ancora sotto il radar delle principali suite antivirus. Mantiene il 20 percento dei riscatti raccolti.

- Fakben - Comanda una quota di iscrizione di $ 50. I beneficiari hanno accesso a una vasta gamma di strumenti di personalizzazione del ransomware. Il gli sviluppatori vendono anche i loro kit di exploit Ecco come ti hackerano: il mondo oscuro dei kit di exploitI truffatori possono utilizzare le suite di software per sfruttare le vulnerabilità e creare malware. Ma quali sono questi kit di exploit? Da dove vengono? E come possono essere fermati? Leggi di più , oltre a mantenere il 10 percento di tutti i riscatti ricevuti.

- Encryptor RaaS - Offre ai potenziali utenti un fermo minimo del 5%. Inoltre, ogni vittima viene designato un singolo indirizzo Bitcoin per tenere traccia dei pagamenti.

- Armadietto ORX - Invece di ricevere direttamente il riscatto, tutti i pagamenti vengono elaborati da un fornitore di terze parti. Inoltre, ORX installa il client TOR per facilitare il pagamento.

- Ransom32 - Un passo sopra i suoi "concorrenti" offrendo un ransomware Javascript ai suoi clienti La tua nuova minaccia alla sicurezza per il 2016: JavaScript RansomwareLocky ransomware ha preoccupato i ricercatori della sicurezza, ma dalla sua breve scomparsa e ritorno come minaccia ransomware JavaScript multipiattaforma, le cose sono cambiate. Ma cosa puoi fare per sconfiggere il ransomware Locky? Leggi di più . Gli utenti possono anche scegliere di scegliere come target le prestazioni del sistema degli utenti durante il processo di crittografia. Il payload è di 22 MB, che è piuttosto grande. Tuttavia, poiché è scritto in JavaScript, Gli utenti di Windows, Mac e Linux possono essere scelti come target Don't Fall Ful of the Scammers: A Guide to Ransomware & Other Minacce Leggi di più .

- AlphaLocker - Considerato uno dei kit RaaS più professionali. Gli sviluppatori vendono un pacchetto combinato di ransomware unico, il binario master decryptor e un pannello di amministrazione per un minimo di $ 65. Inoltre, il ransomware riceve regolari aggiornamenti del codice per rimanere all'avanguardia rispetto alle suite antivirus.

- Janus - Un kit RaaS relativamente nuovo. Permette build personalizzate di Petya Il crack di Petya Ransomware riporterà i tuoi file?Una nuova variante di ransomware, Petya, è stata decifrata da una vittima irata. Questa è una possibilità per ottenere uno sui criminali informatici, mentre ti mostriamo come sbloccare i tuoi dati riscattati. Leggi di più e Mischa ransomware. Janus presenta un sistema di pagamento unico in base al quale gli sviluppatori accettano pagamenti basati su volumi di riscatto settimanali. Inoltre, il ransomware è in bundle. Se l'installazione di Petya non riesce, verrà effettuato un tentativo con Mischa.

- Lacrima nascosta - Hidden Tear è l'unico kit originariamente progettato come strumento educativo. La fonte è stata pubblicata su GitHub per consentire alle parti interessate di capire come funziona il ransomware. Sfortunatamente, è stato dirottato e ora esistono più di 20 varianti.

Queste opzioni rappresentano un problema serio. La barra di accesso per i ransomware avanzati è ora estremamente bassa. Inoltre, c'è nessuna garanzia che vengano restituiti file crittografati 5 motivi per cui non dovresti pagare i truffatori ransomwareIl ransomware fa paura e non vuoi essere colpito da esso - ma anche se lo fai, ci sono ragioni convincenti per cui NON dovresti pagare il riscatto! Leggi di più una volta pagato il riscatto.

Il servizio continua normalmente

Il crimine informatico continua ad evolversi. L'immergente mercato dei ransomware come servizio illustra l'approccio altamente organizzato e orientato al business che viene applicato al malware. Il ransomware non è solo diventato un prodotto facilmente vendibile (che può essere impacchettato con altri reati informatici e / o prodotti di pirateria informatica), è più facile che mai accedere a estremamente potenti, veramente distruttivi malware.

Andando avanti, il potenziale di interruzione per quasi tutti è difficile da valutare. E se crea un mercato nero di ransomware ultra competitivo in cui i migliori sviluppatori cercano di superare i loro concorrenti? Potremmo trovarci di fronte a una tranche senza precedenti di ransomware avanzati. Ovviamente, tutto ciò è solo ipotetico.

Tuttavia, il denaro intelligente (riscatto) dice, almeno, ci saranno più ransomware in arrivo.

Sei preoccupato per il ransomware? E le persone che lo distribuiscono? Hanno la responsabilità morale di tenerlo per sé? Fateci sapere i vostri pensieri qui sotto!

Crediti immagine: Monkey Business Images / Shutterstock

Gavin è Senior Writer per MUO. È anche redattore e responsabile SEO del sito gemello focalizzato sulla crittografia di MakeUseOf, Blocks Decoded. Ha una BA (Hons) Contemporary Writing with Digital Art Practices saccheggiata dalle colline del Devon, oltre a oltre un decennio di esperienza professionale nella scrittura. Gli piace abbondanti quantità di tè.