Annuncio pubblicitario

Le botnet di tutto il mondo hanno attirato la loro attenzione dall'invio di e-mail di spam all'hacking sistematico nelle installazioni di WordPress; è un affare redditizio dato che WordPress alimenta il 40% di tutti i blog. Soprattutto considerando che anche se ne siamo rimasti vittima, è giunto il momento di pubblicare un post completo su come proteggere la tua installazione WordPress con hosting autonomo.

Le botnet di tutto il mondo hanno attirato la loro attenzione dall'invio di e-mail di spam all'hacking sistematico nelle installazioni di WordPress; è un affare redditizio dato che WordPress alimenta il 40% di tutti i blog. Soprattutto considerando che anche se ne siamo rimasti vittima, è giunto il momento di pubblicare un post completo su come proteggere la tua installazione WordPress con hosting autonomo.

Nota: questo consiglio vale solo per installazioni di WordPress con hosting autonomo. Se usi WordPress.com, in genere non devi preoccuparti della sicurezza, perché gestiscono tutto per te.Qual è la differenza tra WordPress.com e WordPress.org? Qual è la differenza tra pubblicare il tuo blog su Wordpress.com e Wordpress.org?Con Wordpress che ora alimenta 1 su ogni 6 siti Web, devono fare qualcosa di giusto. Sia per gli sviluppatori esperti che per i principianti, Wordpress ha qualcosa da offrirti. Ma proprio come inizi ... Leggi di più

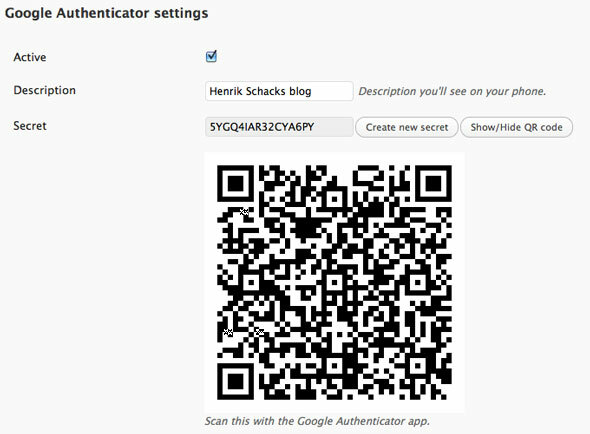

Installa l'autenticatore in due passaggi di Google

Se hai già attivato l'autenticazione in due passaggi per il tuo account Gmail o altri servizi, puoi utilizzare la stessa app di autenticazione con questo plugin per WordPress.

Per fortuna, puoi limitare l'autenticazione in due passaggi per essere utilizzata solo su account di livello superiore in modo da non dover infastidire tutti i tuoi utenti.

Blocco accesso

Un vecchio plugin, ma funziona ancora come previsto; Blocco accesso controlla l'IP dei tentativi di accesso e blocca un intervallo IP per un'ora se fallisce 3 volte entro 5 minuti. Semplice, efficace

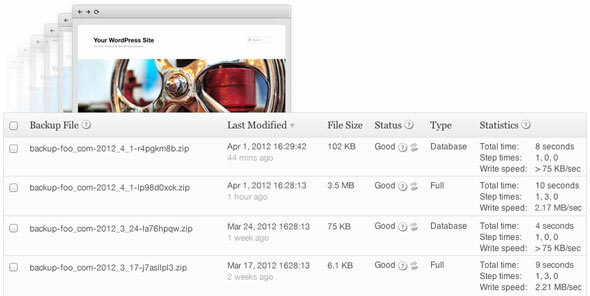

Effettua backup regolari

Gli hacker non cambieranno solo un file, ma nasconderanno il loro pannello di controllo da qualche parte backdoor nascoste - in modo che, anche se si corregge l'hack originale, rientrano e fanno tutto ancora. Esegui backup giornalieri o settimanali in modo da poterlo ripristinare facilmente fino a un punto in cui non vi fosse traccia dell'hacker e assicurati di correggere qualunque cosa facessero per entrare. Personalmente, ho appena investito in $ 150 Buddy di backup licenza per sviluppatore: è la soluzione di backup più semplice e completa che abbia mai trovato.

Impedisci indicizzazione delle cartelle

Controlla la radice dell'installazione di WordPress per il file .htaccess (nota il punto all'inizio - potrebbe essere necessario mostrare i file invisibili per vederlo) e assicurati che abbia la seguente riga. In caso contrario, aggiungilo, ma esegui prima un backup poiché questo file è piuttosto cruciale.

Opzioni All -Indexes

Rimani aggiornato

Non commettere lo stesso errore che abbiamo fatto: aggiorna sempre WordPress non appena è disponibile un aggiornamento. A volte gli aggiornamenti contengono correzioni minori di bug e non correzioni di sicurezza, ma prendi l'abitudine e non avrai problemi. Se hai più di un'installazione di WordPress e non riesci a tenere traccia di tutte, controlla ManageWp.com, una dashboard premium per tutti i tuoi blog che include la scansione di sicurezza.

Non solo file WordPress di base, ma anche plug-in: uno dei più grandi hack di WordPress del passato comportava una vulnerabilità in uno script di generatore di miniature comune chiamato timthumb.phpe ci sono ancora temi là fuori che usano la vecchia versione. Sebbene i plug-in siano stati rapidamente aggiornati, mantenere i temi aggiornati è più difficile, ovviamente - WordPress non lo dirà se il tuo tema è vulnerabile e per questo avrai una sorta di plugin per la scansione di sicurezza: scorri verso il basso fino a il Plugin di sicurezza sezione sotto per alcuni suggerimenti.

Non scaricare mai temi casuali

A meno che tu non sappia cosa stai facendo con il codice PHP, è molto facile cadere nella trappola del download di un bel tema casuale da da qualche parte, solo per scoprire che c'è un codice brutto lì dentro - più comunemente backlink che non puoi rimuovere, ma peggio può essere trovato. Attenersi a designer di temi premium noti (ad esempio Smashing Magazine o WPShower), oppure per temi gratuiti usa solo la directory dei temi di WordPress.

Elimina temi e plugin non utilizzati

Meno codice eseguibile hai sul tuo server, meglio è: rimuovi la possibilità di avere codice vecchio e vulnerabile eliminando temi e plugin che non usi più. Disabilitarli semplicemente interromperà il caricamento delle loro funzionalità con WordPress, ma il codice stesso potrebbe essere comunque eseguibile da un hacker.

Rimuovi la Tell-tale Meta nella tua intestazione

Per impostazione predefinita, WordPress ha trasmesso la sua versione al mondo nel codice del file di intestazione, un modo semplice per gli hacker di identificare installazioni precedenti. Aggiungi le seguenti righe al tema functions.php file per rimuovere la versione di WordPress, informazioni su Windows Live Writer e una riga che consente ai client remoti di trovare il file XML-RPC.

remove_action ('wp_head', 'wp_generator'); remove_action ('wp_head', 'wlwmanifest_link'); remove_action ('wp_head', 'rsd_link');

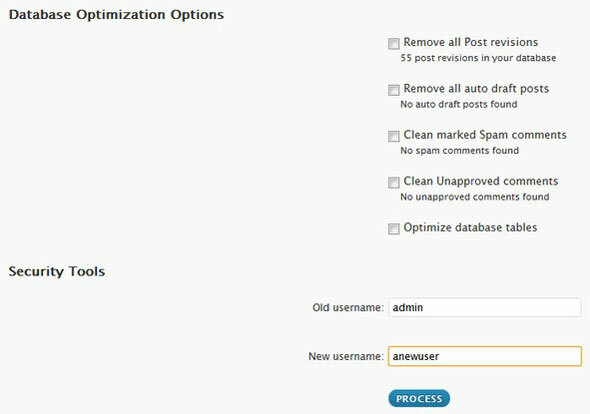

Rimuovi l'account "admin"

La maggior parte degli attacchi di forza bruta su WordPress coinvolge ripetutamente il tentativo di Admin account - il valore predefinito per tutte le installazioni di WordPress - e un dizionario di password comuni. Se accedi con admin o hai l'account admin elencato nella tabella degli utenti, sei vulnerabile a questo.

Due modi per risolverlo: utilizzare entrambi plugin wp-optimise - un ottimo plugin che, tra le altre cose, ti consente di disabilitare le revisioni post ed eseguire l'ottimizzazione del database - per rinominare l'account amministratore. O semplicemente crea un altro account con privilegi di amministratore, accedi come nuovo utente, quindi elimina l'account "admin" e assegna tutti i post al tuo nuovo utente.

Password sicure

Anche se hai disabilitato l'account amministratore, potrebbe essere possibile identificare il nome utente del tuo account amministratore - a quel punto sei di nuovo vulnerabile a un attacco di forza bruta. Applicare una politica di password complessa di 16 o più caratteri casuali composta da lettere maiuscole e minuscole, punteggiatura e numeri.

O semplicemente usa il reallyLongSentenceThatsEasyToRememberMethod.

Disabilita la modifica dei file in WordPress

Per coloro a cui non piace accedere tramite FTP, WordPress include un semplice editor nella dashboard di amministrazione per i file PHP a tema e plug-in, ma ciò rende vulnerabile la tua installazione se qualcuno ottiene l'accesso. In effetti, è così che qualcuno è riuscito a iniettare un reindirizzamento del malware nella nostra intestazione. Aggiungi la seguente riga in fondo alla tua wp-config.php (nella cartella principale) per disabilitare tutte le funzionalità di modifica dei file - e utilizzare SFTP Che cos'è SSH e in che cosa differisce dall'FTP [Spiegazione della tecnologia] Leggi di più per accedere al tuo server.

define ('DISALLOW_FILE_EDIT', true);

Nascondi errori di accesso

Una password errata o un nome utente errato possono essere identificati dagli errori forniti durante l'accesso, che potrebbero essere utilizzati per identificare gli account per il brute-force. Questo non va bene, ovviamente, quindi uccidi gli errori con questa aggiunta a quella del tuo tema functions.php file

function no_errors_please () {return 'No'; } add_filter ('login_errors', 'no_errors_please');

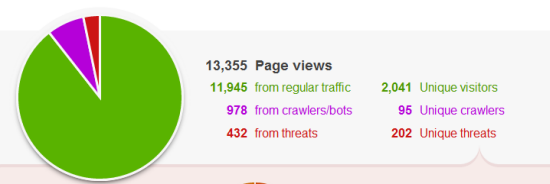

Attiva Cloudflare

Oltre ad accelerare il tuo sito, CloudFlare mitiga molte botnet e scanner noti dal raggiungere persino il tuo blog. Leggere tutto su CloudFlare Proteggi e velocizza il tuo sito Web gratuitamente con CloudFlareCloudFlare è una start-up intrigante dai creatori di Project Honey Pot che afferma di proteggere il tuo sito Web da spammer, bot e altri mostri web malvagi - oltre a velocizzare il tuo sito un po '... Leggi di più Qui. L'installazione è un clic se sei ospitato su MediaTemple, altrimenti dovrai accedere al pannello di controllo del dominio per modificare i nameserver.

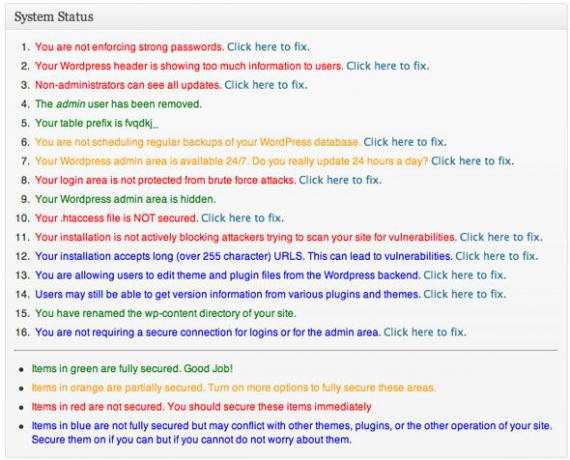

Plugin di sicurezza

-

Migliore sicurezza WP implementa molte di queste correzioni per te ed è la soluzione gratuita più completa che ci sia.

- WordFence è un pacchetto premium che scansiona attivamente i tuoi file alla ricerca di collegamenti malware, reindirizzamenti, vulnerabilità note ecc. e li risolve. Il prezzo parte da $ 18 / anno per 1 sito.

- Soluzione di sicurezza di accesso entrambi limita i tentativi di accesso e impone password sicure.

- Sicurezza BulletProof è un plugin completo ma complesso che affronta alcuni degli aspetti più tecnici come l'iniezione XSS e i problemi .htaccess. È disponibile anche una versione Pro del plug-in che automatizza gran parte del processo.

Penso che accetti che questo sia un elenco abbastanza completo di passaggi per rafforzare WordPress, ma non ti sto suggerendo di implementarlo tutti di loro. Se dovessi fare tutto questo su tutti i siti che abbia mai creato, lo farei ancora adesso. L'esecuzione di qualsiasi tipo di sistema comporta un rischio e alla fine spetta a te trovare l'equilibrio tra il livello di sicurezza che desideri e lo sforzo che vuoi fare per proteggerlo: niente sarà mai al 100% sicuro. I frutti pendenti bassi qui sono:

- Mantenere WordPress aggiornato

- Disabilitazione dell'account amministratore

- Aggiunta dell'autenticazione in due passaggi

- Installazione di un plug-in di sicurezza

Fare quelli da soli dovrebbe metterti al di sopra del 99% di tutti gli altri blog là fuori, il che è abbastanza per fare in modo che i potenziali hacker passino verso obiettivi più facili.

Pensi che mi sia perso qualcosa? Dimmelo nei commenti.

James ha una laurea in Intelligenza Artificiale ed è certificato CompTIA A + e Network +. È lo sviluppatore principale di MakeUseOf e trascorre il suo tempo libero giocando a paintball e giochi da tavolo VR. Costruisce PC da quando era un bambino.