Annuncio pubblicitario

La guerra cibernetica si svolge ogni singolo giorno, intorno a noi. Non lo vediamo e non ne siamo sempre direttamente interessati, ma condividiamo il costo di ogni attacco. Sia attraverso la perdita monetaria, i servizi che non possiamo usare, sia persino con lo sfondo onnipresente di qualcosa potrebbe andare da qualche parte, le attività informatiche malevole perpetrate dagli attori della minaccia dello stato-nazione sono in corso salire.

Ha senso, davvero. Vedete quanto sia straordinariamente efficace il malware "regolare". Quanto è facile raccogliere un infezione da un'e-mail di spam errata Stai spamando i tuoi contatti e-mail? Come scoprire e risolvere il problemaLo spam è fastidioso, ma cosa succede quando il tuo account e-mail è quello che lo sta inviando? Scopri come riconoscere i segni e disinnescare il problema. Leggi di più o per qualcuno collegare una chiavetta USB infetta Perché le chiavette USB sono pericolose e come proteggersiLe unità USB sono così pervasive nel mondo della tecnologia di oggi, ma quando hanno debuttato per la prima volta, hanno rivoluzionato lo scambio di dati. Le prime unità flash USB avevano una capacità di 8 MB, che non è molto per gli standard di oggi, ma ... Leggi di più in un computer?

È ovvio che i governi abbiano accesso a vaste raccolte di conoscenze, finanziamenti colossali e un desiderio insormontabile essere un passo avanti sia alleato che nemico si renderebbe conto del valore nello schieramento di spyware e malware incredibilmente sofisticati varianti.

Diamo un'occhiata ad alcune delle più famose minacce dello stato-nazione ne siamo a conoscenza.

Minacce stato-nazione

Il scoperta del potente spyware Pegasus nel 2016 La vulnerabilità di Pegasus significa che è tempo di patchare il tuo dispositivo AppleHai appena ricevuto un aggiornamento iOS inaspettato? È una risposta allo spyware Pegasus: il vero malware per iPhone. Spieghiamo di cosa si tratta, se sei un bersaglio e perché dovresti aggiornarlo. Leggi di più ancora una volta ha portato alla luce il ruolo presuntuoso della guerra cibernetica nel 21 ° secolo. Di tanto in tanto, i ricercatori della sicurezza scoprono un nuovo ceppo di malware così significativamente avanzato che punta a una sola cosa: il finanziamento e l'esperienza di un attore di minacce dello stato-nazione. Questi indicatori variano, ma possono includere target infrastrutturali specifici all'interno di un singolo Paese target La rete elettrica dell'Ucraina è stata compromessa: potrebbe succedere qui?Un recente attacco informatico a una rete elettrica ucraina ha dimostrato che le nostre paure erano fondate: gli hacker possono prendere di mira infrastrutture critiche, come le reti elettriche. E c'è poco che possiamo fare al riguardo. Leggi di più , campagne contro specifici gruppi dissidenti o terroristici, l'uso di exploit precedentemente sconosciuti o semplicemente i biglietti da visita di tracce linguistiche specifiche.

Di solito sono ben finanziati, potenti e progettato per il massimo danno Un attacco informatico può causare danni fisici all'hardware?Gli hacker e il malware hanno bloccato le centrifughe nucleari in Iran e hanno gravemente danneggiato un'acciaieria tedesca. Il software potrebbe causare danni fisici al computer? Probabilmente no, ma qualsiasi cosa ad esso collegata è una storia diversa. Leggi di più o massima segretezza. Ecco alcune varianti di malware e spyware dello stato nazionale che i ricercatori della sicurezza hanno scoperto nel corso degli anni.

Stuxnet

Forse l'unico malware nazionale che porta una vera fama globale (al di fuori della sicurezza informatica e degli appassionati di tecnologia), si ritiene che Stuxnet sia stato progettato dagli Stati Uniti e da Israele con lo scopo di sabotare il programma nucleare iraniano, distruggendo famigeratamente un numero di centrifughe utilizzate per l'arricchimento dell'uranio processi.

Sebbene nessuno dei due paesi abbia mai rivendicato il malware o l'attacco come proprio (per ovvi motivi), i ricercatori della sicurezza hanno notato il malware Stuxnet fatto uso di due vulnerabilità zero-day Che cos'è una vulnerabilità zero day? [MakeUseOf Explains] Leggi di più (fuori da circa 20 giorni zero inclusi nel malware 5 modi per proteggersi da uno sfruttamento zero-dayGli exploit zero-day, le vulnerabilità del software che vengono sfruttate dagli hacker prima che una patch sia disponibile, rappresentano una vera minaccia per i tuoi dati e la tua privacy. Ecco come tenere a bada gli hacker. Leggi di più ) precedentemente utilizzato da Equation Group, uno dei gruppi di hacking interni della NSA.

PlugX

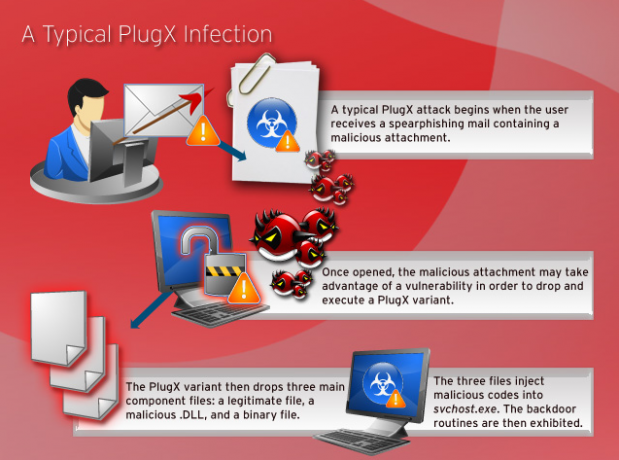

Questo è un Strumento di amministrazione remota (RAT) Come gestire in modo semplice ed efficace i Trojan di accesso remotoSentire puzza di bruciato? Se ritieni di essere stato infettato da un Trojan di accesso remoto, puoi sbarazzartene facilmente seguendo questi semplici passaggi. Leggi di più che è stato visto in molti attacchi contro militari di alto profilo, governo e altre entità politiche negli Stati Uniti. Emerso nel 2012, TrapX è ancora attivo, evolvendo per eludere il rilevamento mentre i ricercatori acquisiscono e registrano diverse variazioni nel suo codice.

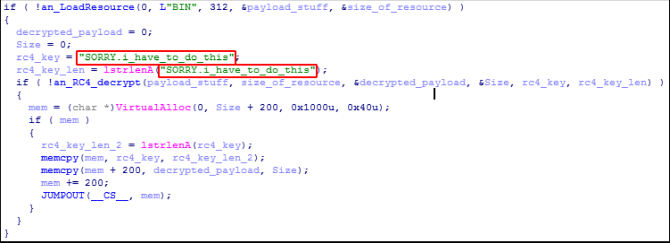

Si sospetta che questo malware sia stato creato da membri del gruppo di hacking cinese NCPH, presumibilmente al servizio dell'esercito di liberazione popolare cinese - le forze armate cinesi governo. Una delle ultime varianti di TrapX includeva persino un messaggio, nascosto nel suo codice, che diceva "SORRY.i.have.to.do.this".

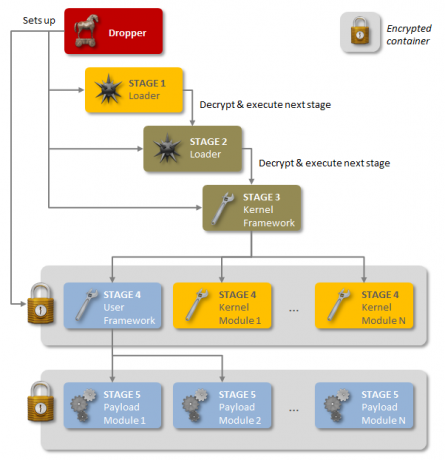

Regin

Uno strumento di spionaggio sistematico Virus, spyware, malware, ecc. Spiegazione: comprensione delle minacce onlineQuando inizi a pensare a tutto ciò che potrebbe andare storto durante la navigazione in Internet, il Web inizia a sembrare un posto piuttosto spaventoso. Leggi di più ampiamente considerato per mostrare un grado di competenza tecnica e competenza che avrebbe potuto essere raggiunto solo con finanziamenti da un sostenitore dello stato-nazione. Una volta installato, lo spyware fornirebbe un livello di sorveglianza quasi senza precedenti su un target, probabilmente usato contro "Organizzazioni governative, operatori di infrastrutture, imprese, ricercatori e privati".

Il ceppo iniziale è stato osservato in una serie di infezioni tra il 2008 e il 2011, quando ha improvvisamente cessato di infettare nuovi sistemi. Tuttavia, è riemerso nel 2013 e, a seguito di un aumento delle infezioni segnalate e del rilascio degli archivi Snowden, pubblicazione di notizie tedesca Der Spiegel chiamato l'NSA come gli sviluppatori di Regin, osservando che "gli obiettivi finora conosciuti sono coerenti con gli obiettivi di sorveglianza di Five Eyes come indicato nei documenti Snowden".

Flamer

Un'altra variante avanzata di malware collegata a Equation Group, al momento della sua scoperta è stata "sicuramente il malware più sofisticato" riscontrato. Flamer ha iniziato le operazioni già nel 2007, concentrandosi nuovamente sulla distruzione dei progetti infrastrutturali iraniani, ma lo erano le infezioni trovato anche in un certo numero di paesi in tutto il Medio Oriente, tra cui Israele, Palestina, Sudan, Siria, Libano, Arabia Saudita e Egitto.

In un intervista con RT, L'esperto di malware Kaspersky Vitaly Kamlyuk ha indicato che Flamer era "in realtà allo stesso livello dei notoriamente noti Stuxnet e Duqu [attacchi]... sospettiamo che ci sia uno stato nazionale dietro lo sviluppo di questo attacco informatico, e ci sono buone ragioni per questo. " In seguito ha continuato "È piuttosto avanzato, uno dei [esempi di] malware più sofisticati che abbiamo mai visto visto."

Gauss

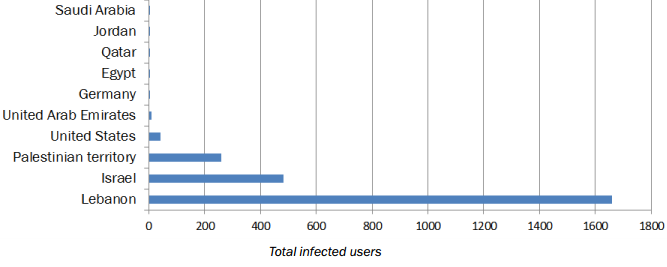

Gli esperti di sicurezza di Kaspersky Lab hanno scoperto la minaccia Gauss nel 2012, decidendo rapidamente che si trattava di un malware di stato nazionale. Gauss è stato progettato per indirizzare gli utenti in tutto il Medio Oriente, con particolare attenzione al furto di "password del browser, servizi bancari online credenziali, cookie e configurazioni specifiche di macchine infette. " Al momento del rapporto, la diffusione delle infezioni riguardava quanto segue paesi:

Oltre a questi dieci paesi, altri 15 hanno riferito di una o due infezioni, la stragrande maggioranza situata in Medio Oriente.

Gauss presentava alcune delle stesse minacce di attacco di Stuxnet e Flamer, sebbene usasse metodi particolarmente avanzati per infettare le chiavette USB. Ha anche la capacità di disinfettare un'unità in determinate circostanze.

ProjectSauron

Conosciuto anche come PS, questo non ha preso troppe righe nelle notizie, perché è così raro. Possiede anche un livello di sofisticazione che potrebbe essere raggiunto solo attraverso più anni di sviluppo, con molti team dedicati che lavorano al progetto. Incredibilmente, la prima istanza di PS è stata trovata nel 2015, ma i ricercatori della sicurezza stimano che fosse attivo da almeno cinque anni. Il nome "ProjectSauron" riflette un riferimento nel codice a "Sauron", antagonista di Il Signore degli Anelli.

Il PS è impressionante per una serie di motivi, ma qui ce ne sono due: tratta ogni obiettivo singolarmente, ad es. il software gli artefatti sono unici per ogni infezione ed è stato trovato su computer così sensibili da non avere connessioni di rete di sorta. L'infezione è stata riscontrata su "agenzie governative, centri di ricerca scientifica, organizzazioni militari, telecomunicazioni fornitori e istituti finanziari in Russia, Iran, Ruanda, Cina, Svezia, Belgio e possibilmente in lingua italiana paesi “.

L'attore responsabile di ProjectSauron comanda una piattaforma modulare di spionaggio informatico top-of-the-top in termini tecnici raffinatezza, progettata per consentire campagne a lungo termine attraverso meccanismi di sopravvivenza furtivi associati a esfiltrazione multipla metodi. I dettagli tecnici mostrano come gli aggressori hanno imparato da altri attori estremamente avanzati al fine di evitare di ripetere i loro errori. Pertanto, tutti gli artefatti sono personalizzati per ciascun bersaglio, riducendo il loro valore come indicatori di compromesso per qualsiasi altra vittima.

PRISM / Tempora

Nel 2013 Edward Snowden ha trapelato dati altamente sensibili Eroe o cattivo? La NSA modera la sua posizione su SnowdenL'informatore Edward Snowden e John DeLong dell'NSA sono apparsi sul programma per un simposio. Sebbene non vi sia stato alcun dibattito, sembra che la NSA non dipinga più Snowden come un traditore. Che cosa è cambiato? Leggi di più a una serie di notiziari riguardanti il funzionamento di numerosi sistemi di sorveglianza dei dati top secret del governo. Gestiti dalla NSA negli Stati Uniti e da GCHQ nel Regno Unito, questi programmi intercettano i dati dai cavi in fibra ottica che compongono il spina dorsale di Internet, e sono utilizzati per accedere a grandi quantità di informazioni private e personali senza alcun sospetto o targeting.

La rivelazione di queste colossali reti di spionaggio ha causato ricadute internazionali poiché è emerso che non solo il il pubblico veniva spiato, ma i membri di alto livello dei governi di tutto il mondo erano uguali (e desiderabili) obiettivi.

Punta dell'iceberg

Come puoi vedere, questi attori della minaccia dello stato-nazione contengono alcune delle più potenti varianti di malware e spyware attualmente conosciute dai ricercatori della sicurezza. ProjectSauron rende anche dolorosamente chiaro che è molto probabile che ci imbatteremo in varianti simili o peggio nei prossimi anni, un elenco che possiamo già aggiungere anche Pegasus.

Guerra mondiale C

Il conflitto cibernetico diventerà perpetuo. Esacerbata dal crescente consumo di risorse, da una popolazione globale in costante crescita e dalla costante sfiducia tra le potenze globali, la battaglia può andare solo in una direzione.

Il conflitto cibernetico rispecchia spesso il conflitto tradizionale. Ad esempio, la Cina usa attacchi informatici ad alto volume simili a come usava la fanteria durante la guerra di Corea. Molti soldati cinesi furono mandati in battaglia con solo una manciata di proiettili. Data la loro forza numerica, erano ancora in grado di ottenere vittorie sul campo di battaglia. All'altra estremità dello spettro si trovano la Russia, gli Stati Uniti e Israele, le cui tattiche informatiche sono più chirurgiche, facendo affidamento su tecnologie avanzate e il lavoro all'avanguardia degli appaltatori che sono guidati dalla concorrenza e dalla finanza incentivi.

Soprannominata "Guerra mondiale C" dall'eminente società di ricerca sulla sicurezza FireEye, è probabile che la continua escalation causi morti civili quando uno stato-nazione supera il limite. Prendi l'esempio sopra e considera la situazione in corso in Siria. Abbiamo gruppi di ribelli armati, senza una comprensione dell'eredità che questo lascerà. Concedere ai gruppi di hacking il libero regno di attaccare altre nazioni potrebbe facilmente finire con risultati inaspettati sia per la vittima che per l'autore.

È improbabile che gravi attacchi informatici siano privi di motivazioni. I paesi li realizzano per raggiungere determinati fini, che tendono a riflettere i loro obiettivi strategici più ampi. La relazione tra i mezzi scelti e i loro obiettivi apparirà razionale e ragionevole per loro, se non necessariamente per noi.

- Martin Libicki, Senior Scientist presso RAND Corp

L'emergere di malware e spyware estremamente potenti solleva anche domande su come esattamente gli sviluppatori dello stato-nazione mantengono la propria sicurezza L'NSA sta archiviando i suoi dati nel cloud. Ma è sicuro?Sulla scia delle perdite di Edward Snowden, la National Security Agency (NSA) si sta rivolgendo al cloud storage per i loro dati. Dopo che avranno raccolto informazioni su di te, quanto saranno sicure? Leggi di più e impedire a queste varianti di cadere nelle mani dei criminali informatici. Ad esempio, la società di ricerca sulla sicurezza SentinelOne ha scoperto "una sofisticata campagna di malware rivolta specificamente ad almeno una compagnia energetica". Ma loro trovato il malware su un forum sotterraneo, che è estremamente raro per uno strumento così avanzato.

Tutti perdono

Come la maggior parte delle guerre, ci sono pochissimi vincitori, contro una quantità colossale di perdenti. Vitaly Kamlyuk ha anche detto questo:

Penso che l'umanità stia perdendo per essere onesta, perché stiamo combattendo tra di noi invece di combattere contro i problemi globali che ognuno deve affrontare nella propria vita.

Ogni volta che c'è guerra, fisica o informatica, distoglie l'attenzione e le risorse dagli altri problemi che la comunità globale deve affrontare. Forse questa è solo un'altra battaglia, fuori dal nostro controllo, quella dovremo imparare tutti a convivere 10 ottimi strumenti di sicurezza che dovresti usareNon puoi mai essere troppo attento là fuori nel selvaggio west che ci piace chiamare Internet, quindi usare strumenti di sicurezza gratuiti ea basso costo è una buona idea. Si consiglia quanto segue. Leggi di più .

Pensi che "la guerra sia guerra" o la guerra cibernetica abbia il potenziale per sfuggire al controllo? Sei preoccupato per le azioni del tuo governo? Che ne dici del malware "armato" che cade nelle mani "comuni" dei criminali informatici? Facci sapere i tuoi pensieri qui sotto!

Gavin è Senior Writer per MUO. È anche redattore e SEO Manager del sito gemello focalizzato sulla crittografia di MakeUseOf, Blocks Decoded. Ha una BA (Hons) Contemporary Writing with Digital Art Practices saccheggiata dalle colline del Devon, oltre a oltre un decennio di esperienza professionale nella scrittura. Gli piace abbondanti quantità di tè.