Annuncio

Linux ha molte misure di sicurezza in atto che hanno lo scopo di proteggere il tuo sistema dalle minacce e talvolta (ammesso) dalla nostra stessa stupidità. Esistono tre funzionalità principali per limitare e fornire l'accesso in base alle esigenze: autorizzazioni dei file, proprietà dei file e account utente root.

Sebbene ampiamente noto come account super utente, SU in realtà si riferisce all'utente sostitutivo e istruisce il computer per eseguire comandi con i permessi di file di un altro utente, per impostazione predefinita il root account. Questa scorciatoia è uno strumento potente che può essere molto utile se usato correttamente o assolutamente devastante se usato incautamente.

Oggi andremo più in dettaglio su SU e sul motivo per cui dovresti essere responsabile quando lo usi.

Account amministratore

Tutti i principali sistemi operativi hanno il concetto di account amministratore, offrendo privilegi maggiori rispetto agli account utente altrimenti "normali". Gli utenti normali hanno accesso ai propri file, ma non ai file di altri utenti e solo accesso in sola lettura ai file di sistema in modo che possano eseguire le applicazioni installate.

Gli amministratori, d'altra parte, possono modificare i file di sistema, che include l'installazione di applicazioni nuove o aggiornate, e possono (di solito) vedere i file di altri utenti.

Abbastanza semplice, vero? Certo, i concetti sono abbastanza facili da capire, ma ha implicazioni di più ampia portata. Gli amministratori, che presumibilmente sanno di più su ciò che stanno facendo, possono apportare modifiche più importanti a un sistema senza che si rompa o perda dati sensibili. Gli utenti normali senza queste autorizzazioni non possono eseguire queste attività, quindi ci sono poche possibilità che quegli utenti interrompano il sistema.

Sulla maggior parte dei sistemi con un solo utente, quell'utente è spesso l'amministratore e può fare ciò che vuole con il proprio computer. Questa è una gerarchia di uno, quindi nessuna terza parte deve essere presente come amministratore. Tuttavia, ogni volta che gli utenti hanno accesso a questi privilegi di sistema in ogni momento, tendono a usarli alla cieca, accettando semplicemente le richieste di diritti di amministratore senza pensarci bene.

L'account Super User su Linux

Linux adotta un approccio diverso alla gestione di questi privilegi amministrativi. Invece di assegnare i diritti di amministratore agli account utente, Linux li separa in due diversi account: l'account SU (a volte chiamato radice) e poi il tuo normale account utente. L'idea è che se hai bisogno di fare qualcosa che richiede privilegi elevati, puoi usare il comando SU e fare tutto ciò che devi fare.

Almeno psicologicamente parlando, questo metodo ti costringe a renderti conto che stai facendo qualcosa di più serio al tuo sistema in quanto non ti permetterà di farlo senza usare SU.

Per cambiare, devi solo aprire un terminale e digitare

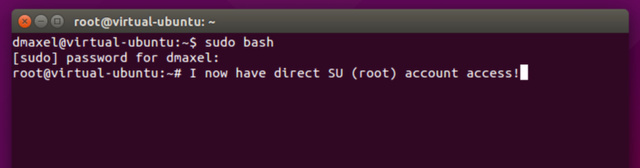

suTi chiederà quindi la password di root per consentirti l'accesso. Se usi sudo, puoi anche eseguire

sudo bashche aprirà bash (semplicemente un'altra istanza del terminale) ma per conto di root.

Vantaggi SU

La separazione di questi account aiuta anche con la gestione dei sistemi. Se un amministratore di sistema ha bisogno di accedere al sistema per apportare modifiche, ma non è un utente normale, deve solo utilizzare SU e non dovrà creare un normale account utente. Questi account possono avere password diverse, quindi solo le persone che provano a passare con SU e conoscono la password potranno accedervi.

L'account di root è davvero potente, quindi dovrebbe sembrare un grosso problema se devi passarci sopra. Come root, puoi elimina l'intero sistema con un comando da terminale 9 comandi letali di Linux che non dovresti mai eseguireNon dovresti mai eseguire un comando Linux a meno che tu non sappia esattamente cosa fa. Ecco alcuni dei comandi Linux più letali che, per la maggior parte, vorrai evitare. Per saperne di più . Come utente normale, non ti permetterebbe di farlo perché non hai accesso per modificare alcun file al di fuori della tua cartella Inizio. Qualsiasi danno che fai come utente normale rimane contenuto all'interno di quel dominio: non influisce sul sistema o su altri utenti.

È anche un ottimo meccanismo di difesa contro il malware. Se capita di entrare nel tuo sistema ed eseguire, avrà le stesse autorizzazioni del tuo normale account utente. Potrebbe ottenere diritti aggiuntivi solo se conoscesse la password di root. Quindi, mentre potrebbe distruggere il tuo spazio sul sistema, non può far crollare l'intero sistema. In rare occasioni, vengono rilevati bug in cui il software potrebbe ottenere l'accesso come root in modi che non dovrebbero, ma questi bug di solito vengono corretti in un paio di giorni.

SU vs. sudo

Dover usare SU può essere un po' fastidioso per alcuni, quindi è stato inventato il comando sudo. Abbreviazione di "SU do", questo comando può prefisso qualsiasi altro comando Linux dalla A alla Z: 40 comandi essenziali che dovresti conoscereLinux è la terza ruota spesso ignorata per Windows e Mac. Sì, negli ultimi dieci anni, il sistema operativo open source ha guadagnato molta trazione, ma è ancora lontano dall'essere considerato... Per saperne di più che vuoi eseguire come root mentre sei ancora loggato come utente normale. La SU deve solo inserire il tuo normale account utente nel gruppo "sudoers", quindi il sistema ti consente di utilizzare il comando sudo. Tutto ciò che serve è digitare la normale password utente prima dell'esecuzione del comando. Ovviamente dovrai anche impara quali comandi 4 modi per imparare da soli i comandi del terminale in LinuxSe vuoi diventare un vero maestro di Linux, avere una certa conoscenza del terminale è una buona idea. Ecco i metodi che puoi utilizzare per iniziare a insegnare da solo. Per saperne di più devi mettere davanti a sudo.

Alcune distribuzioni preferiscono utilizzare sudo e quindi disabilitare SU perché un utente normale che utilizza sudo non utilizza sempre attivamente i privilegi elevati, a differenza di qualcuno che utilizza il comando SU. Cerca anche di evitare il problema dei buchi di sicurezza zero-day che consentono l'accesso root involontario perché il comando è disabilitato all'inizio. Infine, utilizzando sudo, il malware dovrebbe indovinare la password dell'utente prima di poter ottenere privilegi elevati.

Il problema con sudo, tuttavia, è lo stesso di altri sistemi operativi. Gli utenti con accesso a sudo tendono a usarlo alla cieca e senza troppi pensieri aggiuntivi. Di nuovo, questo di solito va bene per i sistemi che vengono comunque utilizzati solo da un singolo utente, o per i sistemi con una piccola quantità di utenti con una quantità ancora minore di essi con accesso sudo. Ma i sistemi più grandi dovrebbero probabilmente lasciare da solo sudo e attenersi solo a SU e account normali.

Sicurezza in mente

Quindi, una rapida recensione: SU è ottimo perché incoraggia meno errori, ma è comunque potente e dovrebbe essere utilizzato solo dalle persone giuste (a seconda del sistema che stai utilizzando). Sudo aiuta a colmare il divario tra utenti root e normali, ma ha i suoi lati negativi teorici. Quello che finisci per fare dipende da te (questa è la bellezza di Linux!), Ma sicuramente ti aiuta a fare scelte migliori quando sei informato.

Non dimenticare di dare un'occhiata ad altri utili Suggerimenti per Linux 10 errori che ti fanno sembrare un utente Linux principianteCome puoi sapere quando non sei più un principiante di Linux? Dai un'occhiata a questi errori che fanno i principianti e vedi se ne hai fatto qualcuno di recente. Se lo hai, non preoccuparti! Per saperne di più così come gergo Linux Linux è fonte di confusione? Ecco i termini chiave che devi conoscereIn questi giorni, Ubuntu e altre moderne distribuzioni Linux di solito si installano senza intoppi (e senza richiedere qualsiasi conoscenza), ma man mano che li usi, ti imbatterai inevitabilmente in tutti i tipi di terminologia Quello... Per saperne di più in modo che tu sia all'altezza del tabacco da fiuto!

Cosa ne pensi di SU e Sudo? C'è qualcosa che cambieresti per migliorare le autorizzazioni e la sicurezza? Fateci sapere nei commenti!

Crediti immagine: Guardia di sicurezza tramite Shutterstock, Ditty_about_summer tramite Shutterstock.com, Sergii Korolko tramite Shutterstock.com

Danny è un anziano dell'Università del Nord del Texas che gode di tutti gli aspetti del software open source e di Linux.