Annuncio pubblicitario

Come molti di voi sanno già il 2 novembre, il dominio di MakeUseOf.com ci è stato rubato. Ci sono voluti circa 36 ore per riavere il dominio. Come abbiamo sottolineato prima l'hacker in qualche modo è riuscito a ottenere l'accesso al mio account Gmail e da lì al nostro account GoDaddy, sbloccare il dominio e spostarlo in un altro registrar.

Come molti di voi sanno già il 2 novembre, il dominio di MakeUseOf.com ci è stato rubato. Ci sono voluti circa 36 ore per riavere il dominio. Come abbiamo sottolineato prima l'hacker in qualche modo è riuscito a ottenere l'accesso al mio account Gmail e da lì al nostro account GoDaddy, sbloccare il dominio e spostarlo in un altro registrar.

Puoi vedere l'intera storia sul nostro blog temporaneo makeuseof-temporary.blogspot.com/

Non avevo intenzione di pubblicare nulla sull'incidente o sul cracker (persona che ruba domini) e su come è riuscito a farlo a meno che non ne fossi completamente sicuro. Ho avuto la sensazione che fosse un difetto di sicurezza di Gmail ma volevo confermarlo prima di pubblicare qualcosa a riguardo su MakeUseOf. Adoriamo Gmail e dare loro cattiva pubblicità non è qualcosa che vorremmo mai fare.

Allora perché scriverne ora?

Negli ultimi due giorni sono successe diverse cose che mi hanno fatto credere che Gmail abbia un grave difetto di sicurezza e tutti dovrebbero esserne consapevoli. Soprattutto durante i periodi in cui persone come Steve Rubel te lo dicono

Come rendere Gmail il tuo cancello verso il Web. Ora, non fraintendetemi qui, Gmail è un programma di posta elettronica INCREDIBILE. Il migliore probabilmente. Il problema è che potrebbe non essere affidabile quando si tratta di sicurezza. Detto questo, non significa necessariamente che starai meglio con Yahoo o Live Mail.Incidente 1: MakeUseOf.com - 2 novembre

Quando il nostro dominio è stato rubato, sospettavamo che l'hacker avesse usato un buco in Gmail ma non ne eravamo sicuri. Perché sospettavo che avesse a che fare con Gmail? Beh, per prima cosa sono piuttosto cauto nei confronti della sicurezza e raramente eseguo qualsiasi cosa di cui non sono sicuro. Tengo inoltre aggiornato il mio sistema e ho tutti gli elementi essenziali, inclusi 2 monitor malware, un antivirus e 2 firewall. Inoltre tendo a utilizzare password complesse e uniche per ognuno dei miei account.

L'hacker ha effettuato l'accesso al mio account Gmail e ha installato alcuni filtri che alla fine lo hanno aiutato ad accedere al nostro account GoDaddy. Quello che non sapevo è come è riuscito a farlo. Era una falla di sicurezza in Gmail? O era un keylogger sul mio PC? Non ne ero sicuro. Dopo l'incidente ho scannerizzato il mio sistema con una serie di rimozioni di malware e non ho trovato nulla. Ho anche passato tutti i processi in esecuzione. Tutto seminato per essere pulito.

Quindi, sono propenso a credere che il problema riguardasse Gmail.

Incidente 2: YuMP3.org - 19 novembre

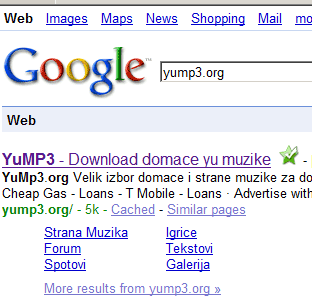

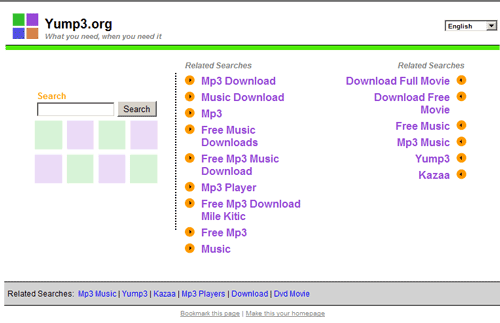

Il 18 novembre ho ricevuto un'email da qualcuno di nome Edin Osmanbegovic che gestisce il sito yump3.org. (Probabilmente ha trovato la mia e-mail tramite Google poiché l'incidente con MakeUseOf è stato trattato su molti blog popolari, molti di cui incluso il mio ID e-mail.) Nella sua e-mail, Edin mi ha detto che il suo dominio è stato rubato e trasferito in un altro registrar. Ho rapidamente cercato su google il yoump3 e ho visto che un sito Web piuttosto consolidato ora stava servendo una pagina di link farm (esattamente come nel nostro caso).

Google (sull'ultimo indice):

Hompage di YouMP3.org (presente):

Ecco una copia della primissima e-mail che ho ricevuto da Edin:

Ciao,

Ho lo stesso problema con il mio dominio.

Il dominio è stato trasferito da Enom a GoDaDDy.

Ho inviato immediatamente un ticket di supporto per quel problema.Il whois del nuovo proprietario del dominio è:

Nome: Amir Emami

Indirizzo 1: P.O. Casella 1664

Città: League City

Stato: Texas

Zip: 77574

Paese: USA

Telefono: +1.7138937713

E-mail:Informazioni di contatto amministrative:

Nome: Amir Emami

Indirizzo 1: P.O. Casella 1664

Città: League City

Stato: Texas

Zip: 77574

Paese: USA

Telefono: +1.7138937713

E-mail:Informazioni tecniche di contatto:

Nome: Amir Emami

Indirizzo 1: P.O. Casella 1664

Città: League City

Stato: Texas

Zip: 77574

Paese: USA

Telefono: +1.7138937713

E-mail:L'email è: [email protected]

Ieri il ragazzo di quell'indirizzo e-mail mi aveva contattato tramite Gtalk.

Ha detto che vuole 2000 $ per il dominio.

Ho bisogno di consigli per favore, ho contattato l'Enom.Grazie.

E indovina un po ', è lo stesso ragazzo che all'inizio di questo mese ha rubato MakeUseOf.com. Anche noi siamo stati contattati dallo stesso indirizzo email: [email protected]. Edin mi ha anche inviato un'e-mail oggi e ha confermato che anche il ragazzo ha avuto accesso al suo account di dominio tramite il suo account Gmail. Quindi è di nuovo Gmail.

Nella sua ultima e-mail (ricevuta oggi) Edin includeva un breve riepilogo degli eventi

Ho la storia di come ha fatto tutto.Il 10 novembre ero il proprietario.

Il 13 novembre Mark Morphew.

Il 18 novembre Amir Emami.Ha usato [email protected] su entrambe le persone.

Ho inviato ieri anche tutto a Moniker.

Investigheranno.

Incidente 3: Cucirca.com - 20 novembre

Quest'ultima e-mail è stata la ragione principale di questo post. Veniva da Florin Cucirka, il proprietario di cucirca.com. Il sito ha un ranking alexa di 7681 e secondo Florin riceve oltre 100.000 visite al giorno.

Prima email da Florin:

Ciao Aibek

Sono nella stessa situazione in cui makeuseof.com è uscito.

Sono Cucirca Florin e il mio dominio www.cucirca.com era

trasferito dal mio account godaddy senza il mio permesso.Sembra che il ladro conoscesse la mia password di Gmail che è strana.

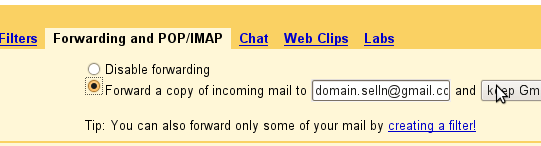

È riuscito a creare alcuni filtri sul mio account.Ho allegato 2 schermate.

Mi potete aiutare? Dammi alcuni dettagli su come potrei ottenere

fuori da questo brutto sogno? Ho appena scoperto oggi su questo e io

non credo di riuscire a dormire stanotte.Grazie in anticipo.

Fiorino Cucirca.

Ho mandato un'email a Florin e gli ho chiesto alcuni dettagli sul suo dominio, se ha contattato GoDaddy e qualsiasi informazione abbia ottenuto sul ragazzo del cracker del dominio (termine usato per rubare il dominio) finora.

Seconda email da Florin:

L'hacker aveva accesso al mio account di posta elettronica (gmail). Il dominio è stato ospitato su godaddy.

Ho usato l'estensione di notifica di Gmail su Firefox. forse c'è il grosso bug.

Ha trasferito il dominio su register.comNon parlo con l'hacker. Voglio riaverlo legalmente e se non c'è altra soluzione forse lo pagherò

www.cucirca.com ha un ranking Alexa di 7681 e oltre 100.000 visite al giorno.

Ti allego 2 schermate del mio account Gmail.

[email protected] e nella seconda schermata [email protected]

Se fai una ricerca su google su [email protected] troverai questo:

http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Penso che qualcuno dovrebbe fermarli.

Ho inviato un'email a [email protected] e in attesa di una risposta.

Cosa ne pensi? Avrò il mio dominio indietro?

Sembra di nuovo Gmail! Ecco gli screenshot parziali di ciò che mi ha inviato:

Nel caso di Florin, l'hacker ha cambiato la proprietà del dominio diversi mesi fa. Il cucirca.com è stato trasferito da GoDaddy a Register.com. Dato che l'hacker stava intercettando le sue e-mail e non ha mai cambiato i nameserver, suppongo che Florin non avesse idea che qualcosa non andasse. Quando gli ho chiesto come mai ci è voluto così tanto tempo per scoprirlo, mi ha inviato quanto segue:

Ha trasferito il dominio al suo nome il 05/09/2008 lasciando invariati i server dei nomi. Ecco perché non ho notato che il mio destino è stato rubato fino a ieri quando un mio amico ha fatto un whois sul mio dominio ...

Non avevo motivo di controllare i record whois perché il dominio era stato registrato per 7 anni (fino al 2013-11-08)

Non ho ricevuto alcuna email da questa persona.

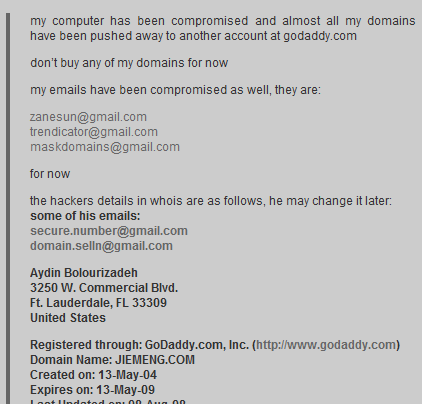

E di nuovo sembra essere lo stesso ragazzo! Perché la penso così? Se controlli quel link che Florin ha incluso in una delle sue email (l'ho aggiunto anche sotto) vedrai che in alcuni altri incidenti simili (chissà quanti più domini ha rubato in questo modo) e-mail indirizzo [email protected] è stato menzionato insieme al nome "Aydin Bolourizadeh". La stessa e-mail è apparsa anche nella regola di inoltro nell'account Gmail di Florin (vedi il primo screenshot).

Quando MakeUseOf.com è stato preso da noi, il cracker mi chiedeva 2000 $. E quando gli ho chiesto dove e come vuole essere pagato, mi ha detto di inviare denaro tramite Western Union al seguente indirizzo:

Aydin Bolourizadeh

tacchino

Ankara

Cukurca kirkkonaklar mah 3120006954

screenshot da http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Sono piuttosto carino che sia stato lo stesso ragazzo in tutti e 3 gli incidenti e probabilmente altri 788 menzionati nel link sopra, inclusi domini come yxl.com, visitchina.net e visitjapan.net.

Quando ho cercato quell'indirizzo su Google, ho anche scoperto che possiede i seguenti domini (probabilmente li ha anche rubati):

- Elli.com -

http://whois.domaintools.com/elli.com

- Ttvx.net -

http://www.dnforum.com/post252-post-1399775.html

Presumo che il ragazzo sia effettivamente dalla Turchia, e rischia di risiedere da qualche parte nella seguente area.

- Cukurca kirkkonaklar mah 3120006954

- Ankara, Turchia

Sappiamo anche che usa [email protected] come e-mail. Quindi, se sappiamo chi sta dietro domainsgames.org, potremmo fare solo un passo avanti. In effetti, mi ha inviato diversi giorni fa e-mail e mi ha chiesto di rimuovere tutte le istanze della sua e-mail dal sito Web e se non ci rispettassimo ci farebbe DDOS.

Ecco le sue parole esatte:

Ciao,

Ti chiedo di rimuovere il mio indirizzo email ([email protected]) dal tuo sito web!

Fallo se non vuoi avere alcun problema in futuro, altrimenti in primo luogo inizierò ad avere il grande DDOS sul tuo sito web e lo farò giù ...

Sono molto seria, quindi rimuovi la mia email e il nome domainsgame.org

Quindi, se riusciamo a ottenere l'ID dietro domainsgame.org potremmo ottenere il nostro ragazzo e probabilmente scoprire molti più domini che ha rubato. Leggi di più su di esso di seguito. Ora parliamo di Gmail.

Vulnerabilità di Gmail

Qualcuno ricorda cosa è successo con David Airey l'anno scorso? Anche il suo dominio è stato rubato. La storia era in tutto il web.

– ATTENZIONE: l'errore di sicurezza di Google GMail lascia la mia attività sabotata

- Lo sforzo collettivo ripristina David Airey.com

Sia noi che David siamo riusciti a riavere il dominio. Ma non sono sicuro che tutti siano fortunati come noi. Sfortunatamente, i registrar non collaboreranno davvero con te su questo a meno che la storia non attiri l'attenzione. Quindi, non ho dubbi, ci sono centinaia di persone là fuori che non hanno altra possibilità che dare il loro nome di dominio o pagare il ragazzo.

Comunque, torniamo a Gmail.

Nel suo primo articolo David Airey si riferiva a una vulnerabilità di Gmail che era (se non sbaglio) menzionata Qui diversi mesi prima. Per riassumere:

La vittima visita una pagina durante l'accesso a GMail. Al momento dell'esecuzione, la pagina esegue un POST multipart / form-data su una delle interfacce GMail e inietta un filtro nell'elenco dei filtri della vittima. Nell'esempio sopra, l'attaccante scrive un filtro, che cerca semplicemente le e-mail con allegati e le inoltra a una e-mail a loro scelta. Questo filtro trasferirà automaticamente tutte le e-mail corrispondenti alla regola. Tieni presente che anche le email future verranno inoltrate. L'attacco rimarrà presente fino a quando la vittima avrà il filtro nel suo elenco di filtri, anche se la vulnerabilità iniziale, che è stata la causa dell'iniezione, è stata risolta da Google.

pagina originale: http://www.gnucitizen.org/blog/google-gmail-e-mail-hijack-technique/

Ora, la parte interessante è che l'aggiornamento sul link Citizen GNU sopra menzionato afferma che la vulnerabilità è stata risolta prima del 28 settembre 2007. Ma nel caso di David, l'incidente è avvenuto a dicembre, 2-3 mesi dopo.

Allora, l'exploit era davvero risolto allora? O era un nuovo exploit nel caso di David? E, soprattutto, c'è un simile difetto di sicurezza in Gmail NOW?

Cosa dovresti fare adesso?

(1) Bene, il mio primo consiglio sarebbe quello di controllare le tue impostazioni e-mail e assicurarti che la tua e-mail non sia compromessa. Controlla le opzioni e i filtri futuri. Assicurati anche di disabilitare IMAP se non lo usi. Questo vale anche per gli account Google Apps.

(2) Cambia l'email di contatto nei tuoi account web sensibili (paypal, registrar di domini ecc.) Dal tuo account Gmail primario a qualcos'altro. Se sei il proprietario del sito Web, modifica l'email di contatto per i tuoi account host e registrar in un'altra e-mail. Preferibilmente a qualcosa a cui non hai effettuato l'accesso durante la navigazione sul Web.

(3) Assicurati di aggiornare il tuo dominio alla registrazione privata in modo che i tuoi dati di contatto non vengano visualizzati nelle ricerche WhoIS. Se sei su GoDaddy, ti consiglio di utilizzare la registrazione protetta.

(4) Non aprire i collegamenti nella tua email se non conosci la persona da cui provengono. E se decidi di aprire il link assicurati di disconnetterti prima.

AGGIORNARE:

Ho scoperto alcuni buoni articoli che discutono del potenziale difetto di sicurezza in risposta all'articolo di MakeUseOf:

– Prova del concetto di difetto di sicurezza di Gmail

– Commenti su questo su YCombinator

- (novembre 26'th) Sicurezza di Gmail e attività di phishing recenti [Risposta ufficiale di Google]

Aiutaci a catturare il ragazzo!

A parte l'indirizzo postale sopra, sappiamo anche che usa [email protected] come sua e-mail. Quindi, se scopriamo chi possiede ora domainsgames.org, possiamo fare un passo avanti. o almeno restituire i domini che ha rubato ai rispettivi proprietari.

Ora il fatto è che il nome di dominio domainsgames.org è protetto da Moniker e nascondono tutte le informazioni di contatto per esso.

ID dominio: D154519952-LROR

Nome dominio: DOMAINSGAME.ORG

Creato il: 22-ott-2008 07:35:56 UTC

Ultimo aggiornamento: 08-nov-2008 12:11:53 UTC

Data di scadenza: 22-ott-2009 07:35:56 UTC

Registrar sponsor: Moniker Online Services Inc. (R145-LROR)

Stato: ELIMINA CLIENTE VIETATO

Stato: TRASFERIMENTO CLIENTE VIETATO

Stato: AGGIORNAMENTO CLIENTE VIETATO

Stato: TRASFERIMENTO VIETATO

ID registrante: MONIKER1571241

.

.

.

.

Nome server: NS3.DOMAINSERVICE.COM

Nome server: NS2.DOMAINSERVICE.COM

Nome server: NS1.DOMAINSERVICE.COM

Nome server: NS4.DOMAINSERVICE.COM

Ho già inviato un'e-mail (e anche Edin) a riguardo e ti aggiornerò qui non appena avrò sentito qualcosa da loro.

Ho anche alcune richieste alle seguenti società che ora stanno fornendo i loro servizi a quella persona.

Quando si analizzavano i file di intestazione in diverse e-mail era chiaro che l'hacker utilizzava Google Apps. Per favore, guardaci dentro. Il dominio è domainsgame.org. E anche per favore FIX! Gmail.

Prima di tutto, ti preghiamo di aiutare Edin e Florin a recuperare i loro domini. Una cosa intelligente da fare sarebbe controllare gli indirizzi IP di accesso all'account per tutti i casi segnalati simili. Ad esempio, sia nel caso di Edin che nel nostro (non sono sicuro di Florin) l'hacker stava usando l'indirizzo IP 64.72.122.156. (Che tra l'altro si è rivelato essere un server compromesso su Alpha Red Inc.) O ancora più semplice, basta bloccare il nome di dominio e chiedere al titolare del conto corrente di dimostrare la sua identità. Dal momento che l'hacker utilizzava identità diverse ovunque, per lui sarebbe impossibile farlo. È nel tuo interesse garantire che questa persona non stia più utilizzando i tuoi servizi.

Chiudi il suo account! (quello è per domainsgame.org). Eventuali ulteriori informazioni o assistenza che è possibile fornire saranno apprezzate.

Non ne sono davvero sicuro, ma penso che DomainSponsor sia la società che monetizza quei domini rubati da questo ragazzo. È successo con MakeUseOf.com e ora sta succedendo con YouMP3.org.

5- A PayPal. COM: (Il tuo supporto è fantastico)

Sono sicuro che non leggeranno nemmeno questo, quindi te lo dirò invece. Ho inviato un'e-mail a [email protected] e li ho avvertiti che la persona che ha rubato il nostro dominio e ci ha ricattato in precedenza stava usando un account [email protected] (usa anche altri account). Ho appena chiesto loro di esaminarlo. Invece ricevo un'e-mail che non ha nulla a che fare con quello che ho detto. Fondamentalmente si tratta di un modello di posta elettronica che doveva apparire genuino e inviato alle persone che sono state falsificate. Andiamo, forza! Stiamo pagando una commissione del 3% su ogni transazione, non è possibile fornire un migliore supporto ai clienti?

Questo è tutto ciò che ho!

Ancora una volta mi dispiace profondamente per quello che è successo a Florin ed Edin. Spero sinceramente che possano riavere presto i loro domini. Ora è tutto nelle mani dei rispettivi registrar. Ma soprattutto, voglio vedere qualcosa che viene fatto dai grandi corpi (non dai clienti) per catturare quella persona. Sono sicuro che ogni blogger là fuori lo apprezzerebbe e probabilmente ne scriverà anche sul suo blog.

È tempo di cambiare ;-)

i migliori saluti

Aibek

credito d'immagine: grazie a macchina per la migliore immagine di "Mr Cracker"

Il ragazzo dietro MakeUseOf.com. Seguilo e MakeUseOf su Twitter @MakeUseOf. Per maggiori dettagli, consulta la pagina delle informazioni su MakeUseOf.