Annuncio pubblicitario

Il software può arrivare fino ad ora. Puoi proteggere le tue password, installare software antivirus, impostare un firewall, ma alla fine c'è sempre un collegamento debole.

Persone.

Un intero settore di hacking si è sviluppato attorno all'aspetto umano della sicurezza noto come Social Engineering Che cos'è il social engineering? [MakeUseOf Explains]Puoi installare il firewall più potente e costoso del settore. È possibile istruire i dipendenti sulle procedure di sicurezza di base e sull'importanza di scegliere password complesse. Puoi persino bloccare la sala server, ma come ... Leggi di più . Utilizzando una combinazione di hacking tecnico e abilità interpersonali, con una grande dose di manipolazione, l'ingegnere sociale - che potrebbe anche lavorare come hacker o in coppia con uno - spera di estrarre informazioni private o riservate da un target. Le persone hanno manipolato e mentito agli altri per molti, molti anni, ma Social Engineering lo fa con uno scopo specifico di creare un ambiente in cui le persone esporranno informazioni personali.

Mentre queste tecniche vengono spesso eseguite per entrare in un'azienda, possono essere utilizzate su individui, in particolare quelli di alto profilo. Se vieni preso di mira, come lo sapresti? Quali tecniche di social engineering userebbe un hacker e come ti proteggeresti da loro? Diamo un'occhiata ad alcuni dei metodi di attacco più comuni.

1. Phishing

Social-Engineer.org descrive il phishing come "pratica di invio di e-mail che sembrano provenire da fonti affidabili con l'obiettivo di influenzare o ottenere informazioni personali".

Gli esempi più comuni di questo sono i famigerati Email di conto bancario nigeriano Le migliori 8 frodi su Internet e truffe di tutti i tempiEcco alcuni esempi comuni di frodi online per aiutarti a individuare truffe su Internet ed evitare di cadere in trappole. Leggi di più , insieme a "Urgente: hai diritto a un rimborso fiscale".

Come proteggersi

- Non fare clic sui collegamenti nelle email.In caso di dubbi sulla sicurezza dell'e-mail, non fare clic su alcun collegamento, anche se sembrano legittimi Come individuare un'e-mail di phishingCatturare un'e-mail di phishing è difficile! I truffatori si pongono come PayPal o Amazon, cercando di rubare la password e i dati della carta di credito, se il loro inganno è quasi perfetto. Ti mostriamo come individuare la frode. Leggi di più . È più semplice passare il mouse sopra il collegamento e vedere se si dirige verso il sito corretto sul desktop rispetto al dispositivo mobile, ma il la migliore soluzione è quella di navigare manualmente sul sito Web stesso e accedere direttamente rispetto all'utilizzo del fornito URL.

- Non scaricare gli allegati. Il modo più semplice per infettare il tuo dispositivo con malware è scaricare gli allegati di posta elettronica. La maggior parte dei client di posta basati sul Web eseguirà la scansione degli allegati per farti sapere se sono sicuri, ma questo non è infallibile. Se scarichi un allegato, assicurati di scansionarlo con un software antivirus prima di aprirlo. Se l'estensione del file non è quella prevista, non aprirla poiché alcuni malware possono essere mascherati da "Document.pdf.exe". Per essere al sicuro - non aprire mai (o scaricare) allegati ".exe".

- Controlla l'indirizzo del mittente. Sui dispositivi mobili questo può essere complicato da fare e gli aggressori lo sanno e lo stanno sempre più inserendo nei loro attacchi. Un esempio comune è un mittente elencato come "Paypal" ma l'indirizzo potrebbe apparire come "[email protected]" o "[email protected]". Se sembra insolito, non fare clic su alcun collegamento o scaricare allegati.

2. Vishing

Vishing è phishing ma eseguito per telefono Nuove tecniche di phishing da tenere presente: Vishing e SmishingVishing e smishing sono nuove e pericolose varianti di phishing. Cosa dovresti cercare? Come fai a sapere un tentativo di vishing o smishing quando arriva? E sei probabilmente un bersaglio? Leggi di più . Questo può essere molto efficace in quanto parlare con un vero essere umano può mettere le persone in un senso di agio, purché si instauri il giusto rapporto.

Un esempio comune è una chiamata dal "supporto tecnico" che ti chiede quindi di verificare la tua password o altre informazioni riservate.

Come proteggersi

- Verifica l'ID del chiamante. Se qualcuno afferma di chiamare dalla tua banca, cerca i loro controlli di sicurezza, come menzionare alcune cose dal tuo account. Ottieni un nome completo, dipartimento e filiale. Assicurati di sentirti sicuro di essere quello che dicono di essere.

- Ottieni informazioni di contatto. Chiedi loro le informazioni di contatto, prova a verificarle online e dì che le richiamerai. Questo ti dà il tempo di autenticarli.

- Diffidare di chiamanti di bell'aspetto. Mentre alcune persone sono semplicemente simpatiche e sinceramente divertenti con cui parlare, questo può anche essere parte del toolkit dell'ingegnere sociale per farti sentire a tuo agio e più propenso a divulgare informazioni. Se la chiamata ti ha dato qualche motivo per essere sospettoso, sii scettico sul chiamante.

3. Social media

Quanto spesso fai tu stesso Google? Continua - no, davvero - con che frequenza? E cosa succede quando lo fai? Probabilmente i tuoi account Twitter, LinkedIn, Facebook, Foursquare. Passa la ricerca alle immagini e troverai quella foto sgranata dal tuo vecchio profilo MySpace o Bebo.

Ora, considera quali informazioni ottieni da quei link: posizione approssimativa (o dettagliata), luoghi che visiti, elenco di amici, luogo di lavoro e altro ancora. Può essere abbastanza terrificante quante informazioni pubblichi - anche quando non intendi farlo.

Come proteggersi

- Pensa prima di pubblicare. Stai pubblicando qualcosa che non intendevi, come il geotagging della tua foto, o ci sono informazioni sensibili o identificative sullo sfondo di una foto?

- Modifica le impostazioni sulla privacy. Sappiamo tutti che i social network ci adorano per condividere tutto con tutti, ecco perché Le impostazioni sulla privacy di Facebook sono così complicate 8 cose da fare in un'ora per lottare contro la privacy da FacebookSappiamo tutti che Facebook raccoglie il maggior numero possibile di informazioni. Ma come puoi ottenere nuovamente il controllo della tua privacy? Chiudere Facebook è un'opzione, ma sono disponibili altre opzioni. Leggi di più , ma queste impostazioni sono lì per un motivo. Assicurati di pubblicare post solo per le persone che vuoi vedere. Elimina gli "amici" che non conosci. Questo è davvero importante su Facebook che è una rete dove sei attivamente incoraggiato a condividere in eccesso Privacy di Facebook: 25 cose che il social network sa di teFacebook conosce una quantità sorprendente di noi: informazioni che ci offrono volontariamente. Da queste informazioni puoi essere inserito in un gruppo demografico, i tuoi "mi piace" registrati e le relazioni monitorate. Ecco 25 cose che Facebook conosce ... Leggi di più .

- Impedisci indicizzazione nei motori di ricerca. Se vuoi impedire che il tuo account Pinterest venga visualizzato nei risultati di ricerca insieme a LinkedIn, accedi alle impostazioni e disabilita l'indicizzazione dei motori di ricerca. La maggior parte dei principali social network ha questa opzione.

- Diventa privato. Pensa se hai davvero bisogno che i tuoi account Instagram e Twitter siano pubblici.

- Pensa se devi pubblicare. Solo perché l'opzione di pubblicare è lì, non significa che devi farlo. Ciò non solo ti impedisce di condividere eccessivamente pubblicamente, ma può anche aiutarti a creare una migliore relazione con la tecnologia.

4. Immersione con cassonetto

Una sfortunata verità è che anche nel nostro mondo moderno riceviamo ancora informazioni riservate (cartelle cliniche, estratti conto bancari) o spam nelle nostre caselle postali (fisiche). E i documenti che hai portato a casa dal lavoro per modificarli prima del prossimo grande meeting? Li hai appena messi nella spazzatura quando hai finito con loro? Questa è una cassa del tesoro per l'ingegnere sociale in erba.

In determinate situazioni, possono scegliere di "immergersi nel cassonetto" dove si muovono nella spazzatura per trovare informazioni che possono usare su di te.

Come proteggersi

- Distruggere tutte le cose. Proprio come con i social media, su un elemento per articolo è difficile vedere quale danno gettare via qualcosa come una ricevuta. Ma è quando tutte queste informazioni vengono messe insieme che esporranno molto più di te del previsto. Il miglior consiglio qui è se non chiaramente innocuo, quindi distruggerlo Qui ci sono 6 pezzi di carta che dovresti sempre distruggereSappiamo che i documenti importanti devono essere distrutti, ma il compiacimento è facile: "non importa davvero". Ma dovresti andare agli estremi e distruggere tutti i record? Quali documenti devi veramente distruggere? Leggi di più .

- Passa online (se puoi). Ci sono alcune cose insicure su Internet ma una cosa che non fa è generare scartoffie per te. Dato che gli smartphone e Internet in genere sono diventati banche più onnipresenti e altre utility hanno iniziato a muoversi online. Se il tuo provider consente dichiarazioni online, attivale.

- Mantieni al sicuro le informazioni riservate. Può sembrare vecchio stile, ma se è necessario conservare copie cartacee di informazioni private o riservate, tenerle dietro chiave e chiave in una cassaforte.

5. pasturazione

Fare appello alla curiosità (o al senso di avidità) delle persone è la ragione per cui questo attacco funziona. L'attaccante lascerà un USB, un CD o altri supporti fisici infetti e attenderà che qualcuno lo raccolga, lo inserisca nella sua macchina e si infetti.

Come proteggersi

- Non raccogliere (o utilizzare) USB casuali. So che potresti essere tentato di vedere cosa c'è dentro, per vedere se puoi aiutare a riportarlo al legittimo proprietario. Ma non farlo. Non vale il rischio. Se non sai di cosa si tratta, non inserirlo nella tua macchina.

- Installa un antivirus. Nel caso in cui decidessi di inserire un dispositivo sconosciuto nel tuo computer, assicurati di avere la migliore protezione possibile 5 migliori suite di sicurezza Internet gratuite per WindowsDi quale suite di sicurezza ti fidi di più? Esaminiamo cinque delle migliori suite di sicurezza gratuite per Windows, che offrono tutte funzionalità di protezione antivirus, antimalware e in tempo reale. Leggi di più . Tieni presente, tuttavia, che alcuni malware possono sfuggire e persino disabilitare il software antivirus.

6. tailgating

Questo attacco è spesso diretto alle aziende, anche se non esclusivamente. Questo è quando l'attaccante otterrà l'accesso a uno spazio fisico seguendo o mettendo in coda dietro una persona autorizzata.

Come proteggersi

- Sii consapevole di chi ti circonda. Un buon attaccante non si farà notare, ma se qualcuno che non riconosci si presenta un giorno, allora tienili d'occhio.

- Non abbiate paura di fare domande. Il tailgating è più comune sul luogo di lavoro, in cui un utente malintenzionato spera di ottenere informazioni sulla società. Anche al di fuori di un contesto lavorativo non dovresti avere paura di fare domande. Se qualcuno ti segue nel tuo condominio, chiedi loro dove stanno andando e se puoi aiutarli a trovare la loro strada. Molto spesso un ingegnere sociale eviterà queste domande e potrebbe persino rinunciare al loro attacco.

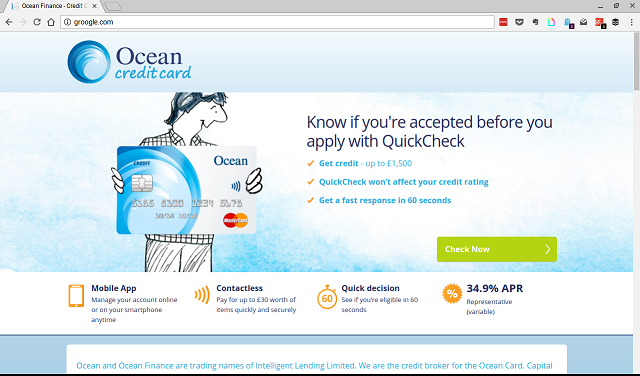

7. Typosquatting

È troppo facile scrivere in modo errato l'indirizzo di un sito web. Ed è esattamente quello che vuole l'ingegnere sociale. Questi aggressori rivendicano siti Web simili a destinazioni popolari (pensa "Amozon" anziché "Amazon") e quindi utilizzare queste pagine per reindirizzare gli utenti o acquisire informazioni di accesso reali luogo. Alcuni dei siti più grandi ti hanno già dato una mano e reindirizzano le variazioni errate del loro URL a quello corretto.

Come proteggersi

- Prestare attenzione quando si digitano gli indirizzi dei siti Web. So che può essere allettante correre, soprattutto quando conosci il sito web, ma controlla sempre prima di premere invio.

- Installa un buon antivirus. Alcuni dei siti di typosquatting proveranno a farti scaricare malware. Un buon software antivirus raccoglierà tutti i file dannosi - o persino i siti Web - prima che possano causare danni.

- Aggiungi un segnalibro ai siti visitati di frequente.È a cosa servono i segnalibri Modi creativi che devi provare a organizzare i tuoi segnalibriMa qual è davvero il modo migliore per salvare e organizzare i segnalibri? Ecco alcuni modi creativi per farlo, a seconda del tuo stile e dell'uso del browser. Leggi di più . Ciò significa che saprai sempre che stai andando al sito web reale.

8. clickjacking

Il clickjacking è una tecnica utilizzata per indurre un utente a fare clic su qualcosa di diverso da quello che pensava Clickjacking: che cos'è e come è possibile evitarlo?Il clickjacking è difficile da rilevare e potenzialmente devastante. Ecco cosa devi sapere sul clickjacking, incluso ciò che è, dove lo vedrai e come proteggerti da esso. Leggi di più Li avevamo.

Un esempio di ciò sarebbe se un video lolcat fosse pubblicato su Facebook che sembrava un video di YouTube. Fai clic sul pulsante di riproduzione ma invece di guardarlo alcuni gatti rotolano intorno, ti ritrovi in una pagina che ti chiede di scaricare software o qualsiasi altra cosa che non sia guardare il tuo video lolcat.

Come proteggersi

- Installa NoScript.NoScript è un componente aggiuntivo di Firefox che blocca automaticamente il webscript eseguibile come Flash, Java e Javascript. NoScript ha una funzione chiamata "ClearClick" che ha lo scopo di prevenire attacchi clickjacking.

- Non utilizzare i browser in-app. Sui dispositivi mobili può essere più difficile da perpetrare e impedire il clickjacking. Un modo per evitare il problema è di non utilizzare i browser Web in-app come il punto di attacco più probabile per il clickjacking. Attenersi al browser Web predefinito.

Proteggiti, ma stai calmo

Sebbene il Social Engineering possa sembrare terrificante, qualcuno usa il comportamento umano per ingannarti fornire informazioni personali o riservate, ma l'importante è mantenere un livello superiore di. Il rischio può essere sempre lì, ma è improbabile che accada mai.

Come individuo hai ciò che viene definito "privacy attraverso l'oscurità", quindi a meno che tu non sia una celebrità o un capo di una grande azienda, è improbabile che tu sia preso di mira in modo specifico. Assicurati di tenere a mente queste abitudini, ma non lasciare che controllino la tua vita. Una vita trascorsa in uno stato di costante sfiducia sarebbe estremamente stressante e molto meno piacevole.

Usi qualcuno di questi suggerimenti per proteggerti? Sapevi che esisteva qualcosa come il social engineering? Hai qualche suggerimento? Fateci sapere nei commenti qui sotto!

Credito immagine: hacker che lavora sodo di ra2studio via Shutterstock, Andrey_Popov tramite Shutterstock.com, Credito immagine: wk1003mike tramite Shutterstock.com, Credito immagine: rvlsoft tramite Shutterstock.com

James è il Buying Guides & Hardware News Editor e scrittore freelance di MakeUseOf appassionato di rendere la tecnologia accessibile e sicura per tutti. Oltre alla tecnologia, sono interessati anche alla salute, ai viaggi, alla musica e alla salute mentale. Laurea in ingegneria meccanica presso l'Università del Surrey. Può anche essere trovato scrivendo sulla malattia cronica a PoTS Jots.