Annuncio pubblicitario

Il giorno di Capodanno è passato da tempo, ma non è troppo tardi per prendere una risoluzione positiva per il prossimo anno.

Non sto parlando di mangiare bene, o bere meno caffeina Come smettere di caffeina mi ha reso più produttivoRinunciare al caffè è qualcosa che, per molte persone, semplicemente non viene fatto. Se lo esageri, potrebbe essere la migliore decisione sulla salute che tu abbia mai preso. Leggi di più , anche se ti consigliamo di farlo. Invece, sto parlando di prendere provvedimenti per salvaguardare la tua sicurezza online e la privacy nell'anno a venire. Ecco come.

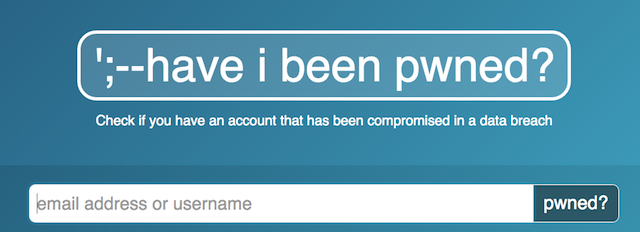

Scopri se sei stato "investito"

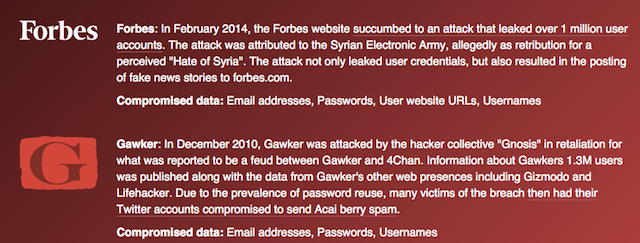

Come suggerisce il nome, HaveIBeenPwned.com ti dice se i tuoi dati personali sono stati trasferiti su PasteBin o se sono stati divulgati in Internet. È un ottimo modo per vedere se lo sei stato coinvolto in una violazione dei dati Gli strumenti di controllo dell'account di posta elettronica compromessi sono autentici o una truffa?Alcuni degli strumenti di controllo della posta elettronica a seguito della presunta violazione dei server di Google non erano così legittimi come avrebbero sperato i siti Web che li collegavano. Leggi di più . Il loro database include perdite di alto profilo da Adobe, Comcast, Ashley Madison (ovviamente Ashley Madison Leak non è un grosso problema? Pensa di nuovoIl discreto sito di incontri online Ashley Madison (destinato principalmente ai coniugi traditori) è stato violato. Tuttavia, si tratta di un problema molto più grave di quello che è stato descritto dalla stampa, con notevoli implicazioni per la sicurezza dell'utente. Leggi di più ), e altro ancora.

Non è necessario registrarsi. Digita il tuo indirizzo email o nome utente e ti farà sapere quali siti hanno trapelato i tuoi dati, quando si sono verificati e, cosa più importante, che cosa è trapelato.

Puoi anche iscriverti per ricevere notifiche nel caso in cui la tua e-mail e il tuo nome utente vengano visualizzati in eventuali violazioni future.

Se sei abbastanza sfortunato da essere stato catturato da una perdita, la soluzione migliore sarebbe quella di prendere misure proattive per mitigare il danno. Se un sito ha trapelato le tue password e non sono riuscite a hash e saltarle, cambia quella password ovunque tu possa averlo usato.

Se sono trapelate cose più pericolose, come il tuo nome, indirizzo e dati biografici, potresti voler investire in un monitoraggio del credito online.

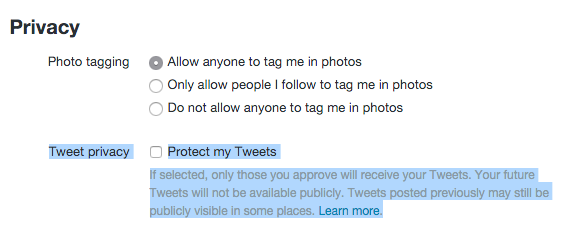

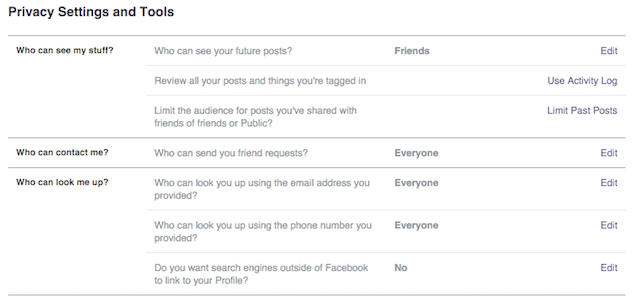

Ordina le impostazioni sulla privacy dei tuoi social media

Molti di noi sono su Facebook e Twitter. Sono entrambi quasi onnipresenti. Ma pochissimi di noi sono preoccupati dell'aspetto delle nostre impostazioni sulla privacy. Li abbiamo appena impostati una volta e non pensarci più. A febbraio, prova a rivisitarli per vedere se sono ancora ciò che desideri.

Puoi cambiare il tuo profilo Twitter in privato facendo clic su impostazioni, vita privatae sotto Tweet sulla privacy, seleziona la casella che dice Proteggi i miei tweets.

Su Facebook, fai clic su impostazioni, e poi vita privata. Quindi puoi perfezionare le tue impostazioni come desideri. Puoi anche utilizzare Facebook gratuitamente Strumento di controllo della privacy Proteggiti con lo strumento di controllo della privacy di FacebookFacebook ha un problema di privacy. Non è un segreto Ne ascolti storie a giorni alterni. Quindi, per aiutare gli utenti a comprendere meglio le proprie impostazioni, Facebook ha rilasciato un nuovo strumento chiamato Controllo della privacy. Leggi di più .

Fai questo l'anno in cui sperimenterai un nuovo social network o di messaggistica incentrato sulla privacy. Lo era Ello un fallimento abietto Ello ha appena avuto un aggiornamento, ma può essere salvato?Per un breve momento, Ello è stata la calda proprietà digitale in cui tutti volevano essere. E poi tutto è svanito. Ora, se la gente menziona Ello, è fare lo stesso scherzo stanco. Leggi di più , e App.net è morto da tempo Tutto ciò che devi sapere su App.net - L'altro social networkApp.net nasce dalla frustrazione per lo status quo. Quanto ne sai? Leggi di più , ma ci sono altri servizi che puoi usare che sono davvero buoni. In questo momento, sto giocando con Sessme.

Disponibile per Android e iOS, questo servizio ti consente di avere un maggiore controllo sui messaggi che invii. Sessme ti consente di eliminare o crittografare in remoto i messaggi che invii (il che è utile se invii accidentalmente un messaggio imbarazzante a tua nonna o capo). E, naturalmente, tutto ciò che invii è crittografato, quindi non può essere intercettato durante il trasporto.

Prendi l'abitudine di smaltire correttamente la posta

La posta indesiderata è fastidioso. Sono costantemente bombardato da pubblicità di riviste, carte di credito e mutui per la prima volta. Non li voglio. Ma non voglio anche essere vittima di frodi di identità.

Ecco perché faccio sempre lo sforzo di distruggere in modo sicuro qualsiasi posta indesiderata che ottengo. Mi assicuro che prima che entri nel mio cestino, per prima cosa distruggo nulla che contiene le mie informazioni personali.

Questo vale il doppio per le lettere della mia banca e della società di carte di credito che non mi servono più.

Distruggendo la posta indesiderata, ti assicuri che nessuno possa ottenere le tue informazioni personali attraverso l'immersione con cassonetto. Se non sei sicuro di quali tipi di posta e documenti dovresti distruggere, dai un'occhiata a questo pezzo Qui ci sono 6 pezzi di carta che dovresti sempre distruggereSappiamo che i documenti importanti devono essere distrutti, ma il compiacimento è semplice: "non importa davvero". Ma dovresti andare agli estremi e distruggere tutti i record? Quali documenti devi veramente distruggere? Leggi di più dal collega MakeUseOf della scrittrice di sicurezza, Philip Bates.

Informati sulle minacce alla sicurezza e alla privacy

I truffatori e gli hacker dipendono totalmente dal fatto che la loro vittima sia inconsapevolmente consapevole di essere stati truffati e hackerati.

Truffe di supporto tecnico Anatomia di una truffa: esaminato il "Supporto tecnico di Windows"Sono costantemente in agguato: i truffatori che chiamano a freddo dichiarano di essere del "Supporto tecnico di Windows". Siamo stati presi di mira da uno di questi artisti della truffa ed ecco cosa è successo. Leggi di più funziona solo quando la vittima non sa che in realtà non è Microsoft dall'altra parte della linea. Le persone pagano solo per falso anti-malware Come individuare ed evitare avvisi di virus e malware falsiCome si può distinguere tra messaggi di avviso di virus o malware autentici e falsi? Può essere difficile, ma se stai calmo ci sono alcuni segni che ti aiuteranno a distinguere tra i due. Leggi di più quando non sanno che è completamente inefficace ed è stato installato sulla loro macchina attraverso false pretese. Solo persone fai clic sulle email di phishing Come individuare un'e-mail di phishingCatturare un'e-mail di phishing è difficile! I truffatori si pongono come PayPal o Amazon, cercando di rubare la password e i dati della carta di credito, se il loro inganno è quasi perfetto. Ti mostriamo come individuare la frode. Leggi di più quando non sanno cosa cercare.

Ecco perché dovresti sempre fare lo sforzo di conoscere le minacce alla sicurezza che potresti dover affrontare.

Scriviamo regolarmente su problemi di sicurezza su MakeUseOf. Ma ci sono a numero di altri blog sulla sicurezza Red Alert: 10 blog sulla sicurezza informatica che dovresti seguire oggiLa sicurezza è una parte cruciale dell'informatica e dovresti cercare di educare te stesso e rimanere aggiornato. Ti consigliamo di dare un'occhiata a questi dieci blog sulla sicurezza e agli esperti di sicurezza che li scrivono. Leggi di più , che farà altrettanto bene per tenervi informati. Uno dei miei preferiti è il Blog sulla sicurezza di Sophos Naked.

Se sei un fan di Twitter, ti abbiamo anche consigliato alcuni esperti di sicurezza assolutamente dovrebbe seguire Resta al sicuro online: segui 10 esperti di sicurezza informatica su TwitterCi sono semplici passaggi che puoi adottare per proteggerti online. Utilizzando un firewall e un software antivirus, creando password sicure, senza lasciare i tuoi dispositivi incustoditi; questi sono tutti mosti assoluti. Oltre a ciò, scende ... Leggi di più .

Infine, se YouTuber è la tua passione, dovresti iscriverti totalmente J4VV4D. Cammina quella linea tra l'essere informativo e l'essere dolorosamente divertente.

Assicurandoti di conoscere costantemente le minacce in evoluzione per la tua sicurezza e privacy, fai molto per proteggerti.

Infine aggiorna le definizioni dei virus ed esegui una scansione

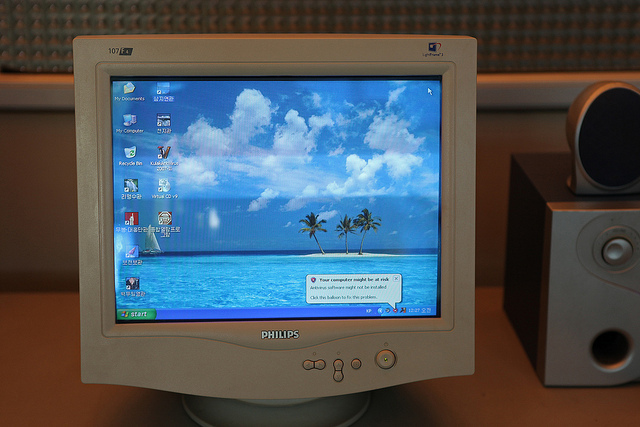

"Avvertenza: le definizioni non sono aggiornate. Ultimo aggiornamento 398 giorni fa. "Clic

È un paradosso. Il tuo programma antivirus vuole che aggiorni le tue definizioni, quindi ti infastidisce con le notifiche che sono difficili da ignorare e raramente geloso con l'estetica di Windows. È quasi come se stessi ancora usando Windows XP.

Sono così fastidiosi che ignori i terribili avvertimenti che il tuo antivirus ti sta dicendo. Alla fine trovi l'impostazione che gli dice di chiudere definitivamente e la accendi. Problema risolto, vero?

Guarda. So che la maggior parte dei programmi AV è brutta e mal progettata. So che sono fastidiosi e i loro avvertimenti possono ostacolare qualunque cosa tu stia facendo. Ma a rischio di sembrare tua madre, è per il tuo bene.

Se le tue definizioni non sono aggiornate, non hai protezioni contro i virus emersi da quando hai eseguito gli aggiornamenti. Molti programmi malware, al fine di impedire la rimozione, tenteranno di impedire al computer di scaricare gli aggiornamenti una volta infettati. È per questo motivo che è necessario eseguire gli aggiornamenti mentre il computer è in buone condizioni.

Quindi per favore. Per me. Esegui i tuoi aggiornamenti ed esegui una scansione mentre ci sei.

Impegnati ad essere proattivo sulla tua sicurezza digitale

Le risoluzioni del nuovo anno sono tutte uguali. Dici che farai una cosa particolare e fai uno sforzo impegnato per circa un mese in cui lo fai. Poi arriva febbraio e, senza sorprese, smetti di fare quella cosa.

Ma questo? Questo dovrebbe essere diverso, perché riguarda direttamente la tua privacy e sicurezza. Nei prossimi mesi, dovresti impegnarti a essere proattivo riguardo alla sicurezza della tua macchina e alla buona igiene dei dati.

Non solo dovresti eseguire scansioni di malware regolari, ma dovresti anche cercare di assicurarti che il tuo sistema sia aggiornato e aggiornato regolarmente. Se tu sei ancora su Windows XP Cosa significa Windows XPocalypse per teMicrosoft ucciderà il supporto per Windows XP nell'aprile 2014. Ciò ha gravi conseguenze sia per le imprese che per i consumatori. Ecco cosa dovresti sapere se stai ancora eseguendo Windows XP. Leggi di più , rendilo l'anno in cui ti trasferisci a qualcosa di più attuale.

Dovresti anche sforzarti di garantire che anche tutto il software che usi sia aggiornato. Ogni volta che vedi un pop-up per un aggiornamento Java, scaricalo. Questo vale doppio per Adobe Reader, Flash e Microsoft Office.

Non abbiate paura di ricominciare daccapo

Infine, se il tuo computer è un lento mucchio di scorie incrostato di malware di una macchina, non aver paura di ricominciare da capo. Windows 8.1 e Windows 10 lo consentono entrambi ripristinare la macchina alle impostazioni di fabbrica 4 modi per ripristinare le impostazioni di fabbrica del computer Windows 10Vuoi sapere come ripristinare in fabbrica un PC? Ti mostriamo i metodi migliori per ripristinare un computer Windows utilizzando Windows 10, 8 o 7. Leggi di più .

Seguo questa regola: se non sono sicuro di digitare il numero della mia carta di credito sul mio computer, lo pulisco. Anche tu dovresti.

Avere un anno sicuro e privato

Seguendo queste semplici regole, puoi ridurre drasticamente le minacce provenienti da fonti esterne e salvaguardare la tua privacy.

Hai le tue strategie per restare al sicuro quest'anno? Qualche risoluzione che stai seguendo? Fammi sapere nei commenti qui sotto.

Diritti d'autore della foto: Stetoscopio sul portatile di Twinsterphoto via Shutterstock, Antivirus (Roman Harak)

Matthew Hughes è uno sviluppatore e scrittore di software di Liverpool, in Inghilterra. Raramente si trova senza una tazza di caffè nero forte in mano e adora assolutamente il suo Macbook Pro e la sua macchina fotografica. Puoi leggere il suo blog all'indirizzo http://www.matthewhughes.co.uk e seguilo su Twitter su @matthewhughes.