Annuncio pubblicitario

UN Rete privata virtuale Che cos'è un tunnel VPN e come configurarne uno Leggi di più è uno strumento davvero utile per proteggere la tua privacy e rimanere anonimo online. Le VPN funzionano passando la tua connessione Internet attraverso un altro computer (chiamato "endpoint"), utilizzando un tunnel crittografato. Ciò significa che chiunque si trovi tra il tuo computer e l'endpoint non è in grado di vedere cosa stai facendo. Significa anche che sei travestito da endpoint per qualsiasi computer a cui si connette la tua macchina. In poche parole, nasconde il tuo indirizzo IP.

Ma una vulnerabilità in molti provider VPN recentemente scoperta da Perfect Privacy mette in dubbio l'ultimo punto. Questo difetto di sicurezza potrebbe potenzialmente vedere le persone perdere il loro anonimato durante l'utilizzo delle VPN. Ecco come.

La vulnerabilità

Quindi, come funziona l'attacco (quale è stato soprannominato "Port Fail") lavoro? Bene, in primo luogo, alcune condizioni devono essere soddisfatte.

Innanzitutto, il provider VPN e l'attaccante devono avere il port forwarding abilitato. Qui è dove l'indirizzo IP e il numero di porta cambiano mentre il pacchetto attraversa la rete. Per qualche lettura di base su questo, dai un'occhiata al nostro pezzo sulla traduzione dell'indirizzo di rete Che cos'è Network Address Translation (NAT) e come funziona? Leggi di più (NAT). L'attacco funziona ancora se la vittima non ha il port forwarding abilitato.

L'utente malintenzionato deve inoltre disporre di un account con la VPN a cui si rivolgono e conoscere l'indirizzo IP dell'endpoint VPN utilizzato dall'utente. Questo può essere trovato guardando uno sciame di BitTorrent (tutti i peer collegati a un singolo torrent) o monitorando un IRC.

Quindi, l'attaccante si connette allo stesso endpoint VPN della vittima e attende che visitino una pagina Web dannosa che è sotto il controllo dell'attaccante. Ciò può essere spesso ottenuto incorporando la pagina Web in un sito legittimo, sia come immagine ospitata sul server Web sia come iFrame. Da ciò, diventa possibile dedurre il vero indirizzo IP della persona oggetto del target.

Chi è stato interessato

Alcuni dei più grandi nomi nelle VPN sono stati interessati da questa vulnerabilità. Ciò includeva Ovpn.to, nVPN e accesso privato a Internet (PIA). Tutti i quali sono stati informati della vulnerabilità prima che venisse divulgata e sono stati in grado di emettere una correzione prima che diventasse di dominio pubblico. Parlando con TorrentFreak, Accesso privato a Internet ha dichiarato:

"Abbiamo implementato le regole del firewall a livello di server VPN per bloccare l'accesso alle porte inoltrate dagli indirizzi IP reali dei client. La correzione è stata distribuita su tutti i nostri server entro 12 ore dal rapporto iniziale ”.

PIA ha anche conferito a Perfect Privacy una ricompensa di bug di $ 5.000 in riconoscimento dei loro sforzi e del fatto che hanno rivelato la vulnerabilità in modo responsabile. In passato, abbiamo scritto molto sul etica della divulgazione di vulnerabilità Divulgazione completa o responsabile: come vengono divulgate le vulnerabilità di sicurezzaLe vulnerabilità di sicurezza nei pacchetti software più diffusi vengono scoperte continuamente, ma come vengono segnalate agli sviluppatori e in che modo gli hacker vengono a conoscenza delle vulnerabilità che possono sfruttare? Leggi di più e come è quasi sempre meglio informare il fornitore prima di rilasciare la vulnerabilità in natura.

Naturalmente, ci sono migliaia di provider VPN. Mentre alcuni hanno emesso correzioni, è probabile che molti altri non lo abbiano fatto.

Perché questo conta

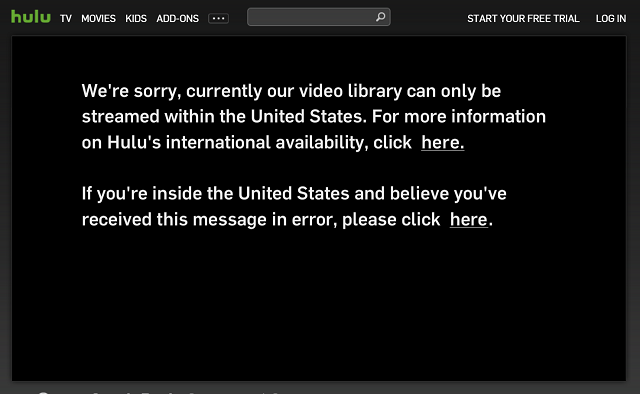

Le persone usano VPN per una varietà di ragioni 8 istanze che non stavi utilizzando una VPN ma che avresti dovuto essere: l'elenco di controllo VPNSe non hai già preso in considerazione l'abbonamento a una VPN per proteggere la tua privacy, ora è il momento. Leggi di più . Molte persone li usano per sconfiggere le restrizioni geografiche La guida definitiva per guardare la TV online con accesso a Internet privatoLe reti private virtuali (VPN) ti consentono di trasferire il tuo traffico di rete attraverso un tunnel crittografato, rendendo più semplice nascondere la propria identità e navigare in Internet in modo sicuro quando si utilizza un accesso pubblico punti. Leggi di più su siti Internet TV. Alcuni li usano per proteggere le loro comunicazioni mentre utilizzano un hotspot Wi-Fi pubblico. Altri li usano per sconfiggere la censura e la sorveglianza del governo o per scaricare film e musica illegalmente senza essere citati in giudizio.

Per quelli di quest'ultima categoria, la scoperta di questa vulnerabilità sarà di grande preoccupazione. Come sempre, l'unica vera opzione è votare con il tuo portafoglio e iscriverti a un provider VPN che ha confermato di aver corretto questa vulnerabilità.

Personalmente, sono a grande fan di accesso a Internet privato Proteggi la tua attività di navigazione con accesso privato a Internet VPN [Giveaway]Stiamo regalando 10 account di accesso a Internet privati validi per un anno! Leggi la nostra guida dettagliata e unisciti all'omaggio! Leggi di più e li consiglierei in qualsiasi giorno della settimana. Per uno sguardo più dettagliato al mercato, controlla il nostro elenco dei migliori servizi VPN. Ci sono anche alcuni servizi VPN gratuiti.

Stai al sicuro

Quando usi una VPN, ci sono alcune cose che puoi fare per migliorare la tua privacy. Innanzitutto, è possibile configurare il computer per proteggere dalle perdite DNS In che modo le perdite DNS possono distruggere l'anonimato quando si utilizza una VPN e come fermarleQuando stai cercando di rimanere anonimo online, una VPN è la soluzione più semplice, mascherando il tuo indirizzo IP, fornitore di servizi e posizione. Ma una perdita DNS può compromettere totalmente lo scopo di una VPN ... Leggi di più , che può compromettere completamente il tuo anonimato. Inoltre, considera di disattivare JavaScript (che cos'è JavaScript? Che cos'è JavaScript e Internet può esistere senza di essa?JavaScript è una di quelle cose che molti danno per scontato. Lo usano tutti. Leggi di più ) per difendersi Canvas attacchi di impronte digitali Canvas Fingerprinting ti seguirà ovunque tu vada. Ecco perché dovresti preoccuparti Leggi di più . Vale la pena sottolineare che questo può avere un effetto negativo sulla tua esperienza di navigazione e molti (incluso James Bruce; il nostro Chief Web Officer) sconsigliare AdBlock, NoScript & Ghostery - The Trifecta Of EvilNegli ultimi mesi sono stato contattato da un buon numero di lettori che hanno avuto problemi a scaricare le nostre guide o perché non vedono i pulsanti di accesso o i commenti non caricarsi; e in ... Leggi di più .

Hai altre strategie per migliorare la tua privacy quando usi una VPN? Parlami di loro nei commenti qui sotto.

Credito immagine: Rack per server di Oleksiy Mark via Shutterstock

Matthew Hughes è uno sviluppatore e scrittore di software di Liverpool, in Inghilterra. Raramente si trova senza una tazza di caffè nero forte in mano e adora assolutamente il suo Macbook Pro e la sua macchina fotografica. Puoi leggere il suo blog all'indirizzo http://www.matthewhughes.co.uk e seguilo su Twitter su @matthewhughes.