Annuncio pubblicitario

Durante i miei anni di scuola formativa, quando avrei dovuto studiare, stavo dedicando il mio tempo a tanto uso migliore. Internet era un posto meraviglioso pieno di video divertenti, bollettini specifici per la scuola e siti infiniti pieni di fantastici giochi Flash. Tuttavia, i signori della scuola e l'amministratore di rete hanno deciso che non andava bene e hanno pensato che avremmo dovuto usare il nostro tempo per attività molto più utili.

Mi piace studiare.

Certo, non ci è voluto molto tempo per trovare una soluzione alternativa. I bambini sono intelligenti e Google è una risorsa facilmente accessibile.

La sicurezza ora è più stretta e consideriamo più prontamente ciò a cui i nostri figli accederanno sulle nostre reti domestiche. Esistono controlli parentali pronti all'uso installati nella maggior parte dei dispositivi, oltre a una pletora di applicazioni di terze parti che possiamo utilizzare per tracciarli e proteggerli. Ma solo perché hai installato una rete di sicurezza, ciò non significa che i tuoi figli non troveranno un modo per navigare attraverso di essa.

Ecco come lo faranno!

Siti proxy

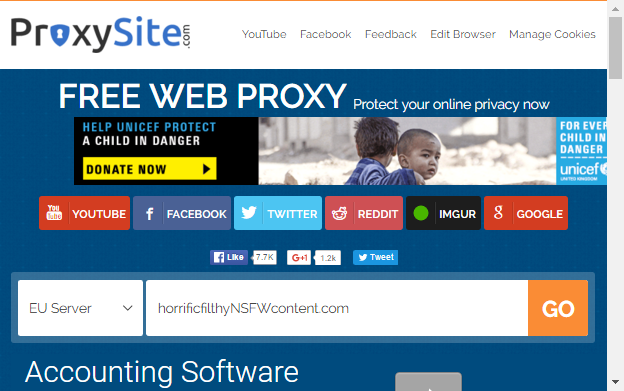

Quello grande dei miei giorni limitati in Internet, i siti proxy deviano il traffico attraverso un indirizzo innocente, non ostruito da alcun filtro. Ciò significa invece che tuo figlio tenti di visitare horrificfilthyNSFWcontent.com direttamente, andranno a un sito come nascondimie tocca semplicemente l'indirizzo riservato nella barra di ricerca del sito.

Il sito proxy si occupa dell'azienda, indirizzando la richiesta a un server esterno che a sua volta recupera il contenuto per conto dell'utente.

Il software di filtro non dovrebbe essere in grado di tracciare la comunicazione tra il sito proxy e il server esterno, ma il sito proxy stesso verrà elencato in un filtro. Molti filtri in realtà bloccano i siti proxy più popolari proprio per questo motivo. Tuttavia, ciò può avere altri effetti indesiderati.

Qualsiasi bambino particolarmente dedicato alla fine potrebbe trovare un sito proxy che funzioni - appaiono e scompaiono continuamente - e mentre molti servizi di proxy sono legittimi, tuo figlio può capitarti quello non è. Alcuni clic "innocenti" qua e là potrebbero portare a una pulizia di crapware estremamente irritante o, peggio ancora, a un problema di malware in piena regola.

Cambiare o forzare le password

Un metodo estremamente comune per aggirare il controllo genitori è semplicemente cambiando la password. So che i miei genitori usano una password specifica su determinati account e l'ho fatto fin da quando ero giovane. Lo ha reso facile modificare le impostazioni a mia scelta Come disabilitare l'accesso all'app Impostazioni e al pannello di controllo in Windows 10Vediamo come è possibile disabilitare l'accesso sia all'app Impostazioni che al Pannello di controllo in Windows 10. Leggi di più senza avvisare nessuno della mia presenza. Se i bambini conoscono la tua password, questa potrebbe essere una possibilità distinta.

Se tuo figlio è un po 'più grande e un po' più esperto di web, potrebbe aver esplorato come reimpostare la password usando il proprio social engineering interno. Certo, uno sconosciuto non conosce il nome del tuo primo animale domestico, il cognome da nubile di tua madre e il tuo pasto preferito. Ma sicuramente lo farà. E anche se non lo fanno, noterai che stanno chiedendo, nell'ambito di uno schema di ingegneria sociale semi-elaborato, di cambiare le tue password o prenderlo come una mente curiosa?

Infine, e questo è davvero improbabile, tuo figlio potrebbe forzare la tua password. Non riesco a immaginare perché questo accada nella vita di tutti i giorni o dove troverebbero accesso a questo livello di strumento di sicurezza. Vorrei anche rischiare che se tuo figlio fosse a conoscenza e potesse avvalersi dei potenti strumenti utilizzati per decifrare le password, potresti avere altri problemi informativi che si verificano sotto il tetto.

Wi-Fi diverso

Quanto conosci i tuoi vicini? Devi conoscere i loro nomi. Forse i loro compleanni, i nomi degli animali domestici e un numero di contatto per le emergenze. Che ne dici della loro password Wi-Fi?

Va bene, quindi questo sta diventando sempre più normale, specialmente se sei davvero amichevole con i tuoi vicini. Ma è probabile che le famiglie che vivono in una ragionevole vicinanza l'una all'altra abbiano qualche sovrapposizione di trasmissione Wi-Fi. Ciò significa che il loro SSID è visualizzabile da casa tua. Se la loro sicurezza di rete non è all'altezza, tuo figlio potrebbe facilmente accedere alla sua rete non protetta per accedere a qualsiasi contenuto desideri.

Potrebbe anche non essere nemmeno un caso di scarsa sicurezza di Internet. Se i tuoi figli si scatenano in una coorte con i bambini del vicinato, potrebbe essere facile come chiedere a uno dei bambini più grandi qual è la loro password Wi-Fi. Se è stato modificato da un codice alfanumerico a qualcosa di "facile da ricordare" 6 suggerimenti per la creazione di una password infrangibile che puoi ricordareSe le tue password non sono uniche e infrangibili, potresti anche aprire la porta d'ingresso e invitare i ladri a pranzo. Leggi di più sarà ancora più facile da trasmettere.

VPN

Non sono solo gli adulti a sfuggire alle restrizioni regionali di Netflix usando a Virtual Private NRETE. Proprio come con i siti proxy, troverai numerose soluzioni VPN gratuite e discrete pronto a crittografare la ricerca dei tuoi figli Come funziona la crittografia ed è davvero sicura? Leggi di più voci e il percorso tra il loro PC e i server dell'azienda.

Le soluzioni gratuite di solito vengono fornite con avvertenze come limiti di velocità, registrazione dei dati o un limite di download, limitando in qualche modo la portata delle attività realizzabili. Detto questo, è possibile che possano passare da diverse VPN installate sul loro sistema per mitigare i limiti di download e le limitazioni di velocità. Inoltre, è davvero difficile individuare qualcuno che utilizza una VPN con uno sguardo superficiale.

Se utilizzano una VPN, sarà estremamente difficile rilevare il loro bypass dei filtri parentali. Il router non mostrerà un nuovo indirizzo IP alieno. Il tuo provider di banda larga non avrà accesso al contenuto consegnato. Alcune VPN registrano i dati dell'utente, a fini di contrasto e di marketing, ma è improbabile che condividano con te i dettagli delle ricerche VPN dei tuoi figli.

Browser portatili

Ho sempre installato un browser diverso sui miei computer di casa. A parte il fatto che Internet Explorer era in gran parte inutile, altri browser erano più veloci, più sicuri e dotati di molte altre funzionalità. Significava anche che avevo il controllo esclusivo di ciò che veniva visto nella cronologia del browser e che potevo eliminarlo come e quando necessario.

Molte persone conoscono le modalità InPrivate o Incognito del browser, inclusi i bambini (ovviamente dipendenti dall'età). Gli strumenti di filtro di ricerca sicuri catturano ancora gli URL nella lista nera, anche quando si utilizza la modalità privata. Gli adolescenti particolarmente esperti possono aver ripulito i compiti di sicurezza personale e essere consapevoli del TOR Browser Navigazione davvero privata: una guida dell'utente non ufficiale a TorTor fornisce navigazione e messaggistica veramente anonime e non rintracciabili, nonché l'accesso al cosiddetto "Deep Web". Tor non può essere plausibilmente rotto da nessuna organizzazione del pianeta. Leggi di più , che può essere facilmente installato e distribuito da una chiavetta USB.

Il TOR Browser reindirizza il traffico Web attraverso diverse località internazionali, composto da oltre 7000 singoli relè. Questo routing a più livelli rende quasi impossibile accertare quale contenuto viene visualizzato da un utente durante l'utilizzo del browser. La sua attenzione integrata alla privacy e all'anonimato sono una prospettiva eccellente per bypassare i filtri.

Visualizzazione delle immagini "accidentale"

Un metodo "bypass" leggermente banale, ma sono sicuro che molti bambini si sono imbattuti in questo. Le schede di navigazione in modalità Incognito e InPrivate aderiscono ancora ai filtri di ricerca più sicuri, bloccando debitamente i contenuti e trasmettendo i dettagli ai genitori interessati. Tuttavia, un utente può inserire la propria ricerca, molto probabilmente su Google, quindi selezionare il Immagine scheda, aggirando efficacemente il filtro di ricerca sicuro.

La maggior parte dei principali fornitori di motori di ricerca ospita e memorizza nella cache i contenuti sui propri server, il che significa quando viene inserita la ricerca, non esiste un URL specifico da filtrare e numerose immagini correlate saranno visualizzato.

Proxy di Google Translate

Questo è un altro metodo di bypass che mi aspetto che alcuni bambini siano a conoscenza. Se un URL è bloccato, possono farlo usa Google Translate come proxy di fortuna 4 cose divertenti da fare con Google Translate Leggi di più . È facile come impostare una lingua che non parli nel campo di inserimento del testo, inserire l'URL a cui desideri accedere e attendere che Google la traduca automaticamente.

L'URL "tradotto" diventerà un collegamento. Il sito si aprirà per intero, anche se all'interno di Google Translate. Questo può essere leggermente lento, ma è improbabile che sia abbastanza lento da scoraggiare una mente determinata.

Cosa sai fare?

È difficile mitigare una mente curiosa con l'accesso a tutte le informazioni del mondo, con un clic di un pulsante. In poche parole, se sono determinati, avranno accesso ad esso. E se non si trova sulla tua Internet di casa, sarà su un amico o su una rete non protetta da qualche altra parte. I bambini più piccoli probabilmente si sbricioleranno di fronte al filtro attivo Come modificare e gestire il file host su LinuxLa modifica di una funzione poco nota chiamata file hosts può migliorare la sicurezza del tuo sistema, sia che tu debba creare collegamenti, bloccare siti Web o altro. Ma come si trova e si modifica? Leggi di più ; agli adolescenti piace molto di più prendere le armi e combattere.

Ed è una battaglia che potresti perdere.

In questo, l'istruzione è uno strumento enorme. L'uso rispettabile e accettabile di Internet dovrebbe costituire una parte fondamentale dello sviluppo tecnologico dei tuoi figli. Dopo una certa età, ci sono probabilmente altre cose di cui dovresti davvero discutere anche con loro, specialmente vista la glorificazione dell'hacking nell'intrattenimento, dando origine al popolarità dell'hacking tra bambini e ragazzi. Il proibizionismo non ha mai risolto un problema, ma sicuramente ne ha creati molti altri, e la mente curiosa rimarrà tale - solo senza l'educazione ad affiancarlo.

Dovrebbe anche essere considerato l'utilizzo del dispositivo. I bambini hanno davvero bisogno di un iPhone 6 che canta e balla "per tenersi in contatto con te" o un bruciatore da $ 10 farebbe bene il lavoro? Allo stesso modo, è possibile applicare una regola di "utilizzo di Internet solo nelle aree familiari" oppure escludere tablet, laptop e smartphone dalla camera da letto durante la notte.

Non deve essere un'esperienza terribile, ma prendendo un attivo, coinvolgente e atteggiamento realistico nei confronti dell'uso di Internet da parte dei bambini, saranno molto più propensi a capire e rispetta i tuoi desideri. E se hai bisogno di un po 'più di aiuto, dai un'occhiata a come puoi proteggi il telefono Android di tuo figlio con Google Family Link Proteggi il telefono Android di tuo figlio utilizzando Google Family LinkGoogle Family Link offre una soluzione semplice e ragionevole per il controllo parentale sui dispositivi Android. Ecco come usarlo. Leggi di più o App di controllo parentale per Chromebook.

Credito immagine: bambino mostra tablet di pathdoc via Shutterstock, Utenti Tor giornalieri tramite Wikimedia Foundation

Gavin è Senior Writer per MUO. È anche redattore e SEO Manager del sito gemello focalizzato sulla crittografia di MakeUseOf, Blocks Decoded. Ha una BA (Hons) Contemporary Writing with Digital Art Practices saccheggiata dalle colline del Devon, oltre a oltre un decennio di esperienza professionale nella scrittura. Gli piace abbondanti quantità di tè.