Annuncio pubblicitario

Considerare da dove verranno fuoriusciti i nostri dati è un compito difficile. Prendiamo le precauzioni necessarie su tutti i nostri dispositivi, installiamo software antivirus, eseguiamo scansioni malware e speriamo che le e-mail a doppio e triplo controllo siano sospette. Questi sono solo alcuni dei potenziali vettori di attacco che ci aspettano.

I ricercatori della sicurezza hanno rivelato che, a parte i nostri dispositivi "regolari", una delle forme più recenti di la tecnologia potrebbe fornire agli aggressori un angolo inaspettato ma facilmente accessibile per rubare il nostro dati personali. I fitness tracker sono stati recentemente sotto i riflettori di sicurezza dopo che un rapporto tecnico ne ha evidenziato una serie gravi difetti di sicurezza nei loro progetti, teoricamente permettendo ai potenziali aggressori di intercettare il tuo personale dati.

Difetti di fitness fatali

I fitness tracker hanno visto un aumento senza precedenti della popolarità 17 migliori gadget per la salute e il fitness per migliorare il tuo corpo Negli ultimi anni, l'innovazione intorno ai gadget per la salute e il fitness è esplosa. Ecco solo alcuni dei fantastici kit che potrai usare per farti sentire bene. Leggi di più negli ultimi anni. Il solo quarto trimestre del 2015 ha visto un massiccio aumento del 197% delle vendite su base annua, passando da 7,1 milioni a 21 milioni di unità. Analisti di mercato Parks Associates stimare il mercato globale del fitness tracker continuerà a crescere, passando da $ 2 miliardi nel 2014 a $ 5,4 miliardi nel 2019. Si tratta di guadagni significativi, che indicano il numero di utenti potenzialmente esposti a questo vettore di attacco precedentemente sconosciuto.

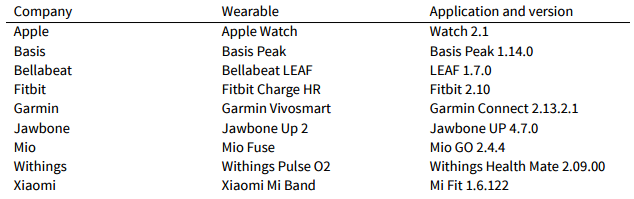

Organizzazione canadese di ricerca senza scopo di lucro Effetto aperto, e laboratorio di ricerca interdisciplinare Citizen Lab, esaminato otto dei più popolari wearable per il fitness attualmente disponibili: l'Apple Watch, il Basis Peak, il Fitbit Charge HR, Garmin Vivosmart, Jawbone UP 2, Mio Fuse, Withings Pulse O2 e Xiaomi Mi Gruppo musicale.

Il rapporto di ricerca combinato ha cercato di scoprire i passi che le aziende tecnologiche stanno adottando per proteggere e mantenere la sicurezza dei dati. Mentre conosciamo e comprendiamo i fitness tracker raccoglieranno battiti cardiaci, passi, calorie e sonno dati, i ricercatori hanno esplorato esattamente ciò che accade a tali dati quando è nelle mani del dispositivo sviluppatori.

Quali dati vengono inviati a un server remoto? In che modo le società tecnologiche proteggono i dati? Con chi è condiviso? In che modo le aziende utilizzano effettivamente le informazioni?

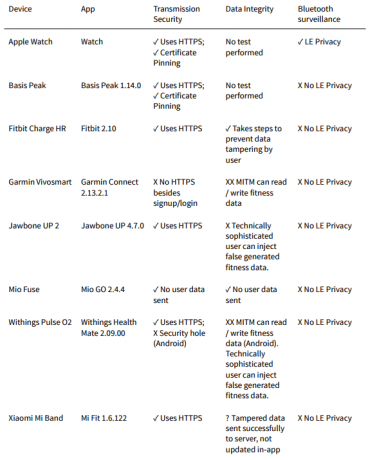

I risultati chiave includevano:

- Sette dispositivi di localizzazione fitness su otto emettono identificatori univoci persistenti (indirizzo Bluetooth Media Access Control) possono esporre chi li indossa al monitoraggio a lungo termine della propria posizione quando il dispositivo non è associato e collegato a un cellulare dispositivo.

- Le applicazioni Jawbone e Withings possono essere sfruttate per creare falsi record di fitness band. Tali documenti falsi mettono in dubbio l'affidabilità dell'utilizzo dei dati relativi al fitness tracker nei procedimenti giudiziari e nei programmi assicurativi.

- Le applicazioni Garmin Connect (iPhone e Android) e Withings Health Mate (Android) presentano vulnerabilità di sicurezza che consentono a terze parti non autorizzate di leggere, scrivere ed eliminare utenti dati.

- Garmin Connect non applica le pratiche di sicurezza di base per la trasmissione dei dati per le sue applicazioni iOS o Android e di conseguenza espone le informazioni di fitness alla sorveglianza o alla manomissione.

Identificatori univoci persistenti

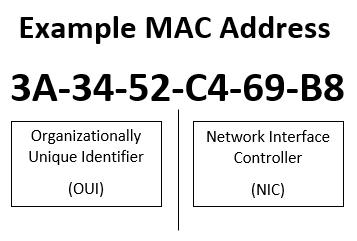

La tecnologia indossabile emette un segnale Bluetooth persistente. Che si tratti di smartwatch o fitness tracker, questo segnale viene utilizzato per comunicare costantemente con lo smartphone. La loro comunicazione con il dispositivo esterno è gestito utilizzando un indirizzo MAC (Media Access Control) Indirizzo IP e MAC: a cosa servono?Internet non è così diverso dal normale servizio postale. Invece di un indirizzo di casa, abbiamo indirizzi IP. Invece dei nomi, abbiamo indirizzi MAC. Insieme, portano i dati a casa tua. Ecco ... Leggi di più , identificando in modo univoco il fitness tracker.

Nel contesto dei fitness tracker, la manutenzione della sicurezza dei dati personali richiede che questi indirizzi siano randomizzati per garantire che l'utente non possa essere localizzato e identificato dall'indirizzo MAC. I beacon Bluetooth, utilizzati con crescente frequenza nei centri commerciali per creare pubblicità mobile mirata, possono tracciare e profilare tali dispositivi utilizzando un unico indirizzo MAC (possono anche essere costruito da chiunque abbia un computer adatto e compatto Costruisci un iBeacon fai-da-te con un Raspberry PiGli annunci pubblicitari rivolti a un determinato utente che camminano attraverso un centro metropolitano sono roba da futuri distopici. Ma questo non è affatto un futuro distopico: la tecnologia è già qui. Leggi di più ). Infatti, dei dispositivi testati solo l'Apple Watch ha randomizzato il proprio indirizzo MAC "a intervalli di circa 10 minuti" per proteggere l'identità dell'utente.

Con l'indirizzo MAC persistente registrato, la posizione dell'utente potrebbe essere tracciata in modo fattibile da beacon a beacon. Se un centro commerciale decide di raccogliere informazioni sulla posizione dell'utente durante la sua visita di acquisto, i dati potrebbero essere venduti a un'agenzia di marketing o altro broker di dati, senza prima avvisare l'utente. Se un singolo broker di dati può acquistare più profili, le informazioni possono essere raccolte per creare sofisticate profili pubblicitari mirati, attivati ogni volta che l'utente (e il suo identificatore univoco del dispositivo) accede al edificio.

Le app sono altrettanto brutte

Ogni fitness tracker è dotato di una propria app di monitoraggio, che cattura la pletora di dati relativi al fitness e li traduce in una bella rappresentazione visiva delle azioni degli utenti. Tuttavia, è stato scoperto che le app stesse perdono informazioni personali in più posizioni di trasmissione.

Ad esempio, ci si aspetterebbe che qualsiasi trasmissione di dati personali avvenga crittografato usando almeno HTTPS Che cos'è HTTPS e come abilitare le connessioni sicure per impostazione predefinitaI problemi di sicurezza si stanno diffondendo in lungo e in largo e hanno raggiunto la prima linea nella mente di tutti. Termini come antivirus o firewall non sono più un vocabolario strano e non sono solo compresi, ma utilizzati anche da ... Leggi di più ; Garmin Connect non è riuscito a farlo, lasciando i dati dell'utente passivamente esposti a un potenziale intercettatore.

Allo stesso modo, sebbene Bellabeat Leaf e Withings Health Mate comunichino con server remoti utilizzando HTTPS, entrambi le aziende hanno inviato e-mail in chiaro agli utenti per confermare le proprie credenziali di iscrizione, lasciando gli utenti aperti al centro attacchi. Qualsiasi utente malintenzionato con una conoscenza pratica dell'API Bellabeat o Withings potrebbe accedere a una vasta gamma di informazioni personali sulla forma fisica in pochi minuti. Questa forma di attacco potrebbe anche essere utilizzata per inviare dati dannosi o falsi sul dispositivo indossabile o sul telefono dell'utente.

Manomissione dei dati

Tre delle app di fitness tracker osservate "erano vulnerabili a un utente motivato che creava dati di fitness generati falsi per il proprio account", inducendo i server dell'azienda ad accettare dati falsi. Effetto aperto e Citizen Lab ha creato diverse applicazioni progettate per indurre i server di fitness tracker ad accettare false informazioni, con Bellabeat LEAF, Jawbone UP e Withings Health Mate a corto di dati.

"Abbiamo inviato una richiesta a Jawbone affermando che il nostro utente di test ha compiuto dieci miliardi di passi in un solo giorno"

La loro applicazione ha distribuito uniformemente i tempi delle fasi in intervalli fissi nell'arco di tempo desiderato, creando una distribuzione artificiale delle fasi. I ricercatori hanno concluso che un approccio più sofisticato "assegnerebbe casualmente passaggi per stabilire una distribuzione dall'aspetto più realistico" per sfuggire ulteriormente al rilevamento.

Perché questo è un problema?

I fitness tracker possono farlo mantenere un flusso continuo di raccolta di dati personali Quanti dati personali potrebbero essere monitorati dai dispositivi smart?La privacy e la sicurezza della casa intelligente sono ancora reali. E anche se amiamo l'idea della tecnologia intelligente, questa è solo una delle tante cose da tenere presente prima di immergersi ... Leggi di più . I vettori di raccolta dati comuni includono passi, battito cardiaco, schemi del sonno, elevazione, geolocalizzazione, qualità delle attività e tipi di attività.

Alcuni tracker di fitness incoraggiano i propri utenti a impegnarsi in attività di fitness o sociali aggiuntive, come specificare gli alimenti per il conteggio calorifico e l'analisi, l'umore personale in momenti specifici della giornata (anche in relazione alle attività e al cibo consumo), per registrare i loro obiettivi di fitness 10 modelli di Excel per monitorare la tua salute e forma fisica Leggi di più e tenere traccia dei progressi nel tempo Tieni traccia delle aree chiave della tua vita in 1 minuto con i moduli di GoogleÈ incredibile quello che puoi imparare su te stesso quando prendi il tempo di prestare attenzione alle tue abitudini e comportamenti quotidiani. Utilizza i moduli Google versatili per tenere traccia dei tuoi progressi con obiettivi importanti. Leggi di più o per competere contro altri appassionati di fitness in ambienti dashboard in stile social media gamified Le migliori app di social fitness per allenarti con amici e familiariLe app di social media fitness possono essere uno dei modi migliori per rimanere responsabili con i tuoi amici, ma devi trovare l'app che funziona meglio per te! Leggi di più .

I problemi sollevati da Effetto aperto e Citizen Lab illustrare i pericoli legati all'utilizzo di fitness tracker per fornire dati personali affidabili in una vasta gamma di situazioni. I dati del fitness tracker sono stati utilizzati per proteggere le polizze assicurative o per rappresentare i progressi compiuti con problemi di salute, ma vediamo che i dati potrebbero essere facilmente falsificati.

Inoltre, questi problemi di dati rendono discutibile la natura stessa di queste aziende tecnologiche di fitness tracker? In che modo questi scarsi tentativi di protezione dei dati si traducono in altri loro prodotti? Il problema non è legato solo ai fitness tracker e si dovrebbe fare di più sia dai cittadini che dai regolatori per garantire i dati degli utenti è sempre protetto, per non trovare intere industrie minate dalla loro apparente mancanza di cura e discrezione con il privato dati.

What Next?

I risultati del rapporto sono chiari: maggiore sicurezza basata sulle raccomandazioni di Effetto aperto e Citizen Lab. La sicurezza personale e privata è seria e dovremmo affrontare i problemi al loro arrivo. Ma non è necessaria solo una maggiore sicurezza. Gli utenti di fitness tracker devono capire dove vengono inviati i loro dati, dove vengono archiviati e quali altre parti hanno accesso ad essi.

Spetta alle aziende tecnologiche comunicare con i loro utenti la massima profondità tecnica sorveglianza hanno anche acquisito, che lo realizzino o meno, insieme al suo potenziale rischi.

È tempo di buttare via il fitness tracker? Probabilmente no, soprattutto se hai un Apple Watch Apple Watch: altri 9 indossabili per iPhoneL'annuncio dell'Apple Watch è stata una grande novità, ma è tutt'altro che l'unico dispositivo indossabile progettato per essere utilizzato con un iPhone. Leggi di più . Nonostante le reazioni contrastanti ai risultati del rapporto tecnico dei produttori di fitness tracker, è improbabile che queste vulnerabilità esistano a lungo.

Oppure, possiamo almeno sperare che non esistano a lungo.

Sei preoccupato per il tuo fitness tracker? Hai perso i dati grazie alla tecnologia indossabile? Quello che è successo? Facci sapere di seguito!

Gavin è Senior Writer per MUO. È anche redattore e SEO Manager del sito gemello focalizzato sulla crittografia di MakeUseOf, Blocks Decoded. Ha una BA (Hons) Contemporary Writing with Digital Art Practices saccheggiata dalle colline del Devon, oltre a oltre un decennio di esperienza professionale nella scrittura. Gli piace abbondanti quantità di tè.