Annuncio pubblicitario

Di recente ho trovato un computer desktop scartato, un modello Dell Inspiron, indugiato nel cassonetto. Qualsiasi cosa rimasta accanto ai cassonetti significa che l'ex proprietario vuole tu a prenderlo. Chiunque abbia abbandonato il computer vuole fare un favore a qualcuno. Sfortunatamente, i donatori di computer non sanno davvero cosa stanno realmente regalando: privacy, password, sicurezza e potenzialmente una grande quantità di denaro.

Dopo aver dato un rapido smontaggio al computer scartato, ho superato una serie di test di sicurezza e ho riscontrato problemi evidenti, problemi dai quali i nostri lettori potrebbero imparare.

Rubare l'identità di qualcuno non richiede molta intelligenza e nemmeno un grande sforzo. I cattivi hanno solo bisogno che ti fidi di loro con il tuo disco rigido e una combinazione di dischi live avviabili, cracker di password e software di recupero brute force possono trasformare la tua vita finanziaria e personale in una vita inferno.

Osservazioni iniziali

Il computer stesso conteneva molta polvere al suo interno, il che suggerisce che il precedente proprietario probabilmente non aveva smaltito correttamente i propri dati. Ad un attento esame, la polvere stessa aveva un peculiare tipo di trama. Quando viene colpito con aria in scatola, non si disperde immediatamente come fa la maggior parte della polvere. Un segno sicuro che il proprietario ha fumato intorno alla sua elettronica.

Per chi non lo sapesse, fumare attorno ai computer è un grande no-no. Il fumo porta con sé olio, che aderisce alla polvere sulle superfici. Puoi distinguere tra polvere di una casa senza fumo e polvere di un fumatore. Basta mettere il naso allo scarico dell'alimentatore e si sente l'odore della differenza.

L'apertura del computer ha rivelato un computer soffocato dalla polvere, ma ancora intatto. Tutti i componenti principali erano lì: scheda madre, CPU, unità DVD, RAM e alimentatore. Questa foto è stata scattata dopo averlo espulso con aria in scatola. Notare la persistenza della polvere.

Il componente che ha attirato la mia attenzione, l'anima del computer: un disco rigido. L'accesso al solo disco rigido conferisce a un utente malintenzionato un'enorme quantità di energia. Non hanno davvero bisogno di altro che del disco rigido per lanciare un assalto penetrante negli angoli più bui della tua vita personale. Solo due tipi di software rendono più semplice il furto di caramelle da un bambino.

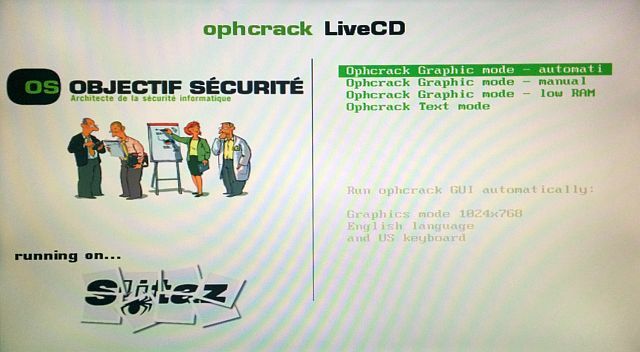

Esistono circa una dozzina di semplici modi per eseguire il ripristino della password o il ripristino della password sul computer di qualcuno. Ophcrack è un Live USB / CD basato su Linux che fa proprio questo senza alcuna comprensione dei computer richiesti. Basta scaricare e masterizzare l'immagine su USB o CD / DVD e avviarlo sul computer di destinazione, proprio come un disco di installazione. Per impostazione predefinita, tenterà di risolvere password lunghe fino a 14 caratteri utilizzando ciò che viene chiamato a Tavolo Arcobaleno.

Mentre un attacco di forza bruta tenta di indovinare la password del computer bloccato, una tabella arcobaleno differisce leggermente in quanto offre una variazione sul metodo della forza bruta, combinando una tabella pre-generata. Ecco un ottima spiegazione di come funziona Ophcrack Ophcrack - Uno strumento di hacking della password per decifrare quasi qualsiasi password di WindowsCi sono molte ragioni diverse per cui si vorrebbe usare un numero qualsiasi di strumenti per hackerare una password per hackerare una password di Windows. Leggi di più . In breve, può rompere le password molto rapidamente. Considerando che la maggior parte degli utenti non utilizza password sicure, spesso ci vogliono alcuni minuti per funzionare. In realtà, anche password sicure non durare a lungo contro Ophcrack.

Voglio dimostrare quanto sia facile per un ladro di dati rubare la password di qualcuno; non è mia intenzione ignorare qualsiasi misura di sicurezza. Quanto è facile? Sul mio computer (non sul computer scartato) Ophcrack ha indovinato la password in 0 ore, 0 minuti e 0 secondi. Per dirlo in prospettiva, la password non ha resistito per un solo secondo a essere martellata con forza bruta. In breve, non puoi fare affidamento sulla password di accesso per proteggere i dati sensibili sul tuo computer, a meno che non sia più lungo di 14 caratteri.

Sul lato positivo delle cose, Ophcrack può recuperare le password di Windows dimenticate Hai perso la password dell'amministratore di Windows? Ecco come risolverloCerchi la password amministratore predefinita in Windows? Hai bisogno di recuperare la password del tuo account? Ecco come farlo. Leggi di più . Inoltre, come mezzo per fornire audit di sicurezza, il software rimane un servizio assolutamente inestimabile.

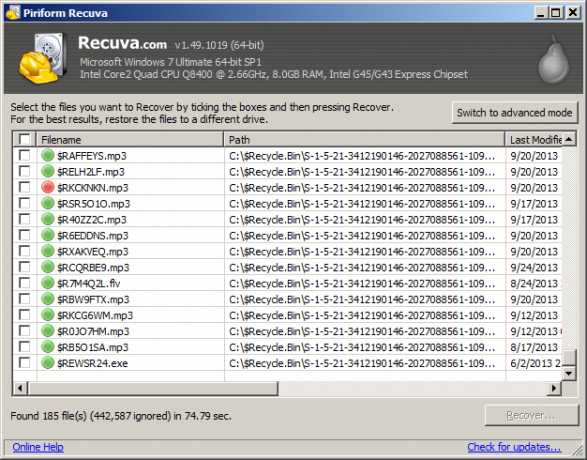

Recuva può ripristinare i dati che hai inviato al cestino, anche dopo averli svuotati. Sfrutta un foro circolare come i sistemi operativi cancellano i dati Perché è impossibile recuperare i dati da un disco rigido sovrascritto [Spiegazione della tecnologia]Il recupero di dati cancellati da un disco rigido è generalmente possibile perché in genere i dati effettivi non vengono eliminati. Al contrario, vengono rimosse le informazioni su dove sono archiviati i dati. In questo articolo spiegherò come ... Leggi di più . Al fine di preservare le prestazioni, le informazioni non vengono eliminate dopo aver svuotato il cestino. Sebbene il sistema operativo contrassegni i dati "cancellati" per l'eliminazione, li lascia sul piatto del disco rigido fino a quando non viene sovrascritto con nuovi dati. Ecco una panoramica di come appare Recuva mentre cancella i tuoi dati:

I dati non vengono effettivamente distrutti in modo affidabile fino a quando la parte del disco rigido in cui si trova viene sovrascritta - parecchie volte. Ecco perché il software di distruzione dei dati spesso scrive sui dati più volte. Ad esempio, l'amministrazione Bush-Cheney ha utilizzato uno speciale processo di cancellazione noto come "sette livelli"Pulire. Il metodo scrive sette volte sui dati cancellati, garantendo che nemmeno i frammenti di dati possano essere recuperati, anche con tecniche come Microscopia a forza magnetica.

Sfortunatamente, a giudicare dall'esterno del computer, la persona che ha generosamente donato il proprio computer probabilmente non ha preso alcuna precauzione. Un indicatore indicativo che qualcuno ha cancellato in fretta i propri dati prima di consegnare un computer è un cestino per il riciclaggio vuoto. La maggior parte delle persone non pulisce i propri contenitori per il riciclaggio su base regolare. E se è stato recentemente cancellato, è probabile che i dati siano ancora presenti sul disco rigido del computer.

Furto di password

Quando un ladro cerca la Triple Crown di skulduggery, recupera il tuo disco rigido, rompe la tua password e quindi saccheggia il tuo computer dalle sue password detenute internamente. I due programmi più vulnerabili sono i client di messaggistica istantanea e la maggior parte dei browser, che memorizzano password non crittografate. È stata un'espressione quasi assiomatica non memorizzare le password di qualsiasi tipo sul tuo desktop.

- Cromo: Sono disponibili diversi strumenti di recupero password per Chrome. Potresti voler dare un'occhiata ChromePass.

- Internet Explorer: Internet Explorer richiede l'utilizzo di uno strumento di recupero come IE PassView.

- Firefox: A differenza di Chrome, Firefox include almeno un gestore di password, che puoi bloccare utilizzando una password. Strumenti per il recupero della password esistono per questo, però.

- Instant Messenger: Uno dei migliori strumenti di recupero password per client di messaggistica istantanea è MessenPass. Funziona anche su una varietà di clienti.

Esistono molte opzioni software per recuperare una password da messaggistica istantanea, browser e altri software. Considerando che molti di noi riutilizzano le password su più piattaforme e siti Web, i ladri che ne ottengono solo una possono potenzialmente portare a un disastro finanziario.

Che cosa Dovrebbero Tu fai?

Per coloro che cercano di smaltire il proprio computer 5 cose che devi controllare prima di smaltire i vecchi computer Leggi di più e per chi lo trova, eseguire una pulizia multi-pass 4 cose che DEVI fare quando vendi o regala il tuo vecchio computer, telefono o tabletEcco una cosa divertente che mi piace fare: acquistare un vecchio disco rigido su eBay, quindi eseguire il software di recupero su di esso. È una piccola caccia al tesoro di dati e rimarrai stupito da ciò che puoi ... Leggi di più su di esso. Ubuntu o Linux Mint Le migliori distribuzioni operative di LinuxLe migliori distro Linux sono difficili da trovare. A meno che tu non legga la nostra lista dei migliori sistemi operativi Linux per giochi, Raspberry Pi e altro. Leggi di più sono ottimi per eseguire formati. Inoltre, la semplice sovrascrittura dell'installazione originale potrebbe non impedire i tentativi di recupero dei dati, ma ne ridurrà la probabilità.

Per distruzione dei dati 5 strumenti per eliminare definitivamente i dati sensibili dal disco rigido [Windows]In un recente articolo ho spiegato perché è impossibile recuperare i dati da un disco rigido dopo averli sovrascritti. In quel post ho menzionato che semplicemente cancellare file o formattare il disco rigido in genere ... Leggi di più , provare Magia divisa. Parted Magic include diversi passaggi di pulizia del disco Parted Magic: una casella degli strumenti completa del disco rigido su un Live CDPrendi il controllo dei tuoi dischi rigidi. Sia che tu voglia modificare le tue partizioni, clonare un'intera unità, controllare i dati SMART o gestire in altro modo l'organizzazione dei dati del tuo computer, Parted Magic è lo strumento ... Leggi di più (e clonazione) utilità che includono funzionalità multi-pass. Se preferisci un'altra soluzione, prova uno dei tanti LiveUSB offerti Creatore USB Linux live (la nostra guida a LiLi Creatore USB Live Linux: avvia facilmente Linux dalla tua unità flash Leggi di più ). Abbiamo coperto diverse opzioni di recupero della password 6 Strumenti gratuiti di recupero password per Windows Leggi di più . D'altra parte, non possiamo sottolineare abbastanza quanto sia importante usa password complesse Tutto ciò che devi sapere sulle passwordLe password sono importanti e molte persone non ne sanno abbastanza. Come scegli una password complessa, utilizzare una password univoca ovunque e ricordarle tutte? Come proteggete i vostri account? Come faccio... Leggi di più per proteggere i tuoi dati.

Conclusione

Se hai intenzione di buttare fuori un vecchio computer, al proprio il minimo, considera l'utilizzo di uno strumento di formattazione multi-pass sul disco rigido. Al massimo, rimuovi il disco rigido dal computer prima di distribuirlo. Un secondo punto che volevo sottolineare con questo articolo è che i ladri di dati hanno bisogno solo del tuo disco rigido per ottenere le tue password. La migliore precauzione è quella di rimuovere il disco rigido. Un terzo punto è che dovresti essere empatico. Se trovi mai un computer scartato, prendi il disco rigido e puliscilo. Ottieni Karma per averlo fatto.

Per il computer in questione, ho eseguito una cancellazione multi-pass. Con un disco rigido gratuito a portata di mano, l'ho usato in un sistema basato su Linux Array RAID Che cos'è l'archiviazione RAID e posso usarlo sul mio PC di casa? [Spiegazione della tecnologia]RAID è l'acronimo di Redundant Array of Independent Disks ed è una caratteristica fondamentale dell'hardware del server che garantisce l'integrità dei dati. È anche solo una parolaccia per due o più dischi rigidi collegati ... Leggi di più e ha donato le parti rimanenti 5 ottimi modi per donare il tuo vecchio computer Leggi di più .

Qualcun altro ha mai dimenticato di cancellare un computer scartato? O trovi un computer? Fateci sapere nei commenti.

Kannon è un giornalista tecnico (BA) con esperienza in affari internazionali (MA) con particolare attenzione allo sviluppo economico e al commercio internazionale. Le sue passioni sono in gadget di provenienza cinese, tecnologie informatiche (come RSS) e suggerimenti e trucchi per la produttività.