Annuncio pubblicitario

Il furto di identità è in aumento. Secondo StatisticBrain, ci sono tra i 12 ei 15 milioni di vittime ogni anno con una perdita media di circa $ 5.000 per vittima. Cosa faresti se tu fossi il prossimo?

Ce ne sono così tanti diversi modi in cui la tua identità può essere rubata in questi giorni. I numeri di previdenza sociale e i PIN bancari sono i metodi ovvi, ma qui ci sono alcuni altri metodi di cui potresti non essere a conoscenza:

- Ricevute bancomat e carte d'imbarco Qui ci sono 6 pezzi di carta che dovresti sempre distruggereSappiamo che i documenti importanti devono essere distrutti, ma il compiacimento è facile: "non importa davvero". Ma dovresti andare agli estremi e distruggere tutti i record? Quali documenti devi veramente distruggere? Leggi di più .

- Bancomat compromessi con lettori di carte false Come individuare un bancomat compromesso e cosa dovresti fare dopo Leggi di più .

- Fatture e ricevute mediche rubate 5 motivi per cui il furto di identità medica è in aumento I truffatori vogliono i tuoi dati personali e i dati del conto bancario - ma sapevi che anche le tue cartelle cliniche sono di loro interesse? Scopri cosa puoi fare al riguardo. Leggi di più .

- Credenziali di accesso rubate tramite Wi-Fi pubblico 5 modi in cui gli hacker possono utilizzare il Wi-Fi pubblico per rubare la tua identitàPotresti apprezzare l'utilizzo del Wi-Fi pubblico, ma anche gli hacker. Ecco cinque modi in cui i criminali informatici possono accedere ai tuoi dati privati e rubare la tua identità, mentre ti godi un cappuccino e un bagel. Leggi di più .

- Credenziali di accesso rubate a causa di malware keylogging Non cadere vittima dei keylogger: usa questi importanti strumenti anti-keyloggerIn caso di furto di identità online, i keylogger svolgono uno dei ruoli più importanti nell'atto reale del furto. Se ti è mai stato rubato un account online, indipendentemente dal fatto che ... Leggi di più .

- Database aziendali persi o compromessi 3 consigli per la prevenzione delle frodi online che devi conoscere nel 2014 Leggi di più .

Non puoi avere il controllo del 100% su tutti questi potenziali vettori di attacco, ma è nel tuo interesse coprire le tue tracce il più possibile. La minimizzazione del rischio è il nome del gioco e un modo per farlo è quello di utilizzare le informazioni disponibili sul Web ogni volta che è possibile.

1. Nome e indirizzo usa e getta

Nel 2014, un team SWAT è stato introdotto nella casa di un noto streamer di giochi (chiamato Kootra) quando uno dei suoi osservatori ha telefonato in uno scherzo affermando di tenere in ostaggio le persone.

Nelle elezioni più recenti, i sostenitori di Trump sui social media sono stati pesantemente "sradicati" - i loro dettagli personali nella vita reale sono stati scoperti e rilasciati al pubblico, aprendo la porta ad altri per abusare di tali informazioni come hanno visto in forma.

Questi sono solo due dei molti modi in cui la tua vita può essere inaspettatamente rovinata su Internet. Altri modi includono essere truffati, essere perseguitati ed essere hackerati.

Se non assolutamente necessario, non inserire mai il tuo vero nome o indirizzo su un sito Web. Non sai mai come potrebbe essere ricondotto a te, e se mai dovesse succedere, non te ne accorgerai fino a quando non sarà troppo tardi.

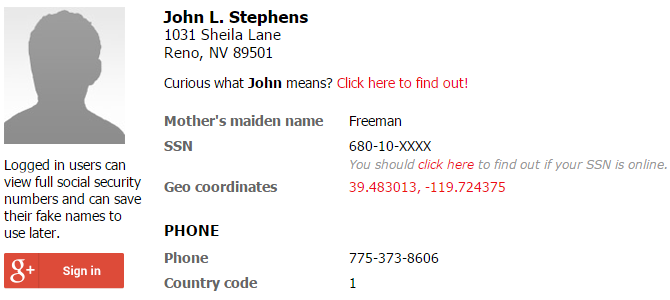

Ed è per questo che dovresti usare Generatore di nomi falsi, che può fabbricare intere identità che puoi usare al posto del tuo vero io. I dettagli falsi includono indirizzi, posizioni GPS, nomi utente online, numeri di carta di credito, informazioni sull'occupazione e altro. In realtà è piuttosto impressionante.

2. Numero di telefono usa e getta

Supponiamo che tu abbia appena ricevuto una DSLR nuova di zecca e desideri vendere la tua vecchia su Craigslist o eBay. Da un lato, dovresti mettere il tuo numero di telefono nel caso in cui vogliono farti domande o discutere dei prezzi. D'altra parte, perché mai dovresti pubblicizzare il tuo numero di telefono in quel modo?

La risposta è utilizzare un numero di telefono usa e getta che puoi smantellare non appena non ti serve più.

Questo è utile anche quando ti registri per siti Web che richiedono di inserire un numero di telefono perché è probabile che sia il tuo numero di telefono saranno venduti ai telemarketing, quindi una volta che inizi a ricevere chiamate spam, puoi semplicemente smontarlo e passare a un nuovo dispositivo usa e getta numero.

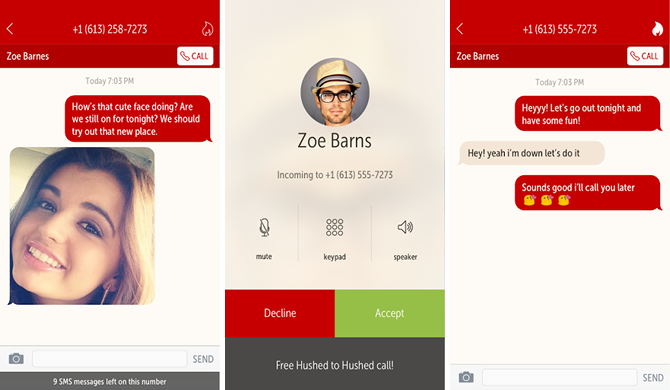

sommessi è un'app eccellente per questo, disponibile sia per Android che per iOS. Puoi creare numeri in oltre 40 paesi, questi numeri vengono inoltrati al tuo numero reale e ogni numero riceve il proprio messaggio vocale. Costa $ 4 al mese, $ 30 all'anno o pay-as-you-go per $ 0,05 al minuto.

Google voce è anche un'opzione. Il lato positivo è che è gratuito, ma il lato negativo è che non ha tante funzioni di anonimato come Hushed ed è disponibile solo negli Stati Uniti.

3. Posta in arrivo monouso

Ecco la verità sullo spamming via email: non c'è modo di evitarlo. Se il tuo indirizzo email è reso pubblico in qualche modo, anche per nessun motivo se non quello di creare un account su un sito Web, gli spammer lo troveranno in qualche modo.

Ma ciò che è ancora peggio è che se gli spammer riescono a trovare il tuo indirizzo email, lo stesso possono fare gli hacker: se un hacker trova il tuo indirizzo email, allora accede a tutto nella tua casella di posta.

Ora pensa a quante informazioni sensibili contiene la tua posta in arrivo: nuovi dettagli di benvenuto dell'account, reimpostazioni di password, corrispondenze personali, credenziali di accesso, ecc. Se qualcuno accede alla tua casella di posta, può accedere a tutta la tua vita, specialmente se usi una password per tutti i tuoi account.

UN indirizzo email usa e getta può mitigare entrambi questi problemi.

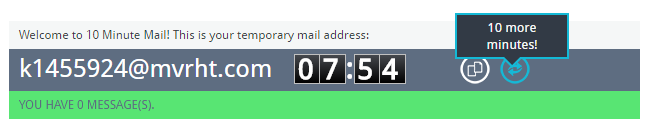

Si consiglia di utilizzare 10MinuteMail, che crea una casella di posta temporanea che si autodistrugge dopo 10 minuti (anche se è possibile continuare a prolungarlo di altri 10 minuti se necessario). In questo modo non devi mai esporre il tuo vero indirizzo e-mail. Vedere la nostra panoramica di YOPmail Come creare rapidamente indirizzi e-mail temporanei con YOPmailUsa un indirizzo e-mail usa e getta per proteggere la tua privacy. Una delle migliori opzioni per la creazione di indirizzi email temporanei è YOPmail. Leggi di più per un'altra opzione.

4. Credenziali di accesso usa e getta

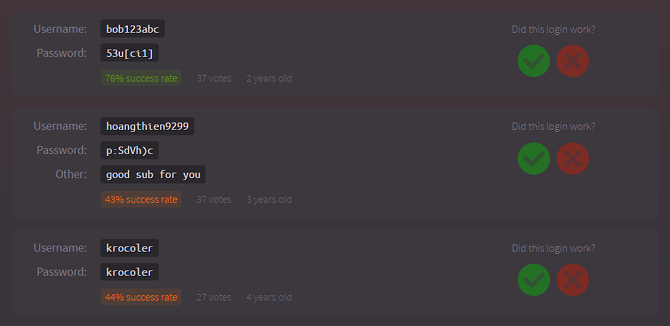

Mentre ci occupiamo della creazione di account sul Web, dovresti sapere che ci sono diverse occasioni in cui tu potrebbe non essere necessario creare un account - puoi semplicemente usarne uno che qualcun altro ha creato e condiviso per il pubblico accesso.

BugMeNot è praticamente l'unico sito che lo fa, ma in realtà è una buona cosa perché significa che tutti lo usano, con conseguente condivisione di più account.

Esistono tre restrizioni su quali tipi di account non possono essere condivisi: siti di account paywall, siti modificati dalla community e siti a rischio di frode come banche e negozi online. Tutti gli altri siti sono un gioco equo.

Allora qual è il punto? Ti permette di vedere cosa ti farebbe creare un account senza doverti preoccupare di crearne uno tu stesso.

Ad esempio, alcuni forum ti costringono a creare un account prima di poter leggere qualsiasi cosa, mentre alcuni siti richiedono un account per accedere ai link per il download. Con BugMeNot, puoi controllare tutto senza rischiare le tue informazioni personali nel processo.

5. Condivisione file usa e getta

Se c'è un'altra cosa che dovresti mantenere sia anonima che monouso, è qualsiasi file che condividi con amici o familiari sul Web.

Non c'è molto rischio che la tua identità venga rubata durante la condivisione di file (a meno che il file stesso non contenga informazioni che possono essere utilizzate per identificarti) ma è bene utilizzare un servizio usa e getta per motivi di privacy Comunque.

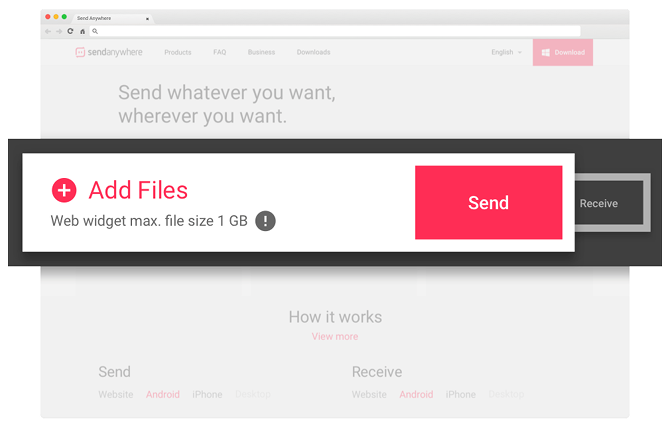

Molti servizi di hosting I 15 modi migliori per condividere file con chiunque sul WebEsistono molti modi per condividere file tra persone e dispositivi. Con questi 15 strumenti, puoi condividere rapidamente i file senza download di app, registrazioni di account o configurazioni di archiviazione cloud. Leggi di più eliminerà automaticamente i file dopo un determinato periodo di tempo, da 24 ore a 30 giorni o anche di più, ma si consiglia di utilizzare Invia ovunque perché si elimina non appena il file viene scaricato.

Altri modi per proteggere la tua identità

Come saprai se la tua identità è stata rubata? Rimanendo in cima ai segnali di pericolo 6 Segnali di pericolo di furto di identità digitale che non dovresti ignorareIl furto di identità al giorno d'oggi non è un evento troppo raro, ma spesso cadiamo nella trappola di pensare che accadrà sempre a "qualcun altro". Non ignorare i segnali di avvertimento. Leggi di più ! Devi essere proattivo. Il momento in cui la tua identità viene rubata è quando l'orologio inizia a ticchettare e prima lo prendi, più è probabile che sarai in grado di recuperarlo.

Oltre all'uso di account usa e getta, dovresti iniziare a utilizzare password più forti 7 errori di password che probabilmente ti faranno hackerareLe password peggiori del 2015 sono state rilasciate e sono abbastanza preoccupanti. Ma mostrano che è assolutamente fondamentale rafforzare le tue password deboli, con solo alcune semplici modifiche. Leggi di più e anche considerare utilizzando un gestore di password È necessario iniziare subito a utilizzare un gestore di passwordOrmai, tutti dovrebbero usare un gestore di password. In effetti, non usare un gestore di password ti espone a un rischio maggiore di essere violato! Leggi di più . Per stare davvero al sicuro, fai quello che fanno gli esperti di sicurezza online 8 suggerimenti per la sicurezza online utilizzati dagli esperti di sicurezzaVuoi rimanere al sicuro online? Quindi dimentica tutto ciò che pensi di sapere su password, antivirus e sicurezza online perché è tempo di riqualificarlo. Ecco cosa fanno realmente gli esperti. Leggi di più .

Hai mai avuto a che fare con il furto di identità? Conosci qualche altro consiglio degno di nota? O qualsiasi altro account usa e getta per iniziare a utilizzare? Condividi con noi nei commenti qui sotto!

Credito di immagine: Sira Anamwong tramite Shutterstock.com

Joel Lee ha un B.S. in Informatica e oltre sei anni di esperienza professionale nella scrittura. È caporedattore di MakeUseOf.