Annuncio pubblicitario

Le aziende non riescono a fermare gli hacker che cercano di rubare i dati dei clienti. L'elenco delle aziende su cui ha pregato è cresciuto davvero a lungo e comprende nomi noti come JP Morgan, Home Depot e Target. Ed è proprio quello che sappiamo. Ogni interruzione inspiegabile del sito Web incontra sopracciglia sollevate. È stato un problema tecnico? Il sito è stato violato? E quando sarebbero noi se quest'ultimo fosse vero?

Tutti sembrano concordare sul fatto che le aziende dovrebbero fare di più per proteggere le persone che hanno affidato loro dati preziosi, ma la tendenza degli hack di alto profilo sembra destinata a continuare nel prossimo futuro. Per ora, i consumatori possono fare poco ma preparare e rispondere quando si verificano minacce. Ecco come proteggerti.

Educare se stessi sui rischi

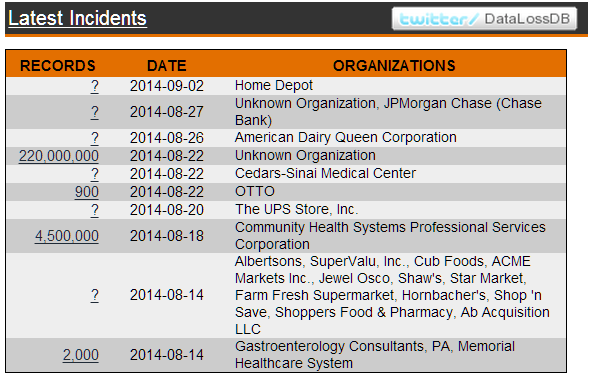

I titoli che annunciano gravi violazioni sono, infatti, solo una parte del racconto. Le aziende e le organizzazioni più piccole vengono violate regolarmente e queste storie più piccole sono raramente notizie in prima pagina, se non altro. Molte vittime di questi incidenti minori non si rendono mai conto che c'è un problema. Dopotutto, la maggior parte di noi ha a che fare con centinaia di aziende all'anno. Tenere sotto controllo se sono stati hackerati (o meno) è difficile nella migliore delle ipotesi.

DataLossDB.org può rendere la vita un po 'più semplice, tuttavia, così come il Twitter del sito. DataLossDB mostra le ultime violazioni note sulla sua prima pagina. Puoi anche iscriverti a una newsletter settimanale che riassume tutti gli incidenti di perdita di dati nella settimana precedente. Seguire il sito su Twitter o iscriversi alla newsletter può richiedere molto lavoro virtuale per tenersi informati sulle nuove minacce alla sicurezza.

Consiglio anche di fare il check-out la nostra lista dei migliori blog di sicurezza Red Alert: 10 blog sulla sicurezza informatica che dovresti seguire oggiLa sicurezza è una parte cruciale dell'informatica e dovresti cercare di educare te stesso e rimanere aggiornato. Ti consigliamo di dare un'occhiata a questi dieci blog sulla sicurezza e agli esperti di sicurezza che li scrivono. Leggi di più . Non è necessario seguirli tutti, ma controllarne uno ogni settimana può essere utile e tenervi informati.

Gestisci le tue password

La modifica della password è d'obbligo se si dispone di un account con una società che è stata violata. Non tutti gli attacchi si concentrano sulle password, ma molti lo fanno e a password compromessa Le 7 tattiche più comuni utilizzate per hackerare le passwordQuando senti "violazione della sicurezza", cosa ti viene in mente? Un hacker malevolo? Qualche ragazzino nel seminterrato? La realtà è che tutto ciò che serve è una password e gli hacker hanno 7 modi per ottenere la tua. Leggi di più può essere utilizzato per ottenere l'accesso completo a meno che non sia disponibile l'autenticazione a due fattori. Peggio ancora, il login potrebbe apparire legittimo, rendendo più difficile per te affermare che in realtà era qualcun altro.

Ma cambiare la password è solo l'inizio. È anche consigliabile adottare misure proattive che ti proteggano da ulteriori violazioni della sicurezza. PwnedList [Non più disponibile], un sito Web che monitora il Web per rilevare eventuali dati trapelati che includono e-mail e password, è un ottimo modo per proteggerti. Il servizio è gratuito e può avvisarti automaticamente in caso di perdite, dandoti la possibilità di cambiare la password prima che si verifichino danni.

È anche consigliabile utilizzare un gestore di password 5 strumenti per la gestione delle password a confronto: trova quello perfetto per teScegliere una sorta di strategia di gestione delle password per gestire l'enorme quantità di password di cui abbiamo bisogno è fondamentale. Se sei come la maggior parte delle persone, probabilmente memorizzi le tue password nel tuo cervello. Per ricordarli ... Leggi di più . Ciò ti aiuterà a sviluppare password più sicure, il che è sempre un vantaggio e renderà più semplice la modifica della password se necessario. Le migliori opzioni possono estendersi su più dispositivi, inclusi smartphone e tablet.

Usa la sicurezza della tua carta di credito

Molti consumatori si allarmano quando sentono parlare di una violazione perché credono che la loro carta di credito verrà utilizzata per effettuare acquisti falsi. Ciò può accadere, ma i consumatori raramente sono ritenuti responsabili. Negli Stati Uniti, ad esempio, i cittadini non possono essere ritenuti responsabili per eventuali addebiti fraudolenti a causa di informazioni rubate e sono responsabili di soli $ 50 se le spese si verificano a causa della carta fisica perduto. Solo addebiti fraudolenti di addebito possono comportare la perdita totale di fondi, e anche in questo caso solo in caso di mancata segnalazione entro 60 giorni.

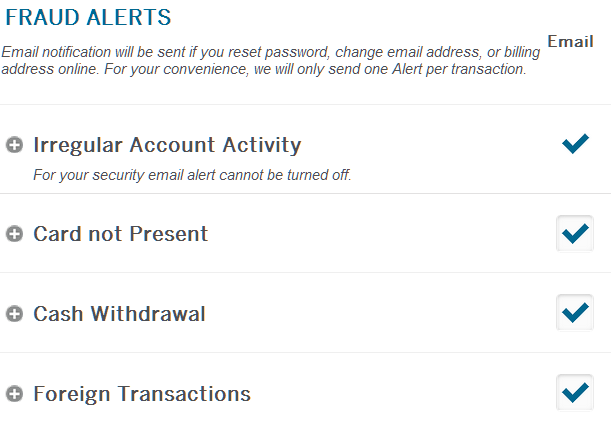

Ancora, addebiti fraudolenti possono essere scomodi 4 siti web che sembrano ufficiali ma prenderanno i tuoi soldiAnche se sei una persona scrupolosa, può essere facile farsi ingannare da un sito dall'aspetto ufficiale. Questi non sono siti Web "truffa", ma hanno colto di sorpresa le persone. Leggi di più . Dovrai contattare la banca o la società della carta di credito e più addebiti saranno, più sarà una seccatura. Ecco perché dovresti abilitare quante più funzioni di sicurezza possibile. In particolare, molte carte di credito offrono un sistema di notifica che ti informa automaticamente quando viene effettuato un addebito superiore a un determinato importo o quando si verifica una transazione "carta non presente". Le opzioni variano, ma le migliori società di carte di credito ti avviseranno anche di "attività sospette", come un'improvvisa serie di addebiti provenienti da migliaia di miglia da dove vivi.

Con queste notifiche abilitate puoi contattare immediatamente il fornitore della tua carta e risolvere il problema. Dovrai comunque chiamare, ma il processo sarà più semplice se noti la frode quando si verifica invece di un mese dopo quando controlli il tuo estratto conto mensile.

Chiudi vecchi account

Mentre controlli le informazioni sugli incidenti di perdita di dati, potresti imbatterti in violazioni di aziende con le quali non intrattieni rapporti commerciali regolari, ma hai comunque la possibilità di avere un impatto su di te. Le aziende tendono a conservare i dati per molto tempo e i consumatori tendono ad aprire account, quindi a dimenticarsene. Questo si trasforma in una ricetta per il disastro.

Se devi rispondere a una violazione, chiediti se hai davvero bisogno dell'account in questione. Molte persone aprono una carta di credito o un abbonamento per ottenere un buon affare, quindi dimenticano prontamente fino a quando non accade qualcosa di brutto. Se i tuoi dati vengono persi e non fai molto o nessuna attività con le persone che li hanno persi, allora semplicemente i tuoi legami. Chiudi i tuoi conti, azzera tutti i saldi rimanenti e vai altrove.

Ciò può o meno eliminare i dati dai propri computer, poiché molte aziende conservano i dati per un po 'di tempo dopo la chiusura di un account. Ma chiudere l'account renderà i dati compromessi meno utili e ti darà un fronte in meno di cui preoccuparti in guerra per la tua privacy.

Diventa uno scettico

I titoli sugli hack di alto profilo di solito si concentrano sulla perdita di password o informazioni sulla carta di credito. Tutti sanno che questi dati sono importanti, quindi fanno una bella storia. Ma le vie di attacco vanno oltre il semplice addebito di falsi acquisti o l'accesso a un account con una password rubata.

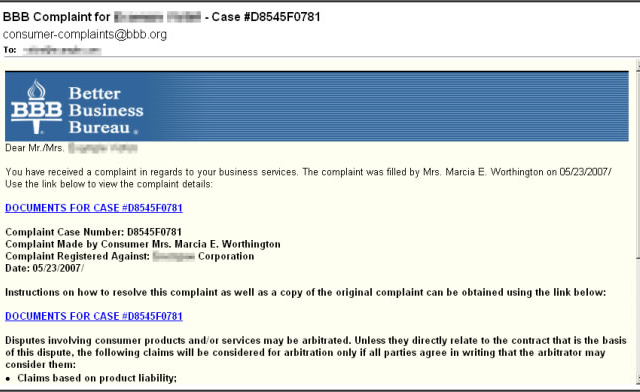

In l'hack Target 4 siti web che sembrano ufficiali ma prenderanno i tuoi soldiAnche se sei una persona scrupolosa, può essere facile farsi ingannare da un sito dall'aspetto ufficiale. Questi non sono siti Web "truffa", ma hanno colto di sorpresa le persone. Leggi di più , ad esempio, gli aggressori hanno preso nomi, indirizzi e numeri di telefono. Con queste informazioni è possibile creare email, lettere o persino telefonate false che sembrano un po 'più legittime del normale. Se ricevi un'email che ti chiede di "confermare alcune informazioni" e la stessa e-mail contiene il tuo nome e indirizzo, potresti ritenerti distrattamente valido.

Questa tecnica è chiamata "spear phishing" a causa della sua natura precisa. Sebbene non sia comune come lo spam di phishing generico, può essere molto efficace. In un caso gli hacker in posa come Better Business Bureau sono riusciti a catturare i dati da 1.400 dirigenti aziendali. Ogni e-mail conteneva alcune informazioni relative all'attività di ciascun dirigente e appariva in una strada che probabilmente credevano legittima, fattori che hanno reso l'attacco molto efficace.

La lezione qui è sfortunata, ma semplice; mai abbassare la guardia. Supponiamo che qualsiasi e-mail, sms o telefonata imprevisti potrebbe essere una truffa di phishing Che cos'è esattamente il phishing e quali tecniche utilizzano i truffatori?Non sono mai stato un fan della pesca, me stesso. Ciò è dovuto principalmente a una spedizione anticipata in cui mio cugino è riuscito a catturare due pesci mentre io catturavo zip. Simile alla pesca nella vita reale, le truffe di phishing non sono ... Leggi di più e rispondere di conseguenza. Visitare i siti tramite il browser anziché facendo clic sui collegamenti, verificare che i numeri di telefono siano autentici prima di chiamare e mai rispondere a un'email non richiesta con informazioni personali.

Cerca (con attenzione) il tuo rapporto di credito gratuito

Le grandi aziende che vengono attaccate con successo dagli hacker affrontano un problema serio. La violazione mette potenzialmente la società sotto controllo per eventuali danni subiti da un cliente a causa della sua negligenza. Oltre a gestire un doppio colpo di cattive pubbliche relazioni, i danni dei clienti (e le spese legali richieste per gestire i reclami) possono drenare il conto bancario di una società.

Ecco perché la maggior parte delle aziende che subiscono una grave violazione dei dati fa seguito a un'offerta di monitoraggio del credito gratuita. Riceverai spesso una notifica tramite posta, sebbene a volte appaia tramite posta elettronica. Il livello di servizio è di solito il più semplice disponibile, quindi ti stai solo registrando per ricevere una notifica se qualcuno apre un account con il tuo nome, ma è meglio di niente.

I lettori appassionati potrebbero notare una vulnerabilità in questa misura di sicurezza. Se un'azienda che è stata hackerata annuncia che offrirà un monitoraggio del credito gratuito, ha appena fatto maturare i propri clienti per un buon attacco di spear-phishing. Ricontrolla cosa ricevi e prova a verificare l'offerta attraverso il sito ufficiale dell'azienda 4 siti web che sembrano ufficiali ma prenderanno i tuoi soldiAnche se sei una persona scrupolosa, può essere facile farsi ingannare da un sito dall'aspetto ufficiale. Questi non sono siti Web "truffa", ma hanno colto di sorpresa le persone. Leggi di più prima di effettuare una chiamata o fare clic su un collegamento.

Come reagiresti?

Le violazioni dei dati sono prevalenti, ma non sono qualcosa che dovrebbe tenerti sveglio la notte. Le storie horror sul furto di identità che fanno tremare i consumatori nella paura sono rare e di solito sono il risultato di un bersaglio attacchi piuttosto che una grave violazione, anche se i dati trapelati in una violazione potrebbero rendere più semplice il furto dell'identità di una vittima.

Hai fatto affari con un'azienda che è stata hackerata e, in tal caso, cosa hai fatto quando ne hai saputo? Fateci sapere nei commenti.

Matthew Smith è uno scrittore freelance che vive a Portland nell'Oregon. Scrive e modifica anche per Digital Trends.