Annuncio pubblicitario

Come consumatori, siamo tutti costretti a riporre una certa fiducia nelle aziende tecnologiche che utilizziamo. Dopotutto, la maggior parte di noi non è abbastanza abile da scoprire da soli le falle nella sicurezza e le vulnerabilità.

Il dibattito sulla privacy e il recente furore causato da Windows 10 La funzionalità WiFi Sense di Windows 10 rappresenta un rischio per la sicurezza? Leggi di più è solo una parte del puzzle. Un'altra - parte del tutto più sinistra - è quando l'hardware stesso ha dei difetti.

Un utente esperto di computer può gestire la propria presenza online e modificare le impostazioni sufficienti per limitare i loro problemi di privacy Tutto ciò che devi sapere sui problemi di privacy di Windows 10Mentre Windows 10 presenta alcuni problemi di cui gli utenti devono essere consapevoli, molte affermazioni sono state sproporzionate. Ecco la nostra guida a tutto ciò che devi sapere sui problemi di privacy di Windows 10. Leggi di più , ma un problema con il codice sottostante di un prodotto è più grave; è molto più difficile da individuare e più difficile da affrontare per un utente finale.

Che è successo?

L'ultima azienda che si è fatta strada in un incubo per la sicurezza è il famoso produttore di apparecchiature di rete taiwanese D-Link. Molti dei nostri lettori useranno i loro prodotti a casa o in ufficio; a marzo 2008 sono diventati il fornitore numero uno di prodotti Wi-Fi nel mondo e attualmente controllano circa il 35 percento del mercato.

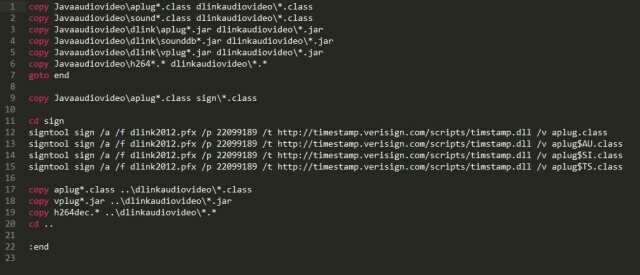

Oggi sono arrivate le notizie di gaffe che ha visto l'azienda rilasciare le sue chiavi di firma del codice privato all'interno del codice sorgente di un recente aggiornamento del firmware. Le chiavi private vengono utilizzate come modo per un computer per verificare che un prodotto sia autentico e che il codice del prodotto non sia stato alterato o danneggiato da quando è stato originariamente creato.

In parole povere, quindi, questa scappatoia significa che un hacker potrebbe usare le chiavi pubblicate da solo programmi per indurre un computer a pensare che il suo codice dannoso fosse in realtà un D-Link legittimo Prodotto.

Come è successo?

D-Link è orgoglioso della sua apertura da molto tempo. Parte di tale apertura è l'impegno ad approvvigionamento aperto di tutto il suo firmware con una licenza General Public License (GPL). In pratica, ciò significa che chiunque può accedere al codice di qualsiasi prodotto D-Link, consentendogli di modificarlo e modificarlo in base alle proprie precise esigenze.

In teoria è una posizione lodevole da assumere. Quelli di voi che si tengono al passo con il dibattito Apple iOS vs Android saranno senza dubbio consapevoli del fatto che una delle più grandi critiche è stata posta presso l'azienda con sede a Cupertino è il loro costante impegno a rimanere chiusi alle persone che vorrebbero modificare la fonte codice. È il motivo per cui non ci sono ROM personalizzate come Cyanogen Mod di Android Come installare CyanogenMod sul tuo dispositivo AndroidMolte persone concordano sul fatto che il sistema operativo Android sia davvero fantastico. Non solo è fantastico da usare, ma è anche gratuito come in open source, in modo che possa essere modificato ... Leggi di più per i dispositivi mobili di Apple.

Il lato opposto della moneta è che quando vengono commessi errori su larga scala open source, possono avere un enorme effetto a catena. Se il loro firmware fosse di origine chiusa, lo stesso errore sarebbe stato molto meno problematico e molto meno probabile che fosse stato scoperto.

Come è stato scoperto?

Il difetto è stato scoperto da uno sviluppatore norvegese noto come "bartvbl" che aveva acquistato di recente la telecamera di sorveglianza DCS-5020L di D-Link.

Essendo uno sviluppatore competente e curioso, ha deciso di cercare "sotto il cofano" nel codice sorgente del firmware del dispositivo. Al suo interno, trovò sia le chiavi private che le passphrase necessarie per firmare il software.

Ha iniziato a condurre i suoi esperimenti, scoprendo rapidamente che era in grado di creare un Windows applicazione che è stata firmata da una delle quattro chiavi - dando così l'apparenza che stava arrivando da D-Link. Le altre tre chiavi non funzionavano.

Ha condiviso le sue scoperte con il sito di notizie sulla tecnologia olandese Tweakers, che a sua volta ha passato la scoperta alla società di sicurezza olandese Fox IT.

Hanno confermato la vulnerabilità, rilasciando la seguente dichiarazione:

“Il certificato di firma del codice è effettivamente per un pacchetto firmware, versione firmware 1.00b03. È la data di origine del 27 febbraio di quest'anno, il che significa che le chiavi di questo certificato sono state rilasciate ben prima della scadenza del certificato. È un grosso errore ".

Perché è così grave?

È serio su diversi livelli.

Innanzitutto, Fox IT ha riferito che c'erano quattro certificati nella stessa cartella. Tali certificati provenivano da Starfield Technologies, KEEBOX Inc. e Alpha Networks. Tutti avrebbero potuto essere utilizzati per creare codice dannoso che ha la capacità di bypassare programma antivirus Confronta le prestazioni del tuo antivirus con questi 5 siti principaliQuale software antivirus dovrebbe usare? Qual'è il migliore"? Qui diamo uno sguardo a cinque delle migliori risorse online per controllare le prestazioni dell'antivirus, per aiutarti a prendere una decisione informata. Leggi di più e altri controlli di sicurezza tradizionali: in effetti, la maggior parte delle tecnologie di sicurezza si fideranno dei file firmati e li lasceranno passare senza dubbio.

In secondo luogo, gli attacchi avanzati di minaccia persistente (APT) stanno diventando un modus operandi sempre più favorito per gli hacker. Usano quasi sempre certificati e chiavi smarriti o rubati per soggiogare le loro vittime. Esempi recenti includono il Destover wiper malware La controversia finale del 2014: Sony Hack, The Interview e la Corea del NordLa Corea del Nord ha davvero violato la Sony Pictures? Dov'è la prova? Qualcun altro ha tratto vantaggio dall'attacco, e come ha fatto l'incidente a farsi pubblicità per un film? Leggi di più usato contro la Sony nel 2014 e l'attacco Duqu 2.0 ai produttori cinesi di Apple.

Aggiungere più potere all'armeria del criminale non è sensato e ritorna all'elemento di fiducia menzionato all'inizio. Come consumatori, abbiamo bisogno che queste aziende siano vigili nel proteggere i loro beni basati sulla sicurezza al fine di aiutare a combattere la minaccia dei criminali informatici.

Chi è interessato?

La risposta onesta qui è che non lo sappiamo.

Sebbene D-Link abbia già rilasciato nuove versioni del firmware, non c'è modo di sapere se gli hacker sono riusciti a estrarre e utilizzare le chiavi prima della scoperta pubblica di bartvbl.

Si spera che l'analisi dei campioni di malware su servizi come VirusTotal possa in definitiva dare una risposta alla domanda, dobbiamo prima aspettare che venga scoperto un potenziale virus.

Questo incidente sconvolge la tua fiducia nella tecnologia?

Qual è la tua opinione su questa situazione? Difetti come questo sono inevitabili nel mondo della tecnologia o sono le aziende da incolpare per il loro scarso atteggiamento nei confronti della sicurezza?

Un incidente come questo ti scoraggia a utilizzare i prodotti D-Link in futuro, o accetteresti il problema e proseguiresti a prescindere?

Come sempre, ci piacerebbe avere tue notizie. Puoi farci sapere cosa ne pensi nella sezione commenti qui sotto.

Credito immagine: Matthias Ripp via Flickr.com

Dan è un espatriato britannico che vive in Messico. È caporedattore del sito gemello di MUO, Blocks Decoded. In varie occasioni è stato Social Editor, Creative Editor e Finance Editor per MUO. Lo puoi trovare in giro per la sala d'esibizione al CES di Las Vegas ogni anno (gente delle PR, contattaci!), E fa un sacco di siti dietro le quinte...