Annuncio pubblicitario

La sicurezza spesso sembra un compito scoraggiante. Chi ha il tempo di passare ore a bloccare gli account e ossessionarsi da tutto sul tuo telefono o PC?

La verità è che non dovresti avere paura della sicurezza. Puoi eseguire importanti controlli in pochi minuti e la tua vita online sarà molto più sicura grazie a loro. Ecco dieci controlli fondamentali su cui puoi lavorare nel tuo programma: esegui questi controlli di tanto in tanto e sarai in vantaggio del 90% delle persone.

1. Applica aggiornamenti per tutto

Tutti hanno fatto clic su "Ricordamelo più tardi" quando viene richiesto un aggiornamento. Ma la verità è che l'applicazione degli aggiornamenti è uno dei modi più importanti Come e perché è necessario installare quella patch di sicurezza Leggi di più per proteggere i tuoi dispositivi. Quando gli sviluppatori trovano una vulnerabilità nel loro software, sia che si tratti di un sistema operativo o di un'app, l'applicazione di patch è la soluzione. Ignorando questi aggiornamenti, ti apri inutilmente alle vulnerabilità.

Ad esempio, la maggior parte di vittime nell'attacco di WannaCry del maggio 2017 L'attacco globale al ransomware e come proteggere i tuoi datiUn massiccio attacco informatico ha colpito i computer di tutto il mondo. Sei stato colpito dal ransomware autoregolante ad alta virulenza? In caso contrario, come puoi proteggere i tuoi dati senza pagare il riscatto? Leggi di più erano in esecuzione versioni non aggiornate di Windows 7. La semplice applicazione degli aggiornamenti li avrebbe salvati. Questo è uno dei motivi per cui Windows 10 installa automaticamente gli aggiornamenti Pro e contro degli aggiornamenti forzati in Windows 10Gli aggiornamenti cambieranno in Windows 10. In questo momento puoi scegliere. Windows 10, tuttavia, imporrà aggiornamenti su di te. Ha vantaggi, come una maggiore sicurezza, ma può anche andare storto. Cosa c'è di più... Leggi di più - e anche la maggior parte delle altre piattaforme.

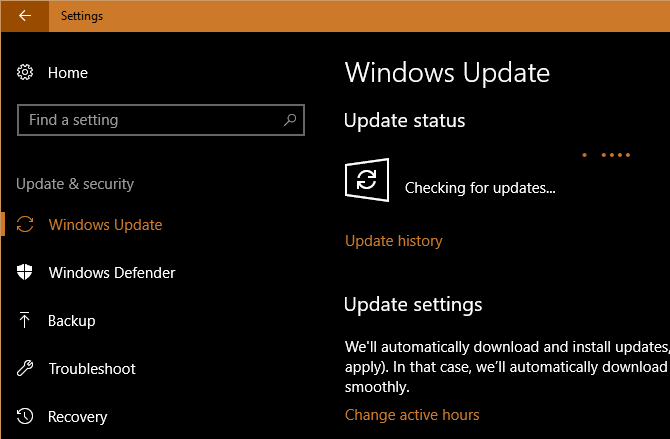

Su Windows, vai a Impostazioni> Aggiornamento e sicurezza> Windows Update per verificare la disponibilità di aggiornamenti. Gli utenti Mac possono controllare l'App Store aggiornamenti scheda per gli ultimi download. Android e iOS ti chiederanno entrambi di scaricare gli aggiornamenti quando sono disponibili. E quando apri un programma e vedi un prompt per l'aggiornamento, fallo il prima possibile.

Non dimenticare nemmeno di altri dispositivi. Aggiornamento del router 10 cose che devi fare con un router nuovo di zeccaIndipendentemente dal fatto che tu abbia appena acquistato il tuo primo router o abbia aggiornato il tuo vecchio con uno nuovo, ci sono diversi primi passi cruciali che dovresti prendere subito per configurarlo correttamente. Leggi di più , Kindle, Xbox One, ecc. ti manterrà più sicuro utilizzando anche questi dispositivi.

2. Aggiorna le tue password più deboli

Usando password complesse 6 suggerimenti per la creazione di una password infrangibile che puoi ricordareSe le tue password non sono uniche e infrangibili, potresti anche aprire la porta d'ingresso e invitare i ladri a pranzo. Leggi di più è fondamentale per mantenere i tuoi account al sicuro. Password brevi, password utilizzate su più siti Web e password ovvie sono tutte facili bersagli per l'attacco 7 errori di password che probabilmente ti faranno hackerareLe password peggiori del 2015 sono state rilasciate e sono abbastanza preoccupanti. Ma mostrano che è assolutamente fondamentale rafforzare le tue password deboli, con solo alcune semplici modifiche. Leggi di più . Noi consiglia di utilizzare un gestore di password È necessario iniziare subito a utilizzare un gestore di passwordOrmai, tutti dovrebbero usare un gestore di password. In effetti, non usare un gestore di password ti espone a un rischio maggiore di essere violato! Leggi di più per impostare password complesse che non devi ricordare.

Prendilo un po 'alla volta: inizia cambiando le tue password più importanti come i tuoi account e-mail, banca e social media. Non è necessario modificare le password in qualsiasi momento, ma è necessario tenere d'occhio le principali violazioni. Se sei interessato da una perdita, devi solo cambiare una password per tenerti al sicuro. Strumenti come Sono stato investito? volere controlla il tuo indirizzo email tra i dati di violazione Gli strumenti di controllo dell'account di posta elettronica compromessi sono autentici o una truffa?Alcuni degli strumenti di controllo della posta elettronica a seguito della presunta violazione dei server di Google non erano così legittimi come avrebbero sperato i siti Web che li collegavano. Leggi di più .

Questo si estende anche al tuo telefono. Non usare qualcosa di ovvio come 1234 come PIN e probabilmente dovresti smettere di usare un blocco modello I blocchi di motivi NON sono sicuri sui dispositivi AndroidIl blocco dei pattern di Android non è il metodo migliore per proteggere il tuo dispositivo. Ricerche recenti hanno scoperto che i modelli sono persino più facili da decifrare rispetto a prima. Leggi di più .

3. Rivedi le impostazioni sulla privacy dei social media

Con controlli sui social media insufficienti, potresti essere inconsapevolmente condividere le informazioni con un numero di persone maggiore di quanto si pensi 9 cose che non dovresti mai condividere sui social mediaFai attenzione a ciò che condividi sui social media perché non sai mai quando qualcosa potrebbe tornare e rovinarti la vita. Anche i post più innocenti potrebbero essere usati contro di te. Leggi di più . È importante dedicare qualche istante alla revisione delle persone con cui condividi le informazioni.

Su Facebook, visita il tuo Pagina delle impostazioni e clicca vita privata sulla barra laterale sinistra. Rivedere le impostazioni qui per cambia chi può vedere i tuoi post Impostazioni sulla privacy delle foto di Facebook che devi conoscereCome per tutto ciò che riguarda la privacy su Facebook, la gestione delle impostazioni sulla privacy delle tue foto non è sempre facile. Leggi di più , chi può contattarti e chi può cercarti utilizzando la ricerca. Si dovrebbe anche rivedere il Cronologia e tag per modificare chi può pubblicare post nella tua sequenza temporale e richiedere la revisione di nuovi post.

Per Twitter, visita impostazioni e fai clic su Privacy e sicurezza scheda a sinistra. Qui puoi proteggere i tuoi tweet in modo che non siano pubblici, rimuovere la tua posizione dai tweet, disabilitare i tag di foto e impedire ad altri di scoprirti.

Rivedi il nostro guida su come rendere privati tutti i tuoi account social Come rendere privati tutti i tuoi account sui social mediaVuoi mantenere privata la tua vita sui social media? Premi il link per ottenere una guida completa alle impostazioni sulla privacy su Facebook, Twitter, Pinterest, LinkedIn, Instagram e Snapchat. Leggi di più per istruzioni complete.

4. Controlla le autorizzazioni dell'app

iOS ha permesso agli utenti di ottimizzare le autorizzazioni dell'app Aumenta la tua privacy iOS con queste impostazioni e modificheSappiamo tutti che i governi e le società raccolgono informazioni dal tuo telefono. Ma stai dando volontariamente molti più dati di quanto pensi? Diamo un'occhiata a come risolverlo. Leggi di più per anni e Android ha implementato le autorizzazioni su richiesta Cosa sono le autorizzazioni Android e perché dovresti preoccuparti?Installi mai app Android senza pensarci due volte? Ecco tutto ciò che devi sapere sulle autorizzazioni delle app Android, come sono cambiate e come ti influenza. Leggi di più in Android 6.0 Marshmallow e successivi. Ogni volta che installi un'app, questa si aprirà e chiederà l'accesso a dati sensibili come la videocamera, il microfono e i contatti quando ne ha bisogno.

Sebbene la maggior parte delle app non sia dannosa e necessitino di queste autorizzazioni per funzionare correttamente, vale la pena rivederle a volte per assicurarsi che un'app non stia acquisendo informazioni di cui non ha bisogno. E nel caso di app come Facebook, l'assurda quantità di autorizzazioni Quanto male sono comunque quelle autorizzazioni di Facebook Messenger?Probabilmente hai sentito molto sull'app Messenger di Facebook. Calmiamo le voci e scopriamo se le autorizzazioni sono cattive come sostengono. Leggi di più potrebbe farti venire voglia di disinstallarlo completamente.

Per rivedere le autorizzazioni Android, vai a Impostazioni> App (Trovato a Impostazioni> App e notifiche> Informazioni app su Android 8.0 Oreo). Tocca un'app e scegli permessi nella sua pagina di informazioni per rivedere tutte le autorizzazioni che l'app ha. Utilizzare i dispositivi di scorrimento per abilitare o disabilitare quelli che si desidera modificare.

Gli utenti iOS possono accedere a un menu equivalente visitando Impostazioni> Privacy. Seleziona un tipo di autorizzazione, ad esempio Contatti o Microfonoe vedrai tutte le app che possono accedervi. Usa i cursori per revocare l'accesso.

5. Rivedi i processi in esecuzione sul tuo PC

Sebbene non sia necessario conoscere lo scopo esatto di tutto ciò che è in esecuzione sul tuo computer, è una buona idea controllare quali processi sono attivi una volta ogni tanto. In questo modo ti aiuterà anche scopri di più sul tuo computer La guida definitiva al tuo PC: tutto ciò che volevi sapere - e altro ancoraMentre le specifiche tecniche del tuo PC cambiano, la sua funzione rimane la stessa. In questa guida, illustreremo esattamente cosa fa ogni componente, perché lo fa e perché è importante. Leggi di più man mano che acquisisci familiarità con il suo funzionamento.

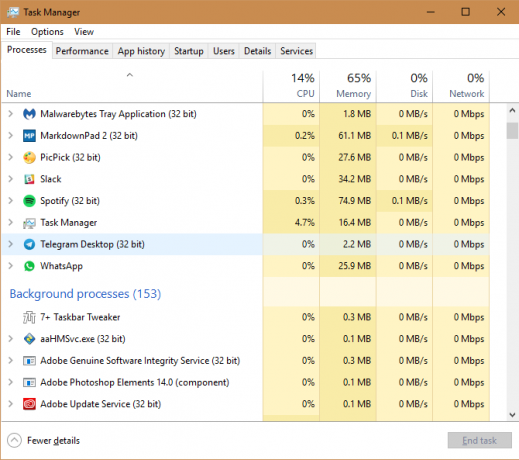

Su Windows, fai clic sul pulsante Start e cerca Task Manager o usa il collegamento Ctrl + Maiusc + Esc per aprire Task Manager. Sul Processi scheda, vedrai le app in esecuzione in primo piano. Sotto di loro ci sono processi in background, seguiti da processi di sistema. Sfoglia e Google tutto ciò che vedi sembra sospetto Come gestire i processi sospetti di Task Manager di WindowsCTRL + ALT + CANC aka saluto a tre dita è il modo più veloce per aggiungere confusione. Ordinando i processi di Task Manager, potresti notare qualcosa come svchost.exe che utilizza il 99% della tua CPU. Così ora... Leggi di più . Assicurati di te non interrompere alcun processo vitale 7 processi di Task Manager di Windows che non dovresti mai uccidereAlcuni processi di Windows possono bloccare o arrestare il sistema in modo anomalo se interrotti. Ti mostreremo quali processi del Task Manager dovresti lasciare da solo. Leggi di più .

Gli utenti Mac possono farlo vedere i processi in esecuzione con Activity Monitor Che cos'è Activity Monitor? Il Mac equivalente di Task ManagerScopri tutto su Activity Monitor sul tuo Mac e su come utilizzarlo per controllare informazioni dettagliate sul tuo sistema. Leggi di più . Il modo più veloce per aprirlo è premendo Comando + Spazio per aprire Spotlight, quindi digitare Activity Monitor e premere accedere. Dai un'occhiata al processore scheda per vedere cosa è in esecuzione sul tuo computer.

Mentre ci sei, dovresti anche rivedere le estensioni del browser installate Come pulire le estensioni del browser (il modo più semplice)Se controlli regolarmente estensioni interessanti, allora è probabilmente il momento di ripulire quei componenti aggiuntivi che non desideri più, come o di cui hai bisogno. Ecco come farlo facilmente. Leggi di più . I componenti aggiuntivi dannosi possono compromettere la tua navigazione e persino le estensioni una volta innocenti vengono acquistate e diventano spyware 10 estensioni di Chrome che dovresti disinstallare adessoÈ difficile tenere traccia di quali estensioni sono state scoperte abusando dei loro privilegi, ma dovresti assolutamente disinstallare questi 10 il prima possibile. Leggi di più . In Chrome, vai a Menu> Altri strumenti> Estensioni e disabilitare o rimuovere quelli che sembrano sospetti. Gli utenti di Firefox possono trovare questo elenco su Menu> Componenti aggiuntivi.

6. Cerca malware

tu potrebbe sapere quando hai malware sul tuo PC 4 idee sbagliate sulla sicurezza che devi realizzare oggiEsistono molti malware e informazioni errate sulla sicurezza online e seguire questi miti può essere pericoloso. Se ne hai preso la verità, è tempo di chiarire i fatti! Leggi di più , ma potrebbe anche essere silenzioso. Un buon scanner antivirus dovrebbe catturare la maggior parte dei virus e altre brutte infezioni prima che possano entrare nel tuo sistema, ma una seconda opinione di uno scanner anti-malware non fa mai male.

Su Windows, niente è meglio Malwarebytes. Installa la versione gratuita per cercare malware di ogni tipo e rimuoverlo con pochi clic. Gli utenti Mac non hanno bisogno di un antivirus dedicato Ecco l'unico software di sicurezza per Mac di cui hai bisognoPer la maggior parte delle persone, OS X è abbastanza sicuro e pronto per l'uso - e ci sono un certo numero di programmi là fuori che potenzialmente fanno più male che bene. Leggi di più salvo che fanno errori stupidi 5 semplici modi per infettare il tuo Mac con malwareIl malware può sicuramente influenzare i dispositivi Mac! Evita di commettere questi errori, altrimenti finirai per infettare il tuo Mac. Leggi di più , ma non c'è niente di sbagliato in una rapida Malwarebytes per Mac scansionare se si desidera la conferma.

Se trovi qualcosa di particolarmente aggressivo, prova uno strumento di rimozione malware più potente Rimuovi facilmente malware aggressivi con questi 7 strumentiLe tipiche suite antivirus gratuite saranno in grado di portarti così lontano solo quando si tratta di esporre ed eliminare malware. Queste sette utility elimineranno e rimuoveranno software dannoso per te. Leggi di più .

7. Controlla le connessioni del tuo account

Molti siti Web ti consentono di accedere con le credenziali di un altro account, in genere Facebook o Google. Sebbene ciò sia conveniente poiché non devi ricordare un accesso separato, avere tutti quei siti collegati a un account è un po 'preoccupante. Ecco perché dovresti esaminare quali siti e app hai collegato ai tuoi account principali.

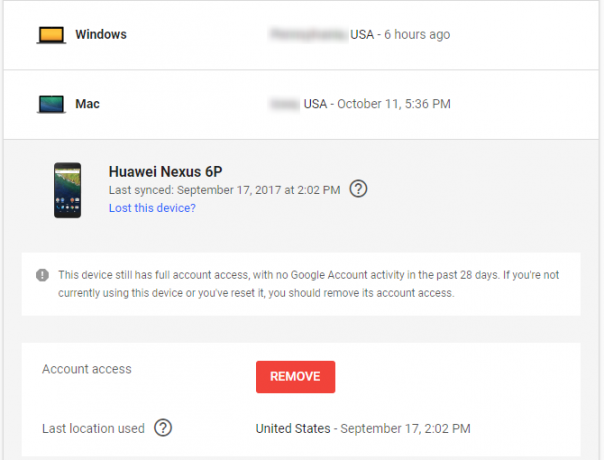

Controlla le tue app Google visitando La pagina Il mio account di Google, quindi fare clic su App con accesso all'account nel Accesso e sicurezza scatola. Clic Gestisci app nel pannello risultante per visualizzarli tutti.

Dai un'occhiata da vicino, specialmente se hai usato un account Google per molto tempo. Dovresti revocare l'accesso alle app che non usi più e rivedere l'accesso delle app correnti. Fare clic su una voce, quindi premere il tasto Rimuovi accesso pulsante per lanciarlo.

Facebook ha un pannello simile. Visitare il Pagina delle impostazioni di Facebook e fai clic su applicazioni collegamento sulla barra laterale sinistra. Vedrai app e siti Web che hai usato il tuo account Facebook per accedere Come gestire i tuoi accessi a Facebook di terze parti [Suggerimenti settimanali su Facebook]Quante volte hai consentito a un sito di terze parti di accedere al tuo account Facebook? Ecco come puoi gestire le tue impostazioni. Leggi di più - clicca Mostra tutto per espandere l'elenco.

Ogni app elenca quali segmenti di pubblico possono vedere i contenuti condivisi da tali app. Fai clic su uno per ottenere autorizzazioni dettagliate, mostrando a cosa può accedere esattamente quell'app. È possibile rimuovere alcune autorizzazioni o fare clic su X icona su un'app per rimuoverla dal tuo account.

Se si desidera disabilitare completamente questa funzionalità, fare clic su modificare pulsante sotto App, siti Web e plugin e scegli Disabilita piattaforma.

Potresti anche voler rivedere le app che hai collegato al tuo account Twitter. Visitare il Scheda App delle impostazioni di Twitter per vederli tutti. Clic Revocare l'accesso per rimuovere quelli che non usi più.

8. Imposta l'autenticazione a due fattori ovunque

Non è un segreto che l'autenticazione a due fattori (2FA) sia uno dei modi migliori per aggiungere maggiore sicurezza ai tuoi account. Con questa opzione abilitata, non è necessario solo la password ma un codice da un'app o un messaggio di testo per accedere. Anche se non è una soluzione perfetta 3 Rischi e svantaggi dell'autenticazione a due fattoriL'utilizzo dell'autenticazione a due fattori è esploso nell'ultimo decennio. Ma non è perfetto e può tornare a perseguitarti se non stai attento. Ecco alcuni aspetti negativi trascurati. Leggi di più , questo impedisce l'accesso dannoso ai tuoi account anche se qualcuno ruba la tua password.

Il processo per abilitare 2FA differisce leggermente per ciascun servizio. Per farti arrivare, ti abbiamo coperto come bloccare i servizi più importanti con 2FA Blocca subito questi servizi con l'autenticazione a due fattoriL'autenticazione a due fattori è il modo intelligente per proteggere i tuoi account online. Diamo un'occhiata ad alcuni dei servizi che è possibile bloccare con una migliore sicurezza. Leggi di più . Poi, abilita 2FA sui tuoi account social Come impostare l'autenticazione a due fattori su tutti i tuoi account socialVediamo quali piattaforme di social media supportano l'autenticazione a due fattori e come è possibile abilitarla. Leggi di più e account di gioco Come abilitare l'autenticazione a due fattori per i tuoi account di giocoL'autenticazione a due fattori offre un ulteriore livello di protezione per gli account online e puoi abilitarla facilmente per i tuoi servizi di gioco preferiti. Leggi di più per tenerli al sicuro. Si consiglia di utilizzare Authy come app di autenticazione, così come è meglio di Google Authenticator Le 5 migliori alternative a Google AuthenticatorPer migliorare la sicurezza dei tuoi account online, avrai bisogno di una buona app di autenticazione a due fattori per generare i codici di accesso. Pensi che Google Authenticator sia l'unico gioco in città? Ecco cinque alternative. Leggi di più .

9. Rivedi l'attività dell'account

Un altro strumento offerto da diversi siti ti consente di vedere quali dispositivi hanno effettuato l'accesso al tuo account di recente. Alcuni ti invieranno persino un messaggio di testo o e-mail quando un nuovo dispositivo accederà. Puoi usarli per assicurarti di sapere subito se qualcun altro si rompe nel tuo account.

Per Google, vai al Attività del dispositivo ed eventi di sicurezza sezione delle impostazioni del tuo account. Vedrai Eventi di sicurezza recenti mostrando nuovi accessi recenti e Dispositivi utilizzati di recente. Clic Rivedi gli eventi per entrambi e assicurati di riconoscere tutti i dispositivi e le attività. Per impostazione predefinita, Google ti invierà un'email ogni volta che un nuovo dispositivo accede al tuo account.

Seleziona un evento o un dispositivo per ottenere maggiori informazioni su di esso. Facendo clic su un evento ti verrà mostrato il suo indirizzo IP e la sua posizione approssimativa. Se un dispositivo non ha avuto attività sull'account Google da 28 giorni, puoi fare clic Rimuovere per revocare il suo accesso. Esecuzione del controllo di sicurezza di Google Cosa sa Google di te? Scopri e gestisci la tua privacy e sicurezzaPer la prima volta, il gigante della ricerca di Google ti offre un modo per controllare le informazioni che ha su di te, come sta raccogliendo quei dati e nuovi strumenti per iniziare a rivendicare la tua privacy. Leggi di più può aiutarti a rivedere altre informazioni importanti mentre sei qui.

Per controlla questo su Facebook Proteggi il tuo Facebook con questi 6 semplici trucchiFacebook può essere piuttosto spaventoso quando si tratta di sicurezza, ma con pochi minuti e gli strumenti giusti, puoi mantenere il tuo account solido. Leggi di più , visitare il Sicurezza e accesso scheda delle impostazioni del tuo account. Controlla la parte superiore Dove sei connesso sezione e fare clic Vedi altro ovunque tu sia collegato a Facebook. Fai clic sui tre punti accanto a una voce per Disconnettersi o seleziona Non tu?se sospetti un fallo Come verificare se qualcun altro sta accedendo al tuo account FacebookÈ sia sinistro che preoccupante se qualcuno ha accesso al tuo account Facebook a tua insaputa. Ecco come sapere se sei stato violato. Leggi di più .

Anche in questa pagina, assicurati di averlo Ricevi avvisi sugli accessi non riconosciuti abilitato. Questo ti avviserà tramite SMS e / o e-mail quando un dispositivo accede al tuo account.

Infine, controlla la sessione attiva di Twitter sul I tuoi dati di Twitter pagina delle impostazioni. Scorri verso il basso fino a I tuoi dispositivi e Cronologia di accesso all'account per vedere dove hai effettuato l'accesso di recente.

Potresti aver notato che molti di questi suggerimenti ruotano attorno ai tuoi account più importanti (Google, Facebook, Microsoft) e sono i più importanti perché un utente malintenzionato potrebbe causare il maggior danno loro. Se qualcuno ha ricevuto la tua email 6 modi in cui il tuo indirizzo e-mail può essere sfruttato dai truffatoriCosa succede quando un truffatore hackera il tuo account e-mail? Possono sfruttare la tua reputazione, i tuoi conti finanziari e molto altro. Leggi di più , potrebbero utilizzare i link di reimpostazione della "password dimenticata" su altri siti e modificare qualsiasi password collegata alla tua email.

10. Vedi chi sta usando il tuo Wi-Fi

Ti piacerebbe se qualcuno stesse curiosando sulla tua rete domestica? Certamente no. tu speriamo di avere una password sicura sul tuo router Come configurare il router per rendere la rete domestica davvero sicuraLe impostazioni predefinite del router mettono a rischio la tua rete, consentendo agli sconosciuti di freeload di spremere nadwidth e potenzialmente commettere reati. Utilizza il nostro riepilogo per configurare le impostazioni del router standard per impedire l'accesso non autorizzato alla tua rete. Leggi di più così le persone non autorizzate non possono connettersi. Vale la pena dare un'occhiata veloce a assicurati che il tuo vicino non abbia trovato la tua password Come proteggere il tuo Wi-Fi e impedire ai vicini di rubarloSe il tuo SSID Wi-Fi viene trasmesso alle case circostanti, c'è la possibilità che la tua Internet venga rubata. Scopri come impedire che ciò accada e mantieni il controllo della larghezza di banda. Leggi di più o qualcosa.

Seguire la nostra guida per verificare la presenza di dispositivi sospetti nella tua rete Come controllare la rete Wi-Fi per dispositivi sospettiSei preoccupato che estranei o hacker possano trovarsi sulla tua rete Wi-Fi? Ecco come è possibile verificare e come fare qualcosa al riguardo. Leggi di più per farlo. Mentre ci sei, dovresti prova la sicurezza della tua rete domestica con strumenti gratuiti Come testare la sicurezza della tua rete domestica con strumenti di hacking gratuitiNessun sistema può essere completamente "a prova di hacking", ma i test di sicurezza del browser e le garanzie di rete possono rendere il tuo set-up più robusto. Utilizza questi strumenti gratuiti per identificare i "punti deboli" nella tua rete domestica. Leggi di più per vedere quanto è sicuro.

I tuoi controlli hanno portato alla luce eventuali problemi?

Congratulazioni, hai appena superato dieci importanti controlli di sicurezza. Potrebbero non essere divertenti o glamour, ma i passaggi che hai fatto con questi faranno molto per proteggerti. Ora tutti i tuoi dispositivi vengono aggiornati, sai esattamente quali app possono accedere ai tuoi account e hai eliminato i collegamenti deboli nella tua catena di sicurezza. È un grosso problema!

Sfortunatamente, nessuno di questi passaggi può aiutare a proteggere dall'incompetenza aziendale come con Violazione di Equifax. Scopri cosa è successo lì Equihax: una delle violazioni più disastrose di tutti i tempiLa violazione di Equifax è la violazione di sicurezza più pericolosa e imbarazzante di tutti i tempi. Ma conosci tutti i fatti? Sei stato colpito? Cosa puoi fare al riguardo? Scoprilo qui Leggi di più e cosa dovresti fare per proteggerti.

Quali di questi controlli sono i più importanti per te? Quali altri controlli rapidi sono importanti? Diteci nei commenti!

Ben è un vicedirettore e il Post Manager sponsorizzato di MakeUseOf. Ha conseguito un B.S. in Computer Information Systems presso il Grove City College, dove si è laureato con lode e con lode in specializzazione. Gli piace aiutare gli altri ed è appassionato di videogiochi come mezzo.