Annuncio pubblicitario

Viviamo in un mondo interconnesso e super-connesso. Le nuove tecnologie appaiono costantemente sul mercato e, a meno che tu non legga costantemente notizie su reti, informatica o hacker, potresti trovare terminologie fluttuanti che non capisci.

Qui esploreremo 10 termini comuni di rete, cosa significano e dove è probabile che li incontri.

WLAN

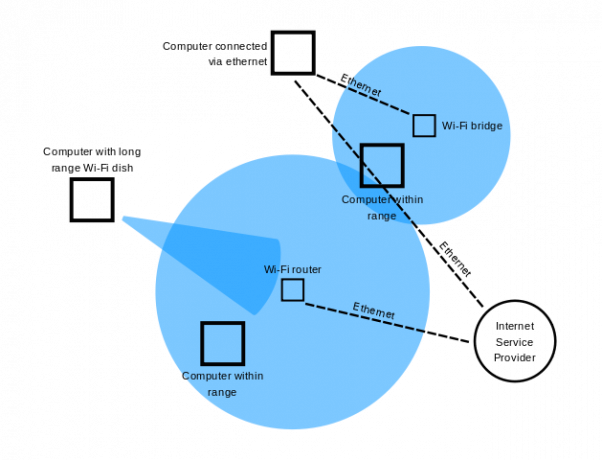

UN Rete locale senza fili collega due o più dispositivi tramite distribuzione wireless. Una rete WLAN di solito funziona in un'area riservata, fornendo solo connettività a quei dispositivi all'interno dei suoi confini. Qualsiasi dispositivo che si sposta al di fuori dell'area di copertura perderà la connessione alla rete.

Probabilmente gestire una WLAN a casa propria WiFi al massimo: ottieni il massimo dalla rete wireless su Windows 8Windows 8 semplifica la connessione a una rete WiFi. Di conseguenza, alcune cose non funzionano come in Windows 7. Se hai riscontrato problemi, probabilmente c'è una soluzione semplice. Leggi di più , utilizzando un router per fornire la trasmissione wireless dei dati tra i tuoi dispositivi.

WPAN

UN Rete di area personale senza fili (WPAN) descrive una rete utilizzata per comunicare tra dispositivi intrapersonali. Quando sei seduto alla tua scrivania usando un mouse Bluetooth, cuffie, mouse e tastiera Come configurare il Bluetooth per un PC Windows 7Devi usare il Bluetooth con Windows 7? Ecco come configurare il Bluetooth, rendere rilevabili i dispositivi e associarli al PC. Leggi di più , stai utilizzando un WPAN.

I WPAN descrivono la comunicazione tra dispositivi in stretta vicinanza, ma possono anche riferirsi a dispositivi in un raggio d'azione più ampio, ovvero collegato tramite una rete locale senza fili (vedere sopra per ulteriori informazioni su WLAN).

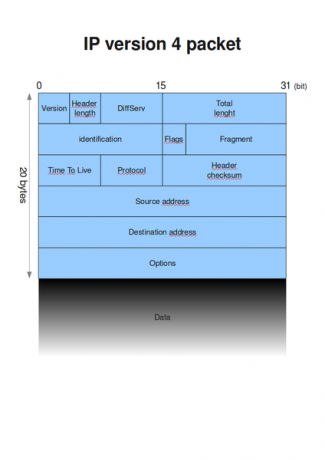

Protocolli - IPv4 e IPv6

Internet usa una gamma di protocolli standardizzati che consentono la comunicazione di rete IPv6 vs. IPv4: dovresti preoccuparti (o fare qualcosa) come utente? [MakeUseOf Explains]Più recentemente, si è parlato molto del passaggio a IPv6 e di come porterà molti vantaggi a Internet. Ma questa "notizia" continua a ripetersi, dato che c'è sempre un occasionale ... Leggi di più . La suite di protocolli Internet è nota come TCP / IP, che sta per Protocollo di controllo della trasmissione / protocollo Internet.

La prima versione principale di TCP / IP è stata Protocollo Internet versione 4 (IPv4). Il suo successore è Protocollo Internet versione 6 (IPv6), sebbene entrambi i protocolli siano in uso.

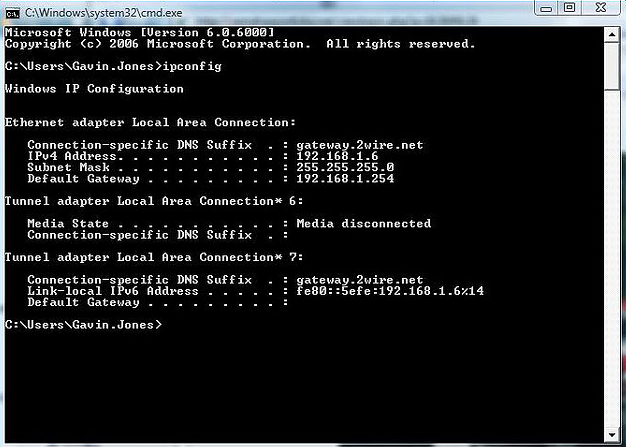

Utilizziamo entrambi i protocolli per definire la trasmissione dei dati su Internet. Definiscono anche il numero di disponibili Protocollo internet (IP) indirizzi disponibili per l'uso in qualsiasi momento. Ad esempio, potresti aver visto un indirizzo Internet Protocol online simile al seguente:

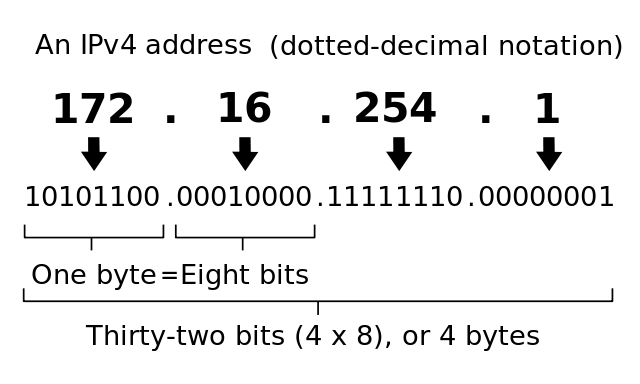

192.19.254.1

Questa serie di numeri si riferisce a una posizione specifica su Internet Come funziona Internet [INFOGRAFICO] Leggi di più . A ogni sito, router e dispositivo connesso a Internet viene assegnato un IP specifico. IPv4 ha limitato il numero di indirizzi IP disponibili a 4.294.967.296. Sembra molto? L'esaurimento degli indirizzi IPv4 è passato da molto tempo, nel lontano febbraio 2011. Questo perché gli IP IPv4 sono stati progettati come numeri interi a 32 bit, limitando il numero disponibile di indirizzi. Vedi l'immagine sotto per una breve spiegazione.

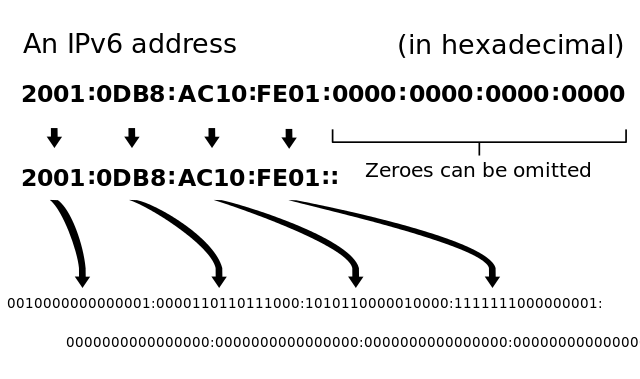

Il Lo standard IPv6 è stato lanciato per risolvere questo problema IPv6 & The Coming ARPAgeddon [Spiegazione della tecnologia] Leggi di più utilizzando indirizzi IP esadecimali a 128 bit, fornendo uno spazio di indirizzi di 3.400.000.000.000.000.000.000.000.000.000.000.000.000.000 di spazi in cui Internet dovrebbe diffondersi gradualmente. Un indirizzo IP IPv6 ha un aspetto diverso anche dalla sua controparte IPv4:

4532: 1cb8: 75a3: 4942: 1771: 9e2c: 1350: 8331

Sebbene IPv6 abbia fornito l'espansione dell'indirizzo IP necessaria per una Internet in rapida espansione, non è interoperabile con IPv4. Ciò significa che IPv6 funziona essenzialmente su una rete parallela. Tuttavia, sono già in funzione numerosi gateway di traduzione IP, quindi non dovresti notare molte differenze.

NAT

Traduzione dell'indirizzo di rete è più comunemente usato dai router 1,2 milioni di router sono vulnerabili al dirottamento. È uno di loro? Leggi di più per condividere un singolo indirizzo IP (vedi sopra per Protocolli - IPv4 e IPv6 per ulteriori informazioni) su più dispositivi.

Se si dispone di un router wireless a casa, è probabile che utilizzi NAT per consentire a ciascuno dei dispositivi collegati di accedere a Internet tramite un singolo gateway (vedere di seguito per ulteriori informazioni sui gateway).

Dall'esterno, il tuo router ha un solo indirizzo IP. Il router può assegnare singoli indirizzi IP ai dispositivi nella rete domestica, creando una rete locale.

porta

porta si riferisce a un dispositivo nella rete che consente al traffico di spostarsi liberamente da una rete all'altra. Il router funziona come gateway, consentendo ai dati di instradare in modo efficace da Internet ai dispositivi collegati.

Pacchetto

UN pacchetto è il più formato comune di dati trasportati su Internet Come bypassare i siti bloccati e le restrizioni di InternetDevi accedere a un sito Web bloccato? Prova questi suggerimenti e trucchi per aggirare le restrizioni di Internet e visualizzare i contenuti desiderati. Leggi di più . Un pacchetto è tradizionalmente costituito da due tipi di dati: informazioni di controllo e dati utente.

Le informazioni di controllo si riferiscono ai dati richiesti dalla rete per fornire i dati dell'utente: indirizzi di origine e di destinazione, informazioni di sequenziamento e codici di rilevamento degli errori.

I dati dell'utente si riferiscono ai dati effettivi che vengono trasferiti, che si tratti di cercare un sito Web, fare clic su un collegamento o trasferire file.

P2P

Peer to peer è un termine sempre più presente nelle notizie. Come un numero di importanti I provider di servizi Internet (ISP) si muovono per limitare il download illegale Perché il torrent sicuro è morto con The Pirate BayPer quanto riguarda il torrenting "popolare", la sicurezza comparata che esisteva a The Pirate Bay è sparita, e il download sicuro di torrent con esso. Leggi di più , Le reti P2P sono ora altamente controllate.

Una rete P2P suddivide le attività su singoli computer o colleghi, in una rete distribuita. Ciò significa che ogni computer nella rete fornisce una parte delle sue risorse per consentire la distribuzione dei dati senza richiedere un centro di distribuzione centrale. I peer sono contemporaneamente utenti e fornitori della rete, consentendo alle reti P2P di impegnarsi in attività più potenti, pur rimanendo vantaggioso per tutti gli utenti connessi.

Il P2P è ampiamente noto per il suo coinvolgimento nelle reti di condivisione di file, di cui alcuni contenuti condivisi violano la legge sul copyright. Tuttavia, La condivisione di file P2P viene utilizzata anche per molte attività legali Funzionamento della condivisione file P2P (peer to peer)Ti chiedi che cos'è la condivisione di file peer-to-peer (P2P) e come è iniziata? Spieghiamo cosa dovresti sapere. Leggi di più poiché la sua distribuzione delle attività consente il trasferimento di dati con risorse limitate di file di dimensioni maggiori. Molte distro Linux usano P2P Le migliori distribuzioni operative di LinuxLe migliori distro Linux sono difficili da trovare. A meno che tu non legga la nostra lista dei migliori sistemi operativi Linux per giochi, Raspberry Pi e altro. Leggi di più per mantenere bassi i costi operativi, mentre criptovalute come Bitcoin utilizzare P2P per garantire l'integrità della rete.

Altre reti P2P comunemente utilizzate sono Skype e Spotify. Entrambe queste applicazioni utilizzano una combinazione di rete P2P e streaming diretto per alleggerire il carico sulle proprie risorse e sugli utenti.

Protocolli - TLS / SSL - HTTPS

Sicurezza del livello di trasporto e il suo predecessore, Secure Sockets Layer costituisce una parte importante della protezione dei dati su Internet. Sono protocolli crittografici che consentono di comunicare in modo sicuro dati sensibili con una vasta gamma di siti Web, come portali bancari online, rivenditori e gateway governativi.

TLS / SSL funziona da crittografia a strati Non solo per i paranoici: 4 motivi per crittografare la tua vita digitaleLa crittografia non è solo per i teorici della cospirazione paranoica, né è solo per i fanatici della tecnologia. La crittografia è qualcosa di cui tutti gli utenti di computer possono beneficiare. I siti Web di tecnologia scrivono su come crittografare la tua vita digitale, ma ... Leggi di più sull'esistente Protocollo di trasferimento ipertestuale (HTTP) che usiamo tutti per navigare sul Web. Questo ci dà Protocollo di trasferimento ipertestuale Sicuro (HTTPS), che potresti aver notato quando accedi al tuo conto bancario o acquisti tramite Amazon.

DDoS

Il termine Distributed Denial of Service è apparso in sempre più titoli, così come società ben note cadono vittime di attacchi di hacking. Il giorno di Natale 2014 rimarrà nella memoria di molti giocatori come il giorno in cui, dopo aver scartato una nuova Xbox splendente Uno o PS4 e il collegamento a Internet per la prima volta tutte le attività online sono state effettivamente bloccate da un DDoS.

La negazione del servizio non è sempre dannosa Qual è la differenza tra un buon hacker e un cattivo hacker? [Opinione]Ogni tanto sentiamo qualcosa nelle notizie sugli hacker che abbattono siti, sfruttano un moltitudine di programmi, o minacciando di spostarsi in aree ad alta sicurezza dove si trovano non dovrebbe appartenere. Ma se... Leggi di più . Se troppi utenti tentano di accedere allo stesso indirizzo IP in un solo momento, può sovraccaricare il server di hosting del sito Web, impedendo l'accesso al servizio. Questa negazione involontaria del servizio si verifica regolarmente quando un sito Web con una vasta base di utenti si collega a uno molto più piccolo. In effetti, il sito di notizie Reddit chiama affettuosamente questo "l'abbraccio della morte di Reddit. "

Tuttavia, può anche essere utilizzato in modo dannoso da parte di coloro che desiderano rendere deliberatamente non disponibile un servizio. Questo è dove il "distribuito"Aspetto entra in gioco. Un hacker può utilizzare una rete di computer per inondare un singolo (o insieme di) IP di richieste, forzando il servizio offline.

Questi attacchi sono generalmente coordinati e di solito utilizzano una rete di computer compromessi, chiamati zombie. Gli zombi sono sistemi che sono stati infettati da un virus o un cavallo di Troia che consente a un utente remoto di controllare le risorse di quel sistema. Gli zombi sono più ampiamente conosciuti come robot e dare origine al termine botnet - una rete di sistemi compromessi.

DNS

Il Domain Name System è il modo in cui i nostri computer traducono il nostro normale testo di tutti i giorni in indirizzi IP leggibili dalla rete. Quando si digita makeuseof.com nella barra degli indirizzi del browser e premi invio, il tuo computer contatta il suo server DNS. Il server DNS risponde con l'indirizzo IP corrispondente di makeuseof.com, si connette e ti offre contenuti tecnologici gloriosi per il tuo divertimento.

Puoi imposta i tuoi server DNS in modo diverso Cambia preset DNS al volo con ChrisPC DNS SwitchGiocare con le impostazioni DNS sul tuo computer potrebbe velocizzare notevolmente la tua navigazione o aiutarti ad accedere al contenuto bloccato nella regione. Farlo manualmente è un trascinamento; basta usare uno switch DNS. Leggi di più dal loro valore predefinito, poiché esistono numerosi provider DNS alternativi, come Google Public DNS o OpenDNS. In alcuni casi, è possibile passare a un provider DNS alternativo restituire piccoli vantaggi in termini di velocità Come ottimizzare il DNS per Internet più veloce"Internet è solo una serie di tubi" come affermava saggiamente un uomo. Sfortunatamente, non è così semplice. Esiste un'architettura complessa che supporta Internet e i pacchetti di dati devono viaggiare ... Leggi di più durante il caricamento di pagine Web o migliorare l'affidabilità con il provider di servizi Internet.

Questo articolo ha aiutato la tua rete a capire? Avresti incluso qualcosa di diverso? Facci sapere di seguito!

Crediti immagine: WiFi Range, Simbolo bluetooth, IPv4, IPv6, Router, Pacchetto IPv4, Computer collegati in rete, Architettura DDoS, Cablaggio del server e Ethernet tutto via Wikimedia Commons, IPCONFIG tramite l'utente Fallenninja di Flickr

Gavin è Senior Writer per MUO. È anche redattore e SEO Manager del sito gemello focalizzato sulla crittografia di MakeUseOf, Blocks Decoded. Ha una BA (Hons) Contemporary Writing with Digital Art Practices saccheggiata dalle colline del Devon, oltre a oltre un decennio di esperienza professionale nella scrittura. Gli piace abbondanti quantità di tè.