Annuncio pubblicitario

Abbiamo superato un altro anno in termini di sicurezza... e che anno è stato. Dagli attacchi ransomware globali alle perdite contenenti miliardi di record, ha avuto tutto. La sicurezza informatica è una costante novità. Non passa un mese senza grandi perdite, attacchi o simili.

Hai notato tutto quello che è successo? È difficile tenere il passo, anche per me, e guardo e leggo le notizie sulla sicurezza ogni giorno. Con questo in mente, ho raccolto e recensito l'anno sulla sicurezza informatica in modo che tu possa sederti e meravigliarti di tutto ciò che è andato storto in modo spettacolare.

I grandi eventi

La sicurezza nel 2017 è stata punteggiata da una serie di eventi selvaggi, estremamente memorabili. Molti degli eventi erano così grandi da colpire quasi tutti sul pianeta. Alcuni hanno abbattuto le principali istituzioni, mentre altri hanno riguardato perdite di dati davvero sorprendenti da parte di istituzioni precedentemente attendibili. Diamo un'occhiata ai principali eventi che hanno caratterizzato l'anno.

The Shadow Brokers

Nell'aprile 2016, un gruppo oscuro (capito ?!) noto come Shadow Brokers ha annunciato di aver violato un server appartenente a un'operazione elite collegata alla NSA nota come Equation Group. All'epoca, The Shadow Brokers offriva un piccolo campione di presunti strumenti e dati di hacking della NSA. Halloween e Black Friday 2016 hanno visto The Shadow Brokers tentare di mettere all'asta i loro guadagni mal guadagnati, senza molto successo.

Apparentemente Shadow Brokers ha fatto un po 'di soldi con la loro asta (se possono collezionare).

Forse stanno finalmente padroneggiando l'intera cosa del capitalismo?

- emptywheel (@emptywheel) 2 luglio 2017

Stavano cercando 750 BTC - per un valore di circa $ 750.000 a gennaio 2017 ma oltre $ 9.000.000 a un massimo storico a dicembre 2017. Invece, hanno ricevuto circa $ 18.000 di Bitcoin e rilasciato l'intero dump di strumenti di hacking della NSA, online gratuitamente. L'identità di The Shadow Brokers rimane sconosciuta. Vi sono, tuttavia, ampie speculazioni sul fatto che si trattasse di un gruppo di hacker del governo russo d'élite che cercava di mettere insieme le loro controparti e di illustrare che attribuire hack di stato-nazione è un affare pericoloso.

Quello che è successo dopo? L'attacco globale al ransomware e come proteggere i tuoi datiUn massiccio attacco informatico ha colpito i computer di tutto il mondo. Sei stato colpito dal ransomware autoregolante ad alta virulenza? In caso contrario, come puoi proteggere i tuoi dati senza pagare il riscatto? Leggi di più Continua a leggere, amico.

Voglio piangere

Tra gli strumenti di hacking di The Shadow Brokers c'era un exploit noto come ETERNALBLUE (anch'esso stilizzato EternalBlue). EternalBlue sfrutta una vulnerabilità nota (ora patchata) in Microsoft Server Message Block (SMB) protocollo, che consente agli aggressori di inserire pacchetti appositamente predisposti per eseguire codice dannoso su una destinazione macchina.

L'NSA ha avvertito Microsoft che gli hacker avevano compromesso l'exploit di EternalBlue. Microsoft ha risposto annullando gli aggiornamenti di sicurezza di febbraio 2017, rattoppando l'exploit e implementandolo a marzo 2017. Vai avanti fino a maggio 2017 e l'attacco ransomware WannaCry colpisce, sfruttando - hai indovinato - EternalBlue e la vulnerabilità del protocollo SMB.

La polizia è al Southport Hospital e le ambulanze sono "appoggiate" all'A & E mentre il personale affronta la crisi di hacking in corso #NHSpic.twitter.com/Oz25Gt09ft

- Ollie Cowan (@Ollie_Cowan) 12 maggio 2017

WannaCry ha sfogliato 250.000 computer segnalati entro le prime 24 ore, crittografando macchina dopo macchina, chiedendo il pagamento in Bitcoin per chiave di crittografia privata richiesta per sbloccare ciascun dispositivo Come sbloccare WannaCry Ransomware senza pagare un centesimoSe sei stato colpito da WannaCry, tutti i tuoi file sono bloccati a un prezzo elevato. Non pagare quei ladri: prova questo strumento gratuito per sbloccare i tuoi dati. Leggi di più . L'NHS del Regno Unito è stato colpito duramente, costringendo alcune aree a funzionare solo con servizi di emergenza. WannaCry ha interessato direttamente Telefonica, FedEx, Deutsche Bank, Nissan, Renault, il servizio ferroviario russo, le università cinesi e altro ancora.

Marcus Hutchins, alias MalwareTech, ha ridotto l'epidemia globale di ransomware registrando un nome di dominio trovato nel codice sorgente di ransomware. Il nome di dominio agito collega una dolina per nuove infezioni. Invece di crittografare il dispositivo, il ransomware era inattivo. Più tardi nello stesso mese, l'enorme botnet Mirai tentato di DDoS Come proteggersi da un attacco DDoS?Gli attacchi DDoS - un metodo utilizzato per sovraccaricare la larghezza di banda di Internet - sembrano essere in aumento. Ti mostriamo come proteggerti da un attacco di negazione del servizio distribuito. Leggi di più il sito del dominio kill-switch di WannaCry per riportare in vita il ransomware (ma alla fine fallito). Altri lanciati Varianti di WannaCry progettate per sfruttare la stessa vulnerabilità Impedisci le varianti di malware WannaCry disabilitando questa impostazione di Windows 10Per fortuna WannaCry ha smesso di diffondersi, ma dovresti comunque disabilitare il vecchio protocollo non sicuro che ha sfruttato. Ecco come farlo sul tuo computer in un attimo. Leggi di più .

WannaCry / WanaCrypt0r 2.0 sta effettivamente innescando la regola ET: 2024218 "ET EXPLOIT Possible ETERNALBLUE MS17-010 Echo Response" pic.twitter.com/ynahjWxTIA

- Kafeine (@kafeine) 12 maggio 2017

Microsoft ha direttamente accusato l'NSA di aver causato l'incidente accumulando exploit critici per numerosi sistemi operativi e altri software critici.

Votazioni

Le violazioni dei dati sono diventate una dozzina. Sono ovunque, influenzano tutto e significano che devi cambiare le tue password. Ma a giugno 2017, il ricercatore di sicurezza Chris Vickery ha scoperto un database accessibile al pubblico contenente i dettagli di registrazione degli elettori per 198 milioni di elettori statunitensi. Ciò equivale a quasi tutti gli elettori che risalgono a circa dieci anni o più.

I dati, raccolti e aggregati dalla società di dati conservatori Deep Root Analytics, sono stati ospitati su un server Amazon S3 non configurato correttamente. Fortunatamente per Deep Root Analytics, la maggior parte dei dati era accessibile al pubblico, il che significa che conteneva nomi, indirizzo, affiliazioni delle parti e così via. Ma un hacker potrebbe sicuramente trovare un uso per quella quantità di informazioni personali pre-aggregate.

Vickery ha dichiarato: "È sicuramente la scoperta più grande che abbia mai avuto. Stiamo iniziando a dirigerci nella giusta direzione assicurando questa roba, ma peggiorerà prima che migliori. Questo non è il fondo. " Tempi preoccupanti, davvero.

Equifax

Rollup, rollup, la prossima enorme violazione è qui. L'incredibile violazione dei dati Equifax Equihax: una delle violazioni più disastrose di tutti i tempiLa violazione di Equifax è la violazione di sicurezza più pericolosa e imbarazzante di tutti i tempi. Ma conosci tutti i fatti? Sei stato colpito? Cosa puoi fare al riguardo? Scoprilo qui Leggi di più attirò l'attenzione di quasi tutti i cittadini americani. Perché? Poiché l'agenzia di segnalazione del credito ha subito una grave violazione, non è riuscita a divulgare le informazioni, lasciare che i membri del consiglio vendano azioni prima annunciando la violazione ed esponendo la storia creditizia dettagliata di quasi tutti i cittadini americani a chiunque metta le mani sul dati.

Sembra male, vero? Era ed è cattivo. Non contento di esporre la storia creditizia di centinaia di milioni di cittadini, Equifax ha ripetutamente rovinato l'operazione di pulizia. Allora, cos'è successo?

Nel dicembre 2016, un ricercatore di sicurezza ha dichiarato a Motherboard, in forma anonima, di essersi imbattuto in un portale online destinato esclusivamente ai dipendenti Equifax. Il ricercatore ha sfruttato un bug di "navigazione forzata" e ha immediatamente ottenuto l'accesso ai record di milioni di cittadini statunitensi. Il ricercatore ha informato Equifax della vulnerabilità come divulgazione responsabile. Tieni presente questa violazione.

Nel settembre 2017 sono emerse notizie secondo cui Equifax era stata vittima di una grave violazione della sicurezza informatica, ma la violazione si era verificata a marzo 2017. La violazione sembra provenire dalla stessa vulnerabilità descritta in precedenza per l'agenzia di credito. Allo stesso tempo (sempre a settembre), Equifax ha annunciato il furto di dati che ha avuto un impatto su 145 milioni di consumatori statunitensi, nonché tra 400.000 e 44 milioni di residenti nel Regno Unito e 8000 canadesi.

Gli hacker hanno recuperato informazioni personali tra cui nomi completi, date di nascita, indirizzi, numeri di previdenza sociale e molti altri tipi di informazioni vitali, come le patenti di guida. In poche parole, è una delle peggiori perdite di dati mai viste.

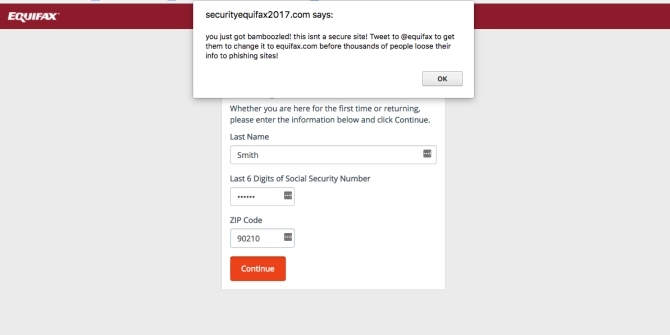

Peggio ancora

Ma peggiora. Nei giorni seguenti l'annuncio, il sito di recupero e assistenza dell'account Equifax Come verificare se i tuoi dati sono stati rubati nella violazione di EquifaxSono appena emerse notizie di una violazione dei dati Equifax che colpisce fino all'80% di tutti gli utenti di carte di credito statunitensi. Sei uno di loro? Ecco come controllare. Leggi di più è stato contrassegnato come spam da OpenDNS e portato offline, presumibilmente un sito di phishing. Oh, e per controllare lo stato del proprio account, gli utenti dovevano inserire le ultime sei cifre dei loro numeri di previdenza sociale - l'ironia non è andata persa. Quindi il sito ha iniziato a restituire informazioni false. Numerose segnalazioni di utenti che hanno inserito informazioni completamente false hanno restituito risultati positivi, informando l'utente della perdita dei propri dati. E poi è apparso un sito di phishing, annebbiando ulteriormente le acque già torbide.

Aggiungendo la beffa al danno, il deputato Barry Loudermilk ha presentato una proposta di legge alla Camera dei rappresentanti degli Stati Uniti che essenzialmente spogliava le protezioni dei consumatori direttamente in relazione alle attività condotte dal credito degli Stati Uniti agenzie. Il disegno di legge ha anche tentato di annullare tutti i danni punitivi. Loudermilk aveva precedentemente ricevuto $ 2.000 durante il ciclo elettorale 2016 da Equifax.

Nessun gruppo di hacking ha ancora presentato dati. Quando lo fanno, tuttavia, puoi essere sicuro che i dati avranno un prezzo elevato.

Vault 7

Non sarebbe un anno nella sicurezza informatica senza una voce da WikiLeaks. Nel marzo 2017, WikiLeaks rilasciato una serie di documenti della CIA CIA Hacking & Vault 7: la tua guida all'ultima versione di WikiLeaksTutti parlano di Wikileaks - di nuovo! Ma la CIA non ti sta davvero guardando tramite la tua smart TV, vero? Sicuramente i documenti trapelati sono falsi? O forse è più complicato di così. Leggi di più costituito da 7.818 pagine Web, con ulteriori 943 allegati. Quando viene premuto sulla loro autenticità, ex direttore della CIA Michael Hayden ha dichiarato che la CIA "non commenta l'autenticità o il contenuto o presunti documenti di intelligence".

Altri funzionari, sia attuali che precedenti, hanno confermato l'autenticità dei documenti. Altri hanno paragonato la fuga di CIA Vault 7 agli strumenti di hacking trapelati dagli NSA tramite The Shadow Brokers. Cosa conteneva Vault 7? I criminali informatici possiedono strumenti di hacking della CIA: cosa significa per teIl malware più pericoloso della Central Intelligence Agency - in grado di hackerare quasi tutta l'elettronica di consumo senza fili - ora potrebbe sedere nelle mani di ladri e terroristi. Cosa significa questo per te? Leggi di più

# Vault7 è stato interessante per le persone infosec e degno di nota in quanto ha mostrato incompetenza della CIA. Ma 8 mesi di silenzio dopo aver preso in giro #MediaOps era impreciso e deludente. Mi chiedo se troppi aspiranti perdenti abbiano i piedi freddi dopo l'isteria senza sosta di Russiagate.

- Caro Kann (@kann_caro) 7 dicembre 2017

I documenti sono essenzialmente un catalogo altamente dettagliato di potenti strumenti di hacking e exploit. Tra le altre cose ci sono istruzioni su come compromettere Skype, reti Wi-Fi, documenti PDF, programmi antivirus commerciali, furto di password e molto altro.

La società di sicurezza informatica Symantec ha analizzato gli strumenti e trovato diverse descrizioni abbinando strumenti "usati negli attacchi informatici contro almeno 40 bersagli diversi in 16 paesi diversi" da un gruppo noto come Longhorn. L'analisi Symantec delle tempistiche di sviluppo per determinati strumenti e il loro utilizzo rispetto a specifici target ha ulteriormente confermato l'autenticità dei contenuti di Vault 7 e il loro collegamento diretto con CIA.

Violazioni dei dati

Quei cinque eventi furono probabilmente le rivelazioni più grandi e scioccanti dell'anno. Ma non erano gli unici eventi importanti. Ci sono state diverse violazioni dei dati che coinvolgono numeri da capogiro; la discarica di River City Media da sola conteneva 1,4 miliardi di account e-mail, indirizzi IP, nomi completi e altro 711 milioni di indirizzi e-mail compromessi da Onliner Spambot Leggi di più (e questo senza considerare che gli stessi RCM sono un gruppo oscuro di fornitori di spam).

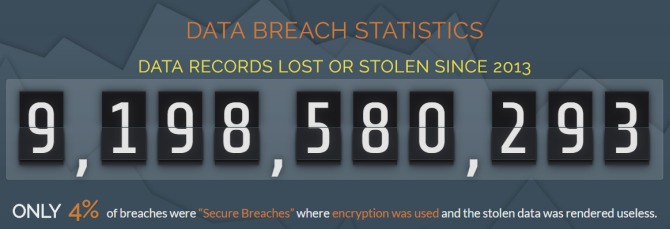

La figura seguente è semplicemente sbalorditiva, ma rappresenta un 56 percento in registrato record persi o rubati da quando ho scritto l'ultimo rapporto di fine anno.

O per quanto riguarda il servizio sanitario nazionale del Regno Unito? Il servizio sanitario nazionale scricchiolante ha subito il peggior evento di violazione dei dati nel marzo 2017. Una divulgazione accidentale ha rivelato i dati medici privati di 26 milioni di record, che rappresentano 2.600 pratiche sanitarie in tutto il paese. O il cosiddetto Grande perdita asiatica, un database di hacker che contiene oltre 1 miliardo di record rubati da diverse importanti aziende tecnologiche cinesi? Quello a malapena ha fatto notizia al di fuori dell'Asia e dei circoli di sicurezza informatica.

Se desideri saperne di più sui numeri di peso dietro ogni violazione, ti suggerisco di sfogliare Indice del livello di violazione. In alternativa, questo elenco delle forze di identità è anche completo.

Malware e ransomware

I freddi fatti numerici sono i seguenti: gli attacchi di malware e ransomware sono in costante aumento. A livello globale, ci sono anche più varianti di malware e ransomware. Il blog sulla sicurezza di G-DATA stime che ci sono più di 27.000 nuovi campioni di malware ogni giorno - è ogni 3,2 secondi. Il loro studio semestrale ha rilevato che nel 2017 sono stati creati uno su cinque campioni di malware. (Leggi la nostra guida su come rimuovere la maggior parte di essi La guida completa alla rimozione di malwareIl malware è ovunque in questi giorni e l'eradicazione del malware dal sistema è un processo lungo, che richiede una guida. Se ritieni che il tuo computer sia infetto, questa è la guida di cui hai bisogno. Leggi di più !)

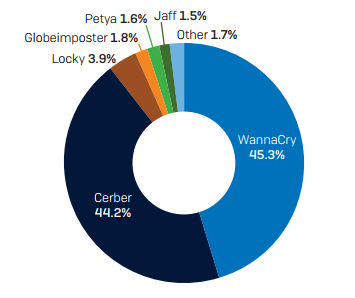

Quest'anno il worm-ransom di WannaCry descritto in precedenza ha completamente distorto il panorama delle infezioni. Un Sophos recente rapporto [PDF] ha spiegato che mentre “Cerber è stata la famiglia di ransomware più prolifica... il suo potere fu oscurato per alcuni mesi... quando WannaCry ha preso d'assalto il pianeta sul dorso di un verme. " Anche altri vettori di attacco, come malvertising, phishing e spam con allegati dannosi, hanno visto aumenti considerevoli.

Altri ceppi estremamente virulenti, come Petya / NotPetya / GoldenEye Tutto ciò che devi sapere sul NotPetya RansomwareUna brutta forma di ransomware soprannominata NotPetya si sta attualmente diffondendo in tutto il mondo. Probabilmente hai qualche domanda e abbiamo sicuramente delle risposte. Leggi di più aumentato il livello di attacco del ransomware crittografando il Master Boot Record, forzando un riavvio per abilitare la crittografia processo, eseguendo un prompt dei comandi CHKDSK falso per mascherare il processo ed esigendo un riscatto sostanziale per decrittografare il processo sistema.

Cryptojacking

Per esempio, un malvertising comune Che cos'è il Malvertising e come puoi prevenirlo?Il malvertising è in aumento! Ulteriori informazioni su cos'è, perché è pericoloso e come proteggersi da questa minaccia online. Leggi di più tattica Che cos'è il Malvertising e come puoi prevenirlo?Il malvertising è in aumento! Ulteriori informazioni su cos'è, perché è pericoloso e come proteggersi da questa minaccia online. Leggi di più (noto come cryptojacking) sta reindirizzando l'utente a un sito in esecuzione un minatore di criptovaluta in background. In alcuni casi, anche dopo aver chiuso la scheda offensiva, lo script di mining di criptovaluta continua a funzionare. Altre istanze basta bloccare una pagina web verso il basso Che cos'è il Malvertising e come puoi prevenirlo?Il malvertising è in aumento! Ulteriori informazioni su cos'è, perché è pericoloso e come proteggersi da questa minaccia online. Leggi di più ed emettere un riscatto per utenti ignari o scaricare forzatamente kit di exploit dannosi sul dispositivo.

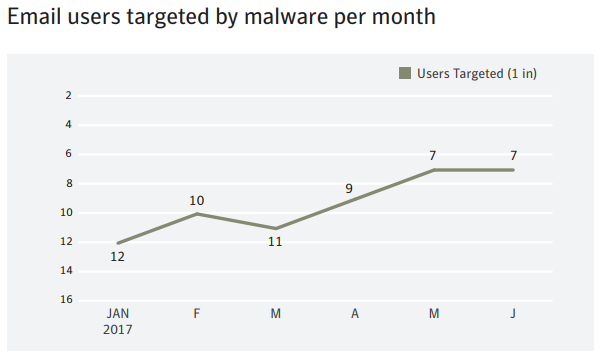

Nel terzo trimestre del 2017, Kaspersky Lab ha riscontrato che il 59,56 percento del traffico e-mail globale era costituito da spam, con un aumento dell'1,05 percento rispetto al trimestre precedente. Di quello spam, Symantec stimato uno su 359 trasporta un allegato dannoso, mentre l'email, in generale, resti il meccanismo di consegna n. 1 per il malware.

“Nessun altro canale di distribuzione si avvicina: siti Web non compromessi contenenti exploit kit, non di rete tecnologie di condivisione file come SMB, non campagne pubblicitarie dannose che invogliano gli utenti a fare clic sul banner Annunci. In effetti, un utente ha quasi il doppio delle probabilità di incontrare malware tramite e-mail rispetto a un sito Web dannoso. "

Privacy e sorveglianza

Non solo è aumentata la quantità di malware, ransomware, spam e simili, ma la nostra privacy generale sta diminuendo in un momento di crescente sorveglianza. A cavallo dell'anno, stavamo ancora facendo i conti con il colossale Yahoo! violazione dei dati. Non l'ho incluso in questa recensione annuale perché la maggior parte delle informazioni è arrivata a dicembre 2016 - dopo aver scritto la recensione dell'anno scorso, ma soprattutto prima del 2017.

Il lungo e il corto è questo: Yahoo! nel corso del 2016 ha subito numerose violazioni dei dati con conseguente perdita di miliardi di record individuali. È stato così male che ha quasi distrutto l'enorme fusione di Yahoo / Verizon. Tuttavia, le seguenti statistiche sono post-Yahoo, ma pre-Equifax e registrazione degli elettori perdono, quindi tienilo a mente.

Nel gennaio 2017, Pew Research ha riferito quello "La maggioranza degli americani (64 percento) ha sperimentato personalmente una grave violazione dei dati e una parte relativamente grande del pubblico non ha fiducia istituzioni chiave - in particolare il governo federale e i siti di social media - per proteggere le loro informazioni personali ". Data la perdita di Equifax ha esposto 145 milioni di cittadini e la perdita di registrazione degli elettori ha rivelato 198 milioni di record, sono disposto a scommettere che la percentuale ha significativamente è aumentato.

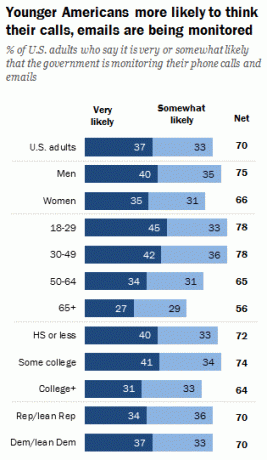

Per quanto riguarda la sorveglianza, solo il 13 percento del pubblico statunitense dire "non è affatto probabile" che il governo stia monitorando le loro comunicazioni. Questo, dopo la significativa riduzione della copertura di acquisizione dei metadati dell'NSA Cosa possono dire le agenzie di sicurezza governative dai metadati del telefono? Leggi di più , Sta dicendo. Quasi l'80% degli adulti statunitensi di età inferiore ai 50 anni ritiene che le loro comunicazioni siano monitorate. Tuttavia, nella fascia over 50, questa cifra scende a circa il 60 percento.

Phishing

Eccola, la buona notizia che aspetti. Il numero complessivo di siti di phishing è sceso da un massimo di al di sopra di 450.000 nel secondo trimestre 2016 a circa 145.000 nel secondo trimestre 2017. Tempo di celebrazione!

Non così in fretta! Il numero complessivo di phishing siti è notevolmente diminuito, ma è aumentata la varietà dei metodi di phishing. Invece di usare semplicemente e-mail con esca, i malfattori stanno diffondendo le loro armi malevoli attraverso la messaggistica istantanea e altre piattaforme di comunicazione.

Su WhatsApp, SnapChat e altri servizi di messaggistica istantanea sono presenti biglietti aerei falsi, truffe di buoni del supermercato, caffè gratuiti, mobili, biglietti per il cinema e altro ancora.

In attesa di 2018

A questo punto, probabilmente stai pensando "Per favore, lascia che finisca". Bene, sei fortunato! Hai raggiunto la fine di questa revisione della cibersicurezza del 2017, completa ma del tutto desolante. Riassumendo: all'aumentare delle minacce, il loro danno è peggiore, costa di più e ha implicazioni più ampie.

Rimanere al sicuro online non è del tutto facile. Ma non deve nemmeno essere un lavoro ingrato. C'è un singolo fattore di interconnessione tra ogni attacco. Indovinato? Esatto: è il fattore umano. L'educazione verso le competenze di base della sicurezza informatica mitiga una quantità fenomenale di potenziali problemi.

La privacy e la sicurezza sono un concetto che si sta lentamente allontanando mentre ci spostiamo nel 2018. La tecnologia sta creando una comodità insondabile, ma il costo è difficile da recuperare una volta perso. I cittadini sono sempre più alla ricerca di nuove soluzioni per proteggere la loro privacy. O, almeno, gestendo i dati che cedono. Le soluzioni di sfruttamento dei dati stanno guadagnando terreno, puntando a restituire potenza agli utenti come creatori di dati. Diverse startup blockchain effettueranno audaci tentativi per tutto il 2018 e successivamente per raggiungere questo obiettivo. (Oltre a quelli impostato per modificare il nostro rapporto con le agenzie di credito 3 agenzie di credito Blockchain che cambiano la nostra relazione con il denaroLe agenzie di credito sono cimeli del passato, i dinosauri inclini ad abusi, frodi e furti di identità. È tempo di parlare della tecnologia che bloccherà un'altra perdita di dati in stile Equifax: la blockchain. Leggi di più , pure.)

Istruzione, istruzione, istruzione

Ma in realtà, dobbiamo accettarlo la privacy come una volta sapevamo che è sparita da tempo Evitare la sorveglianza su Internet: la guida completaLa sorveglianza di Internet continua a essere un argomento caldo, quindi abbiamo prodotto questa risorsa completa sul perché è un grosso problema, chi c'è dietro, se puoi evitarlo completamente e altro. Leggi di più . Ogni utente di Internet si trova in cima a una montagna di dati aggregati. Internet (e con esso, i big data) si sono sviluppati più velocemente di altre tecnologie che cambiano il mondo. Sfortunatamente, gli utenti rimangono intrappolati nel fango.

Come guru della crittografia Bruce Schneier dice, "Le persone non testano i loro alimenti per agenti patogeni o le loro compagnie aeree per motivi di sicurezza. Lo fa il governo. Ma il governo non è riuscito a proteggere i consumatori dalle società di Internet e dai giganti dei social media. Ma questo arriverà. L'unico modo efficace per controllare le grandi società è attraverso il grande governo. "

Non è troppo tardi per educare te stesso e coloro che ti circondano. Quasi sicuramente farà la differenza. E non devi spendere migliaia di dollari per essere sicuro, ma potrebbe salvarti ulteriormente. È un ottimo punto di partenza la nostra guida per migliorare la tua sicurezza online.

Sei stato colpito da una violazione della sicurezza nel 2017? Diteci nei commenti.

Gavin è Senior Writer per MUO. È anche redattore e SEO Manager del sito gemello focalizzato sulla crittografia di MakeUseOf, Blocks Decoded. Ha una BA (Hons) Contemporary Writing with Digital Art Practices saccheggiata dalle colline del Devon, oltre a oltre un decennio di esperienza professionale nella scrittura. Gli piace abbondanti quantità di tè.