Annuncio pubblicitario

DRM è dannoso per la nostra sicurezza. Nella migliore delle ipotesi, è un male necessario - e probabilmente non è necessario e non vale il compromesso. Ecco come DRM e le leggi che lo proteggono rendono i nostri computer meno sicuri e criminalizzano il fatto di parlarci dei problemi.

DRM può aprire buchi di sicurezza

Digital Rights Management (DRM) Che cos'è il DRM e perché esiste se è così male? [MakeUseOf Explains]La gestione dei diritti digitali è l'ultima evoluzione della protezione dalla copia. Oggi è la principale causa di frustrazione degli utenti, ma è giustificata? Il DRM è un male necessario in questa era digitale o è il modello ... Leggi di più stesso può essere insicuro. DRM è implementato con software e questo software necessita di autorizzazioni approfondite nel sistema operativo in modo da poter interrompere le normali funzioni del sistema operativo.

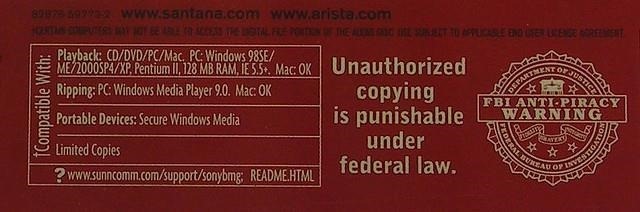

Il rootkit di protezione della copia del CD BMG di Sony - rilasciato per la prima volta nel 2005 - è una tempesta perfetta di problemi di sicurezza DRM.

Il rootkit di Sony è stato preinstallato su una varietà di CD audio. Quando hai inserito il CD nel tuo computer, il Il CD userebbe AutoRun in Windows per avviare automaticamente un programma che installa il rootkit XCP sul tuo computer. Questo software DRM è stato progettato per interferire con la copia o il ripping del CD. Il rootkit XCP è penetrato in profondità nel sistema operativo, installandosi in modo silenzioso, non fornendo alcun modo per disinstallarlo, consumando risorse di sistema eccessive e potenzialmente bloccando il computer. L'EULA di Sony non ha nemmeno menzionato questo rootkit nella stampa fine, che mostra quanto sono inutili gli EULA 8 clausole EULA ridicole che potresti aver già concordatoEcco alcuni dei termini e delle condizioni più ridicoli negli EULA dei servizi popolari. Potresti aver già accettato di loro! Leggi di più .

Ancora peggio, il rootkit XCP ha aperto falle di sicurezza sul sistema. Il rootkit ha nascosto tutti i nomi dei file che iniziano con "$ sys $" dal sistema operativo. Malware - come ad esempio il Trojan Breplibot - ha iniziato a trarne vantaggio per mascherarsi e infettare più facilmente i sistemi con il DRM di Sony installato.

Questo non è solo un esempio isolato. Nel 2012, è stato scoperto che il software uPlay di Ubisoft include una brutta buca di sicurezza in a plug-in del browser Plugin per browser: uno dei maggiori problemi di sicurezza sul Web oggi [Opinione]Nel corso degli anni i browser Web sono diventati molto più sicuri e induriti dagli attacchi. Il grande problema di sicurezza del browser in questi giorni sono i plugin del browser. Non intendo le estensioni che installi nel tuo browser ... Leggi di più ciò consentirebbe alle pagine Web di compromettere i computer che eseguono uPlay. uPlay è obbligatorio per l'esecuzione e l'autenticazione di giochi Ubisoft online. Questo non era un rootkit - solo "Codice davvero cattivo" nel software DRM che ha aperto un grosso buco.

Le leggi che proteggono il DRM criminalizzano la ricerca sulla sicurezza

Le leggi che proteggono il DRM possono criminalizzare la ricerca sulla sicurezza e impedirci persino di conoscere i problemi. Ad esempio, negli Stati Uniti, il Il Digital Millennium Copyright Act (DMCA) proibisce di eludere le misure di controllo dell'accesso. Cos'è la legge sul copyright dei media digitali? Leggi di più Ci sono alcune strette eccezioni per la ricerca sulla sicurezza, ma la legge criminalizza ampiamente la maggior parte delle elusioni che non rientrano in queste misure ristrette. Questi sono lo stesso tipo di leggi che criminalizzano il jailbreak e il rooting di telefoni, tablet e altri dispositivi È illegale eseguire il root del tuo Android o il jailbreak del tuo iPhone?Che tu stia eseguendo il root di un telefono Android o eseguendo il jailbreak di un iPhone, stai rimuovendo le restrizioni che il produttore o il gestore di telefonia mobile ha posto sul dispositivo che possiedi, ma è legale? Leggi di più .

Queste leggi e le minacce associate creano un ambiente agghiacciante. I ricercatori di sicurezza sono incoraggiati a tacere sulle vulnerabilità di cui sono a conoscenza piuttosto che divulgarle, perché divulgarle potrebbe essere illegale.

Questo è esattamente ciò che è accaduto durante il fiasco rootkit DRM di Sony. Come Sottolinea Cory Doctorow:

"... quando si è saputo che Sony BMG aveva infettato milioni di computer con un rootkit illegale per fermare il ripping (legale) di CD audio, i ricercatori della sicurezza si sono fatti avanti per rivelare di aver saputo del rootkit ma di aver avuto paura di dire qualcosa esso “.

UN Sondaggio Sophos ha riscontrato che il 98% degli utenti di PC aziendali ritiene che il rootkit DRM di Sony costituisca una minaccia alla sicurezza. La legge non dovrebbe mettere a tacere i ricercatori di sicurezza che potrebbero informarci su tali gravi problemi di sicurezza.

A causa del DMCA, potrebbe anche essere stato illegale per chiunque disinstallare il rootkit Sony dai propri PC. Dopotutto, ciò aggirerebbe il DRM.

DRM riduce il controllo sul proprio computer

Hai il controllo del tuo computer: questo è il problema principale che DRM sta cercando di risolvere. Quando ti siedi con un sistema operativo per PC generico, hai il pieno controllo di ciò che sta accadendo sul tuo PC. Ciò significa che potresti in qualche modo violare il copyright: registra un flusso video Netflix, copia un CD audio o scarica file senza l'autorizzazione del detentore del copyright.

Dare al produttore così tanto controllo significa che rinunciamo alla capacità di controllare veramente i nostri dispositivi e proteggerli in altri modi. Ad esempio, è per questo che devi eseguire il root su Android per installare molti tipi di software di sicurezza: app di tracciamento dei dispositivi che persistono dopo un ripristino delle impostazioni di fabbrica Il tuo telefono Android è stato perso o rubato? Questo è quello che puoi fareCi sono molte buone opzioni per localizzare in remoto il tuo telefono rubato, anche se non hai mai impostato nulla prima di perdere il telefono. Leggi di più , firewall che controllano quali app possono accedere alla rete Avast! Presenta l'app gratuita per la sicurezza mobile per Android 2.1+ [Notizie]Esistono molte app di sicurezza mobile gratuite disponibili per Android. Il mercato sembra essere pieno zeppo di loro. Tuttavia è difficile dire se sono affidabili perché spesso sono sviluppati da ... Leggi di più , e gestori di autorizzazioni Come funzionano le autorizzazioni delle app Android e perché dovresti preoccupartiAndroid impone alle app di dichiarare le autorizzazioni necessarie al momento dell'installazione. Puoi proteggere la tua privacy, sicurezza e fatturazione del telefono cellulare prestando attenzione alle autorizzazioni durante l'installazione di app, anche se molti utenti ... Leggi di più che controllano ciò che le app possono e non possono fare sul tuo dispositivo. Tutti richiedono il rooting per l'installazione perché devono bypassare le restrizioni su ciò che puoi e non puoi fare sul tuo dispositivo.

Lo abbiamo già sottolineato prima - i nostri dispositivi informatici stanno diventando sempre più bloccati Convenienza prima della libertà: come le aziende tecnologiche ti intrappolano lentamente [Opinione]I computer una volta erano sotto il nostro controllo. Potremmo eseguire qualsiasi software desiderassimo su di loro e le aziende che hanno prodotto il computer non hanno avuto voce in capitolo. Oggi, i computer sono sempre più bloccati. Apple e Microsoft ... Leggi di più . Cory Doctorow spiega la battaglia che stiamo affrontando "La guerra imminente sull'informatica generale":

"Oggi abbiamo dipartimenti di marketing che affermano cose come" non abbiamo bisogno di computer, abbiamo bisogno di apparecchi. Fammi un computer che non esegue tutti i programmi, solo un programma che svolge questa attività specializzata, come lo streaming audio o pacchetti di routing o giochi Xbox e assicurati che non esegua programmi che non ho autorizzato che potrebbero minare il nostro profitti.”

…

Non sappiamo come costruire un computer generico in grado di eseguire qualsiasi programma tranne per alcuni programmi che non ci piacciono, sono vietati dalla legge o che ci fanno perdere denaro. L'approssimazione più vicina a questo è un computer con spyware: un computer su cui remoto le parti definiscono le politiche all'insaputa dell'utente del computer o al di sopra dell'obiezione del computer proprietario. La gestione dei diritti digitali converge sempre sul malware. "

Ammettiamolo: il DRM è dannoso. Peggio ancora, in realtà non smette di copiare, basta assistere a tutti i download di file non autorizzati ancora in corso. Dobbiamo riconoscere i problemi e renderci conto che esiste un compromesso nell'uso del DRM. Se useremo il DRM, dovremmo almeno proteggere i ricercatori della sicurezza in modo che possano dirci quando stiamo usando il software DRM che mette a rischio i nostri PC!

Credito immagine: YayAdrian su Flickr, Ian Muttoo su Flickr, Lordcolus su Flickr, Shutterstock

Chris Hoffman è un blogger tecnologico e un appassionato di tecnologia che vive a Eugene, nell'Oregon.