Annuncio pubblicitario

Apple ha storicamente commercializzato i suoi prodotti desktop come impermeabili al malware dilagante che ha afflitto i sistemi Microsoft all'inizio degli anni 2000, ma la popolarità crescente dell'iPhone l'ha resa un numero uno bersaglio.

Secondo i rapporti, il malware che colpisce "migliaia" di iPhone può rubare le credenziali dell'App Store, ma la maggior parte degli utenti iOS rimane perfettamente al sicuro. Ecco cosa devi sapere sul malware e sull'approccio di Apple alla sicurezza mobile.

Che cos'è il malware?

Il malware è un portmanteau di "malware" e "software" e si riferisce a qualsiasi software che guadagna forzatamente l'accesso a, raccoglie dati da o interrompe il funzionamento altrimenti normale di un dispositivo, spesso con danni conseguenze.

Il comportamento del malware varia, così come il gravità di un'infezione da malware Cosa fare se ritieni che il tuo computer sia stato violatoHai mai avuto il tuo computer hackerato o ti sei chiesto se qualche movimento fuori dal mouse fosse dovuto a un intruso online? La minaccia rimane potente, ma con un software di sicurezza adeguato installato sul tuo computer ... Leggi di più . Alcune varianti - come Cryptolocker CryptoLocker è il malware più cattivo di sempre ed ecco cosa puoi fareCryptoLocker è un tipo di software dannoso che rende il tuo computer completamente inutilizzabile crittografando tutti i tuoi file. Richiede quindi un pagamento in denaro prima che venga restituito l'accesso al computer. Leggi di più e Torrentlocker australiano specifico TorrentLocker è un nuovo ransomware in fondo. Ed è il male. Leggi di più - crittografare i file e costringere le vittime a pagare un riscatto per recuperare i loro file. Altri catturano ogni pressione di un tasto Non cadere vittima dei keylogger: usa questi importanti strumenti anti-keyloggerIn caso di furto di identità online, i keylogger svolgono uno dei ruoli più importanti nell'atto reale del furto. Se ti è mai stato rubato un account online, indipendentemente dal fatto che ... Leggi di più , inoltrandolo a un utente malintenzionato che poi si concentra su di esso, alla ricerca di nomi utente, password e dettagli della carta di credito.

Queste varietà di software dannoso sono state a lungo associate ai sistemi operativi desktop. Ma, per la maggior parte, iOS è in qualche modo sfuggito al peggio. Perché? Bene, alcune scelte di design molto intelligenti da parte di Apple.

Perché iOS Secure?

Apple ha progettato iOS con enfasi sulla sicurezza e ha preso una serie di decisioni architettoniche che lo hanno reso un sistema fondamentalmente sicuro. Di conseguenza, Apple ha assicurato che il malware su iOS è l'eccezione, non la regola.

Giardino recintato

Apple ha esercitato un'incredibile quantità di controllo sulla propria piattaforma. Ciò si estende anche alle fonti in cui gli utenti possono scaricare app. L'unico luogo ufficialmente supportato e autorizzato per ottenere applicazioni di terze parti è l'App Store ufficiale di Apple.

Ciò ha fatto molto per impedire agli utenti di scaricare accidentalmente malware mentre navigavano attraverso i recessi più bui di Internet. Ma non è tutto. Apple ha una serie di rigorose procedure di sicurezza che impediscono al malware di accedere all'App Store, inclusa l'analisi statica di tutto il codice sorgente inviato.

Detto questo, questo sistema non è infallibile. Nel 2013, ricercatori della Georgia Tech riuscito a inviare un programma dannoso all'App Store. Soprannominato "Jekyll", Potrebbe pubblicare tweet, inviare e-mail ed effettuare chiamate, il tutto senza il permesso dell'utente. Jekyll è stato rimosso dall'App Store lo scorso anno.

sandboxing

Tutte le applicazioni installate su un iPhone sono isolate l'una dall'altra e dal sistema operativo sottostante. Pertanto, un'applicazione installata non sarebbe fisicamente in grado di rimuovere i file di sistema vitali e non sarebbe in grado di eseguire un'azione non autorizzata su un'applicazione di terzi, tranne attraverso chiamate API autorizzate Cosa sono le API e come sono le API aperte che cambiano InternetTi sei mai chiesto in che modo i programmi sul tuo computer e sui siti web che visiti si "dialogano"? Leggi di più .

Questa tecnica si chiama Sandboxing ed è una parte vitale del processo di sicurezza di iOS. Tutte le applicazioni iOS sono in modalità sandbox l'una dall'altra, assicurando che eventuali percorsi per attività dannose siano limitati.

permessi

Al centro di iOS c'è una variante di UNIX chiamata BSD. Proprio come il cugino Linux, BSD è sicuro in base alla progettazione. Ciò è in parte dovuto a qualcosa chiamato modello di sicurezza UNIX. Ciò si riduce essenzialmente a autorizzazioni attentamente controllate.

In UNIX, chi arriva a leggere, scrivere, cancellare o eseguire un file è accuratamente specificato in qualcosa chiamato permessi dei file. Alcuni file sono di proprietà di "root", che è effettivamente un utente con quelle che sono effettivamente "autorizzazioni di Dio". Per modificare queste autorizzazioni o per accedere a questi file, è necessario aprirli come utente "root".

L'accesso root può anche essere utilizzato per eseguire codice arbitrario, che può essere pericoloso per il sistema. Apple nega intenzionalmente l'accesso alla radice degli utenti. Per la maggior parte degli utenti iOS, non è assolutamente necessario.

A causa dell'architettura di sicurezza di Apple, il malware che colpisce i dispositivi iOS è incredibilmente raro. Naturalmente c'è un'eccezione: i dispositivi con jailbreak.

Che cos'è il jailbreak e perché può essere male?

Jailbreaking è un termine usato per descrivere il processo di eliminando le restrizioni posti Apple Jailbreak e iOS: i pro ei contro di annullare la garanziaHai sentito la necessità di effettuare il jailbreak di recente? Con gli strumenti più recenti, liberare il tuo iPhone, iPod Touch o iPad (non iPad 2) è facile e accessibile come è probabile che ottenga. Ci sono... Leggi di più sul suo sistema operativo.

Consente agli utenti di accedere a parti del sistema operativo precedentemente vietate, scaricare app da fonti di terze parti come Cydia, utilizzare app che sono state vietate da Apple (come l'app Grooveshark Grooveshark - Musica online legale gratuita Leggi di più ) e modificare o personalizzare il sistema operativo principale.

Esistono numerosi gravi rischi per la sicurezza associati al jailbreak di un dispositivo iOS e di recente abbiamo riassunto alcuni dei motivi per cui potresti voler evitare la pratica 4 validi motivi di sicurezza per non effettuare il jailbreak del tuo iPhone o iPadIl jailbreak può sbarazzarsi delle numerose restrizioni di Apple, ma prima di eseguire il jailbreak del dispositivo è una buona idea valutare i vantaggi e i potenziali svantaggi. Leggi di più .

Fondamentalmente, le applicazioni che non sono state sottoposte al rigoroso processo di test di sicurezza di Apple possono essere pericolose e persino compromettere la sicurezza delle applicazioni che sono già state installate. La password di root iOS predefinita è ben nota e raramente modificata, il che è una vera preoccupazione per chiunque installi software da fonti di terze parti. Apple ha chiarito la sua politica con il jailbreak: gli aggiornamenti non possono essere installati senza ripristinare iOS di serie Aggiorna o ripristina il tuo iPhone o iPad con jailbreak per fare scorta nel modo giustoTi sei divertito a infrangere le restrizioni di Apple e ora vuoi che Vanilla iOS torni in tutto il suo splendore. Fortunatamente il processo è persino più semplice del jailbreak. Leggi di più .

Al momento esiste una minaccia molto reale da malware che prende di mira i dispositivi jailbreak chiamati AppBuyer, e l'infezione può costare caro.

Malware per iPhone in natura

Azienda di sicurezza di rete ben nota e rispettata PaloAlto Networks recentemente ha riscontrato un virus iOS in natura che ha infettato migliaia di dispositivi iOS. L'hanno chiamato AppBuyer, a causa del modo in cui ruba le credenziali dell'App Store e quindi acquista le applicazioni.

Non è stato definitivamente dimostrato il modo in cui infetta i dispositivi, ma cosa è noto è che può solo infettare i dispositivi sono stati sottoposti a jailbreak. Una volta installato, AppBuyer attende che le vittime si connettano all'App Store legittimo e intercetta il loro nome utente e password in transito. Questo viene quindi inoltrato a un server di comando e controllo.

Poco dopo, il malware scarica altri software dannosi mascherati da utility per sbloccare i file .GZIP. Questo utilizza le credenziali dell'utente per acquistare più applicazioni dall'App Store ufficiale.

Non esiste un modo chiaro per rimuovere AppBuyer. Il consiglio ufficiale di Palo Alto Networks è di non effettuare il jailbreak dei dispositivi iOS in primo luogo. In caso di infezione, si consiglia di ripristinare le credenziali di Apple e di reinstallare il sistema operativo iOS di serie.

I dettagli di basso livello su come funziona AppBuyer descritto più avanti in un eccellente post sul blog da Palo Alto Networks.

Una minaccia poco chiara ma presente

In breve: sì, il tuo iPhone può essere infettato da malware. Ma realisticamente, questo è possibile solo se lo esegui il jailbreak. Vuoi un iPhone sicuro? Non effettuare il jailbreak. Vuoi un iPhone super sicuro? Leggi in indurimento.

Effettua il jailbreak del tuo telefono? Hai avuto problemi di sicurezza? Parlamene, la casella dei commenti è sotto.

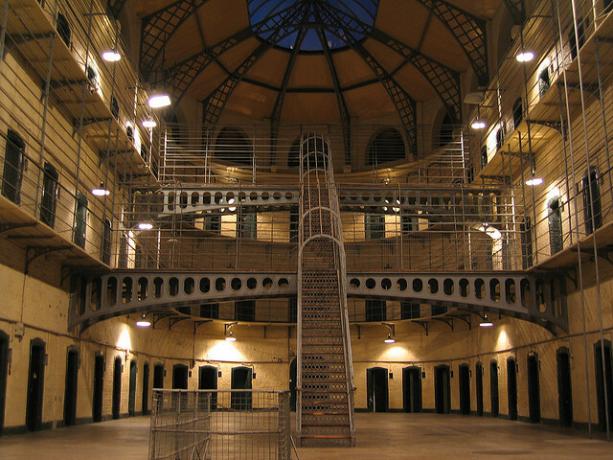

Diritti d'autore della foto: Denys Prykhodov / Shutterstock.com, Kilmainham Gaol (Sean Munson), 360b / Shutterstock.com

Matthew Hughes è uno sviluppatore e scrittore di software di Liverpool, in Inghilterra. Raramente si trova senza una tazza di caffè nero forte in mano e adora assolutamente il suo Macbook Pro e la sua macchina fotografica. Puoi leggere il suo blog all'indirizzo http://www.matthewhughes.co.uk e seguilo su Twitter su @matthewhughes.